Percona Audit Trail

Introduction

Alors que les entreprises manipulent de grandes quantités d’informations sensibles, le besoin de mesures de sécurité des bases de données robustes n’a jamais été aussi critique. Un aspect essentiel de ce cadre de sécurité est la piste d’audit. C’est un outil puissant qui aide les organisations à suivre les activités des utilisateurs, à surveiller l’accès aux données et à assurer la conformité avec diverses réglementations.

Les violations de la cybersécurité sont principalement causées par trois facteurs : erreurs diverses, intrusions système et tactiques d’ingénierie sociale. Ensemble, ces facteurs représentent 87 % de tous les incidents de sécurité. En termes de données affectées, les informations personnelles sont les plus souvent compromises, représentant 64 % des données violées.

Cette statistique alarmante souligne l’importance de mettre en œuvre des systèmes de piste d’audit complets comme Percona Audit Trail. Dans cet article, nous explorerons le monde de l’audit des bases de données, en mettant l’accent sur les capacités intégrées de Percona et en les comparant à d’autres solutions sur le marché.

L’Importance des Pistes d’Audit pour la Sécurité des Bases de Données

Demande Croissante d’Audit Approfondi

Alors que les entreprises internationales étendent leurs opérations, elles sont confrontées à une pression croissante pour maintenir des normes de sécurité strictes. Les audits de tiers sont devenus courants, obligeant les entreprises à fournir des enregistrements détaillés des activités des bases de données. Cette demande découle de divers facteurs :

- Conformité réglementaire

- Gestion des risques

- Détection de fraude

- Optimisation des performances

Les pistes d’audit jouent un rôle crucial dans la satisfaction de ces exigences. Elles fournissent un enregistrement chronologique des événements, permettant aux organisations de suivre qui a accédé à quelles données, quand et comment.

Défis de la Mise en Œuvre d’Audits Appropriés

Bien que les avantages des pistes d’audit soient clairs, leur mise en œuvre efficace pose plusieurs défis :

- Sensibilité des données

- Impact sur les performances

- Exigences de stockage

- Complexité de l’analyse

Particulièrement dans des secteurs comme la santé et la finance, où la confidentialité des données est primordiale, trouver le bon équilibre entre audit complet et protection des données devient une tâche délicate.

Percona Audit Trail : Un Regard Approfondi

Qu’est-ce que Percona ?

Percona est un fournisseur de premier plan de logiciels de bases de données et de services open-source. Leurs solutions sont étroitement liées à PostgreSQL, l’un des systèmes de gestion de bases de données open-source les plus populaires.

Capacités Intégrées de Piste d’Audit de Percona

Percona offre des fonctionnalités robustes de piste d’audit qui aident les organisations à maintenir un environnement de bases de données sécurisé et conforme. Examinons quelques capacités clés :

- Journalisation granulaire

- Règles d’audit personnalisables

- Surveillance en temps réel monitoring

- Journaux avec preuve de falsification

Ces fonctionnalités permettent aux entreprises de suivre les activités des utilisateurs, de détecter les comportements suspects et de maintenir un enregistrement précis des transactions de la base de données.

Détails de la Mise en Œuvre de l’Audit de Percona

Percona pour PostgreSQL intègre les capacités d’audit natives de PostgreSQL, qui comprennent des statistiques cumulatives intégrées et des outils supplémentaires comme pgAudit, disponibles sous forme d’extensions.

Pour mettre en œuvre ces outils d’audit (à l’exception des statistiques cumulatives fonctionnant par défaut) :

- Installer les extensions désirées (certaines peuvent être préinstallées avec Percona).

- Ajouter l’extension au fichier postgresql.conf.

- Créer l’extension en utilisant psql.

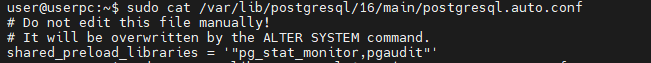

Notamment, Percona prend en charge la configuration dynamique directement à partir de SQL en utilisant le fichier auto.conf (/var/lib/postgresql/16/main/postgresql.auto.conf). Cependant, faites attention à ne pas mélanger les configurations entre ce fichier et le fichier principal postgresql.conf dans /etc/postgresql/16/main/.

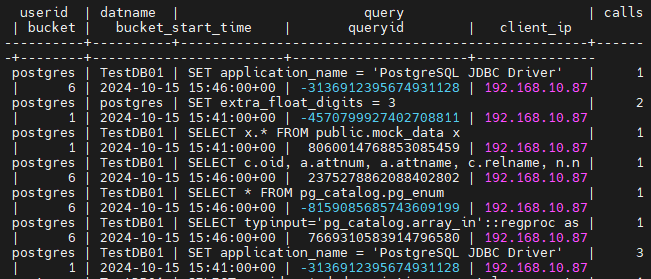

Les résultats de l’audit peuvent être générés par diverses extensions. Extension pg_stat_monitor :

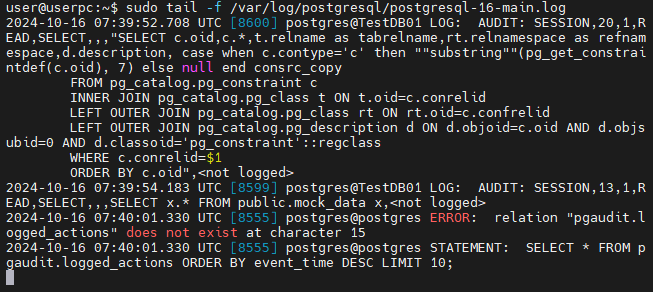

Extension PGAudit :

Bien que ces outils fournissent des données complètes, ils présentent des limitations :

- Absence d’analyses intégrées

- Compatibilité limitée entre bases de données

- Pas d’interface utilisateur graphique

Ces limitations sont typiques des solutions gratuites et open-source et peuvent être suffisantes pour les environnements utilisant uniquement des bases de données PostgreSQL. Pour des fonctionnalités plus avancées, des outils tiers ou des solutions commerciales peuvent être nécessaires.

Comparaison de Percona Audit Trail avec d’Autres Solutions

DataSunrise : Une Alternative Complète

Alors que Percona fournit des capacités d’audit intégrées solides, les solutions tierces comme DataSunrise offrent des fonctionnalités et une flexibilité supplémentaires. L’approche de DataSunrise pour l’audit de Percona utilise la technologie proxy pour surveiller les sessions PostgreSQL de manière complète.

Les principales différences incluent :

- Analyses avancées

- Instruments alimentés par l’IA et assistant de sécurité basé sur LLM

- Compatibilité multiplateformes

- Capacités de rapport améliorées

Le Rôle des Pistes d’Audit dans la Création de Profils d’Utilisation des Données

Compréhension du Comportement des Utilisateurs

Les pistes d’audit sont inestimables pour la création de profils détaillés d’utilisation des données. Ces profils aident les organisations à :

- Identifier les schémas d’accès

- Optimiser l’allocation des ressources

- Appliquer les principes de moindre privilège

- Détecter les menaces internes potentielles

En analysant les journaux d’audit, les entreprises peuvent acquérir des informations sur la façon dont leurs données sont utilisées et prendre des mesures proactives pour améliorer la sécurité.

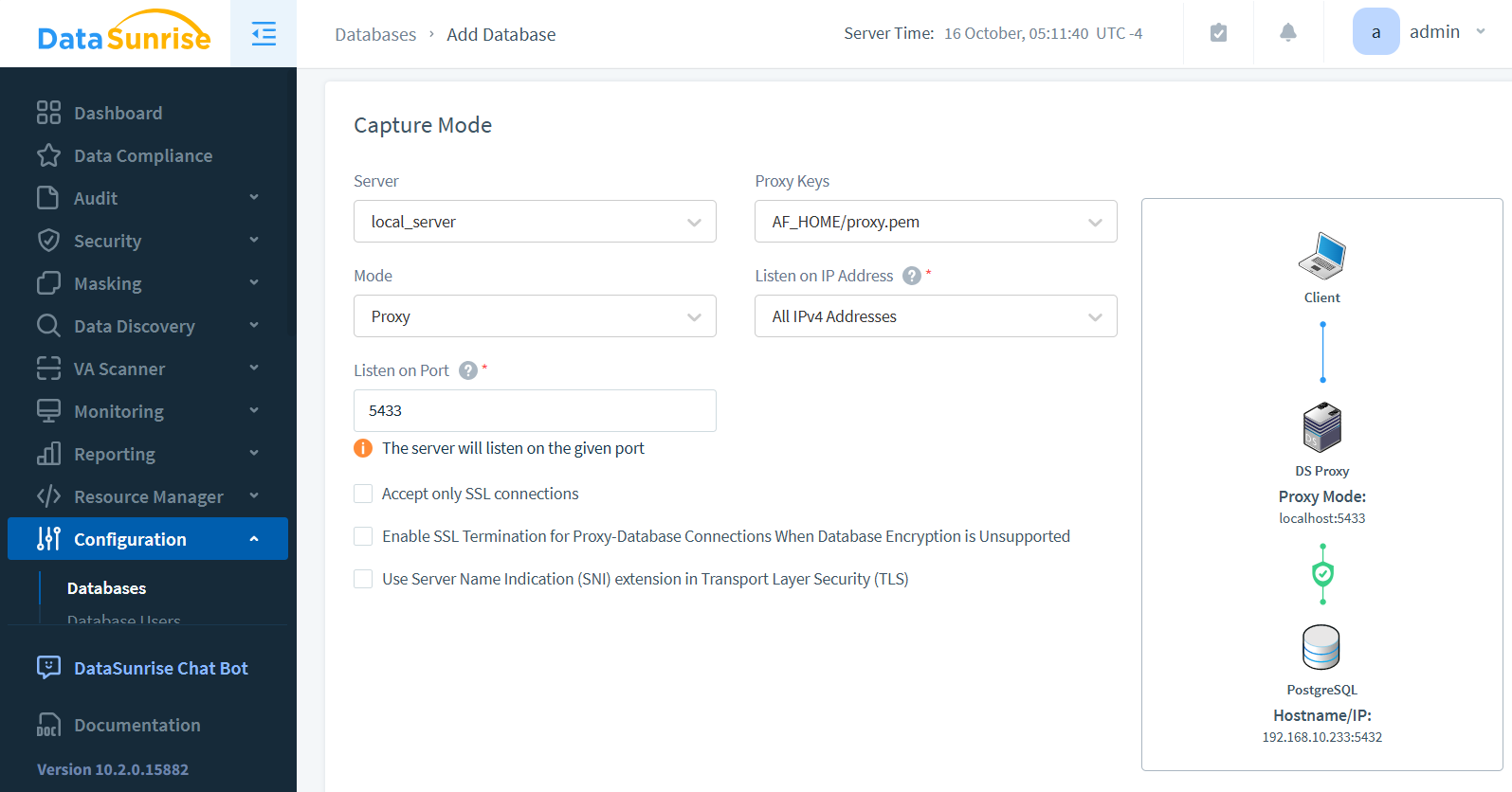

Détails de la Mise en Œuvre de l’Audit DataSunrise

Configurez une instance de serveur de base de données Percona PostgreSQL, qui établira un port proxy géré par DataSunrise. Ce port proxy sert de point de connexion pour les applications de base de données, permettant à DataSunrise de surveiller et de contrôler l’accès à la base de données Percona PostgreSQL.

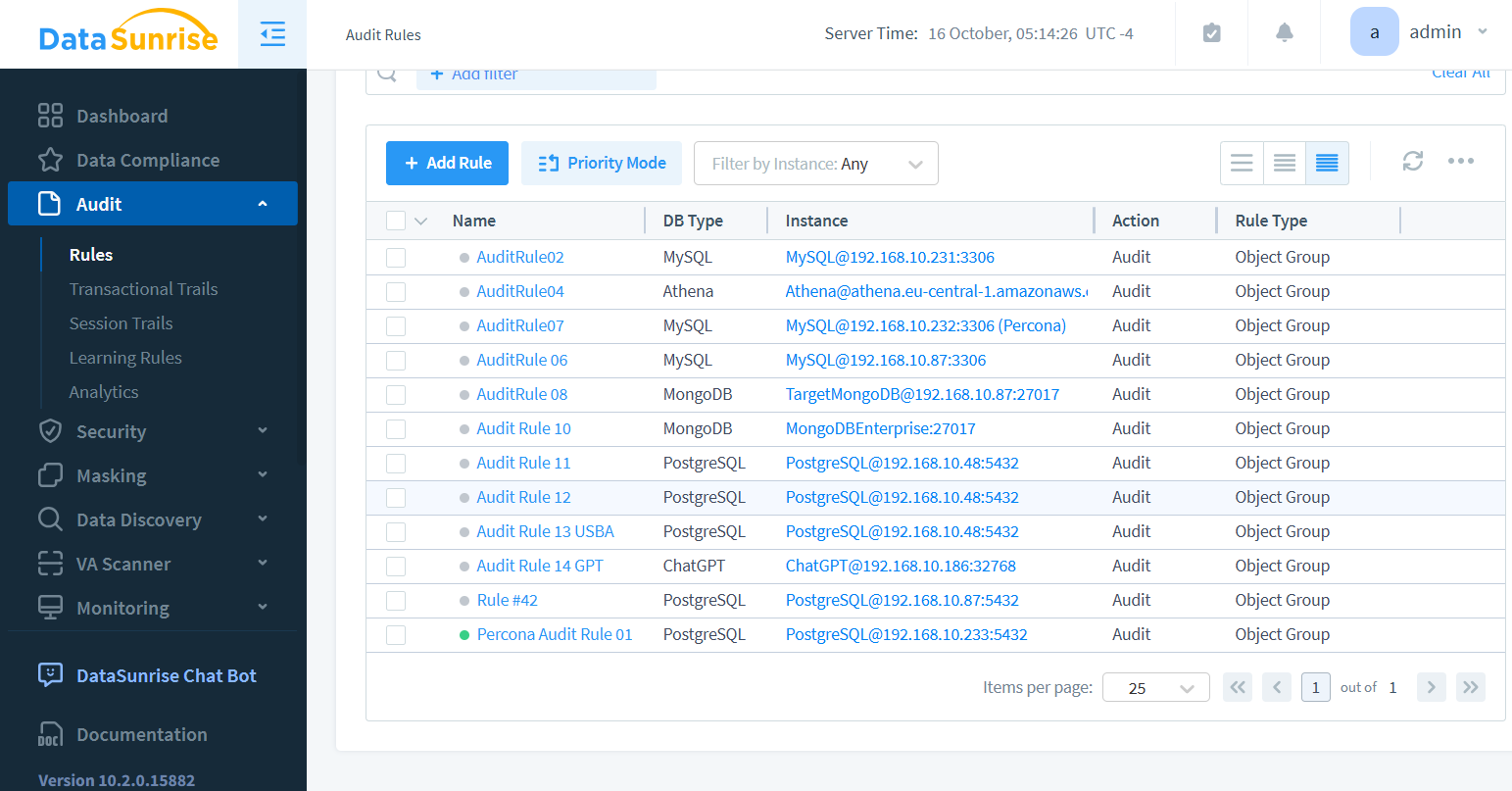

Après avoir configuré l’instance, créez une Règle d’Audit pour surveiller ses sessions. Cette règle définit les activités à suivre et à enregistrer, vous permettant de capturer les interactions pertinentes de la base de données pour des raisons de sécurité et de conformité. Configurez la règle pour vous concentrer sur des opérations, des utilisateurs ou des objets spécifiques, assurant un audit efficace et ciblé de votre environnement PostgreSQL.

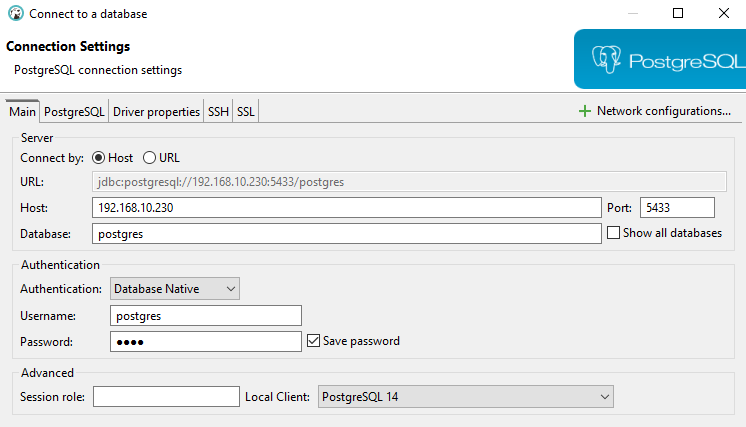

Avec notre connexion Percona maintenant proxy et auditée, utilisez DBeaver pour établir une connexion. Une fois connecté, exécutez quelques requêtes d’exemple pour tester la configuration et générer des journaux d’audit. Cela vous permettra de vérifier que le système d’audit fonctionne correctement et capture les informations souhaitées à partir de vos interactions avec la base de données.

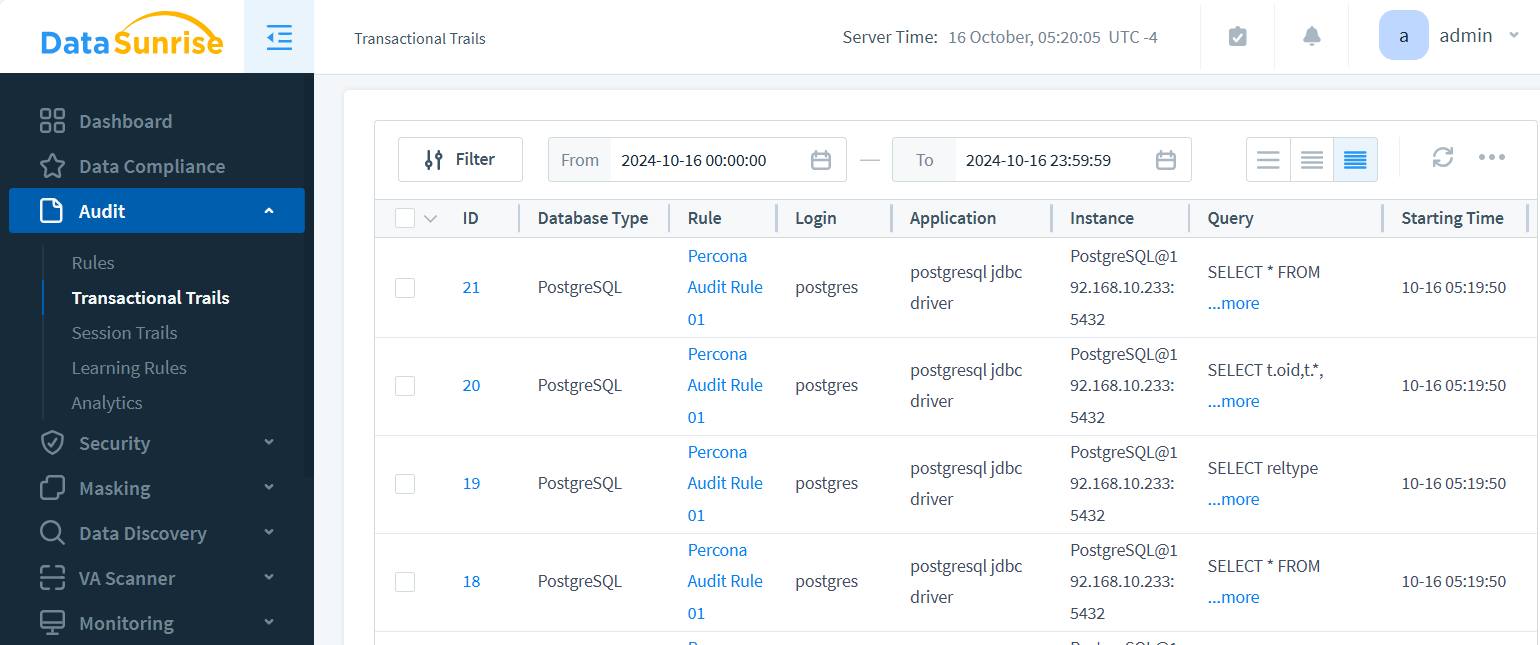

L’interface graphique web de DataSunrise présente les pistes transactionnelles sous un format convivial. Cette interface fournit une représentation visuelle claire des activités de la base de données, permettant aux administrateurs de suivre et d’analyser facilement les transactions. La mise en page affiche efficacement les informations clés telles que la date et l’heure, l’utilisateur, le type de requête et les données affectées, améliorant le processus d’audit sans surcharger l’utilisateur avec des détails excessifs.

Bonnes Pratiques pour la Mise en Œuvre de Percona Audit Trail

Pour maximiser l’efficacité de votre système de piste d’audit, tenez compte des meilleures pratiques suivantes :

- Définir des objectifs d’audit clairs

- Implémenter des contrôles d’accès basés sur les rôles

- Examiner et analyser régulièrement les journaux

- Assurer une conservation et une protection appropriées des journaux

- Intégrer avec d’autres outils de sécurité

En suivant ces directives, vous pouvez créer un système de piste d’audit robuste qui améliore votre posture globale de sécurité des bases de données.

L’Avenir de l’Audit des Bases de Données

À mesure que la technologie évolue, les capacités de piste d’audit évolueront également. Certaines tendances à surveiller incluent :

- Analyses prédictives basées sur l’IA

- Journaux d’audit immuables basés sur la blockchain

- Intégration avec les plateformes de sécurité cloud

- Outils de visualisation et de rapport améliorés

Ces avancées permettront aux organisations de protéger davantage leurs actifs de données et de maintenir la conformité dans un paysage réglementaire de plus en plus complexe.

Conclusion

Percona Audit Trail offre une base solide pour les organisations cherchant à améliorer leur sécurité des données. En fournissant des journaux détaillés des activités des utilisateurs et de l’accès aux données, il aide les entreprises à répondre aux exigences de conformité et à détecter les menaces potentielles. Cependant, comme nous l’avons vu, des solutions tierces telles que DataSunrise peuvent offrir des fonctionnalités et une flexibilité supplémentaires, en particulier pour les environnements complexes.

Alors que les violations de données continuent de faire la une des journaux, l’importance des systèmes de piste d’audit robustes ne peut être surestimée. Que vous choisissiez les capacités intégrées de Percona ou que vous optiez pour une solution complète comme DataSunrise, la mise en œuvre d’une piste d’audit efficace est cruciale pour protéger vos précieux actifs de données.

Note Supplémentaire sur DataSunrise

DataSunrise va au-delà de la fonctionnalité de piste d’audit de base, en offrant une suite d’outils basés sur l’IA pour une sécurité complète des bases de données. Leurs solutions incluent une surveillance avancée des données et des sessions LLM, une évaluation des vulnérabilités et bien plus encore. Ces outils flexibles sont conçus pour répondre aux besoins évolutifs des entreprises modernes dans divers secteurs.

Pour découvrir par vous-même la puissance des solutions de sécurité des bases de données de DataSunrise, nous vous invitons à visiter notre site web et à demander une démonstration en ligne. Découvrez comment nos fonctionnalités avancées peuvent vous aider à protéger vos données, à assurer la conformité et à anticiper les menaces potentielles.