Oracle Audit Trail

Introduction à l’Audit Trail

Dans les environnements informatiques de plus en plus complexes d’aujourd’hui, la sécurité et la conformité des bases de données sont plus critiques que jamais. Oracle, un leader des systèmes de gestion de bases de données, fournit une suite d’outils robuste pour surveiller, suivre et auditer les activités des utilisateurs au sein de ses bases de données. Cet article explorera certains de ces outils, en mettant l’accent sur les mécanismes d’audit d’Oracle et en examinant des solutions tierces qui peuvent améliorer encore davantage votre système d’audit.

Qu’est-ce qu’un Audit Trail?

Un audit de base de données consiste à recueillir des informations utiles sur les activités au sein d’une base de données cible via ses journaux d’audit. L’audit peut améliorer la sécurité, fournir des insights précieux et améliorer l’expérience de l’administration de la base de données. Plus le système d’audit est avancé, plus les données capturées sont détaillées et précises. Cependant, la complexité a un coût. Dans certains cas, un audit de base de données régulier peut ne pas suffire à garantir une sécurité solide. Par exemple, la base de données Oracle dispose d’un système d’audit avancé, mais sa complexité peut rendre les opérations plus difficiles. La technique de l’audit trail simplifie l’extraction de données et rend l’audit plus gérable. Il peut être implémenté de diverses manières, notamment en audit en temps réel, où les journaux d’audit sont interrogés à intervalles réguliers.

Oracle Audit Trail: Sécurité Améliorée

L’Oracle Audit Trail joue un rôle pivot dans le maintien de la sécurité des bases de données et la garantie de la conformité réglementaire. Il permet aux organisations de :

- Suivre l’activité des utilisateurs : Les journaux d’audit peuvent suivre qui a fait quoi, quand et où. Cette visibilité est cruciale pour identifier les menaces potentielles ou les actions non autorisées.

- Détecter les violations de sécurité : En examinant les journaux d’audit, les administrateurs peuvent repérer rapidement les activités inhabituelles ou suspectes, telles que les accès non autorisés ou les tentatives d’escalade des privilèges.

- Assurer la conformité aux règlements : De nombreuses industries sont soumises à des réglementations strictes en matière de protection des données, telles que le RGPD, la HIPAA et la PCI DSS. Les fonctionnalités d’audit d’Oracle aident les organisations à répondre à ces exigences réglementaires en enregistrant et stockant des journaux d’audit qui démontrent la conformité.

- Prévenir la manipulation des données : L’Oracle Audit Trail enregistre des actions telles que les insertions, les suppressions et les mises à jour de données critiques, facilitant ainsi la prévention et l’identification des modifications non autorisées.

Types d’audit chez Oracle et comment les implémenter

Oracle propose plusieurs mécanismes d’audit pour aider les administrateurs à surveiller les activités de la base de données et garantir la conformité aux exigences de sécurité et de réglementation. Voici les principaux types d’audit disponibles, ainsi que les étapes pour les activer :

1. Audit Standard

L’audit standard est la méthode traditionnelle utilisée chez Oracle pour suivre des événements spécifiques de la base de données, tels que les connexions, les accès aux objets et les changements de schéma. Bien que simple à implémenter, il peut ne pas fournir la granularité nécessaire pour répondre aux besoins de sécurité ou de conformité avancés.

Activation de l’audit standard :

Pour activer l’audit standard, utilisez la commande SQL suivante :

ALTER SYSTEM SET audit_trail = DB, EXTENDED SCOPE = SPFILE;

SHUTDOWN IMMEDIATE;

STARTUP;- Cette commande configure Oracle pour enregistrer les activités de la base de données au sein de la base de données elle-même.

- L’option

EXTENDEDgarantit que les instructions SQL et les variables de liaison utilisées dans les requêtes SQL sont capturées dans les journaux d’audit.

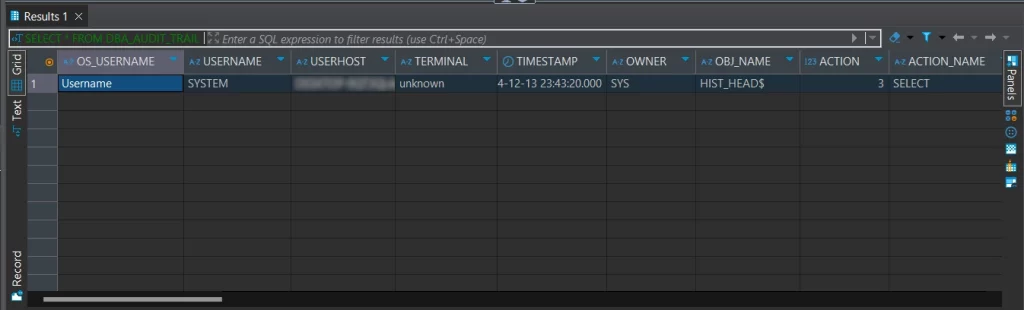

Après avoir exécuté des requêtes via tout gestionnaire de base de données approprié (par exemple, DBeaver), vous pouvez interroger le DBA_AUDIT_TRAIL pour consulter les journaux.

2. Audit Finaud (Fine-Grained Auditing ou FGA)

L’audit finaud (FGA) permet un audit plus précis et personnalisé. Il permet de surveiller l’accès à des données particulières en fonction de conditions (par exemple, auditer uniquement les accès aux informations sensibles, telles que les transactions de grande valeur). Le FGA réduit la taille des journaux d’audit en se concentrant sur les activités à haut risque, offrant ainsi un audit plus détaillé et efficace.

Activation de l’audit finaud :

Pour activer le FGA sur une table spécifique, par exemple pour auditer l’accès aux employés à salaires élevés, utilisez le code suivant :

BEGIN

DBMS_FGA.add_policy(

object_schema => 'system',

object_name => 'EMPLOYEES',

policy_name => 'audit_emp_access',

audit_condition => 'SALARY > 100000',

audit_column => 'SALARY',

handler_schema => NULL,

handler_module => NULL,

enable => TRUE

);

END;- Cette commande crée une politique sur la table

EMPLOYEES, auditant tout accès où leSALARYdépasse 100 000 $. - Le

audit_conditionfiltre ce qui doit être audité, garantissant que seules les activités pertinentes sont enregistrées.

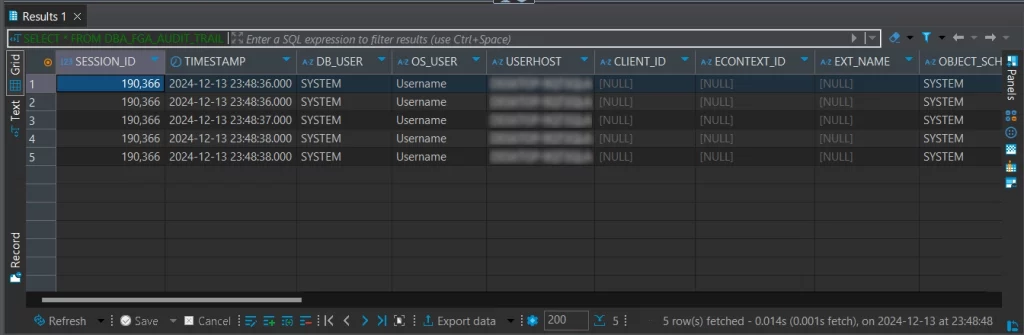

Après avoir exécuté des instructions répondant à cette condition, vous pouvez consulter les résultats dans la table DBA_FGA_AUDIT_TRAIL.

3. Audit du Système d’Exploitation (OS Auditing)

Alors que l’audit de niveau base de données d’Oracle capture une large gamme d’activités, l’audit du système d’exploitation permet aux administrateurs de suivre les activités au niveau du système d’exploitation, telles que l’accès au système de fichiers et les connexions réseau. Cela peut être particulièrement utile pour corréler les événements au niveau de la base de données et du système pour une surveillance de sécurité améliorée.

Activation de l’audit OS :

Pour activer l’audit au niveau de l’OS, définissez le paramètre audit_trail sur OS :

ALTER SYSTEM SET audit_trail = OS SCOPE = SPFILE;

SHUTDOWN IMMEDIATE;

STARTUP;- Cette configuration envoie les enregistrements d’audit au journal d’audit du système d’exploitation, qui peut ensuite être examiné en parallèle des journaux au niveau du système (par exemple, syslog sur Linux ou Journaux des événements Windows).

Cette fonctionnalité est particulièrement utile lors de la consolidation des informations d’audit au niveau système et base de données pour un audit de sécurité complet.

Avec ces méthodes d’audit en place, Oracle fournit un moyen flexible et robuste de surveiller l’activité des utilisateurs, de suivre les comportements suspects et d’assurer la conformité aux normes réglementaires.

Amélioration de l’audit Oracle avec la surveillance en temps réel de DataSunrise

Bien que les fonctionnalités d’audit intégrées d’Oracle soient robustes, certaines organisations peuvent nécessiter des fonctionnalités plus avancées telles que la surveillance en temps réel, la création de rapports et les alertes. Des outils tiers comme DataSunrise offrent des solutions d’audit améliorées pour les bases de données Oracle. Ces outils proposent des fonctionnalités telles que :

- Audit en temps réel : Suivez et répondez aux activités suspectes au fur et à mesure de leur survenance.

- Rapports centralisés : Agrégez les journaux provenant de plusieurs bases de données dans une interface unique pour une analyse plus facile.

- Alertes : Configurez des alertes personnalisées pour des activités de base de données spécifiques, telles que les tentatives de connexion non autorisées ou les changements de schéma.

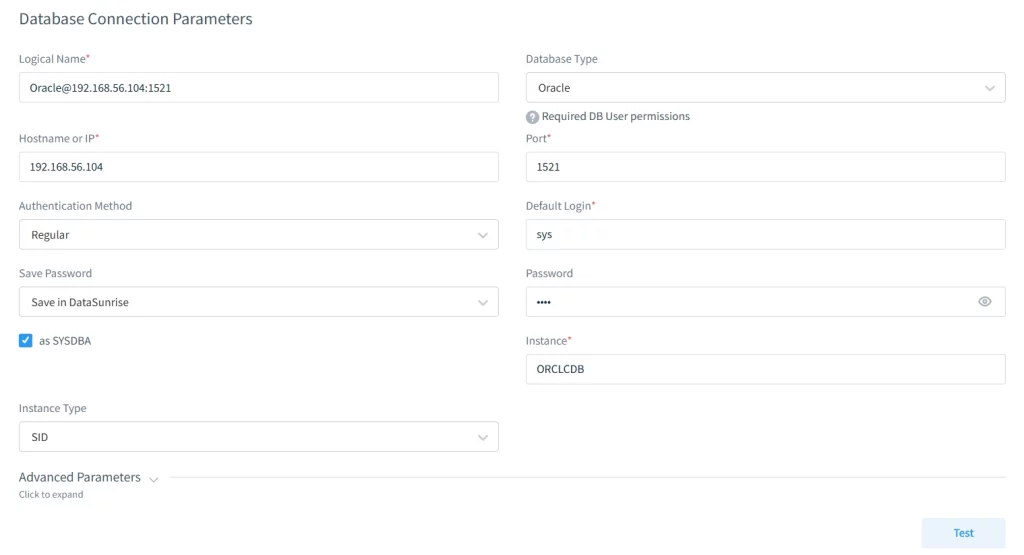

Les outils d’audit de DataSunrise étendent les fonctionnalités natives d’Oracle, offrant plus de flexibilité et de contrôle pour la sécurité des bases de données. Vous pouvez facilement intégrer votre instance de base de données Oracle avec DataSunrise :

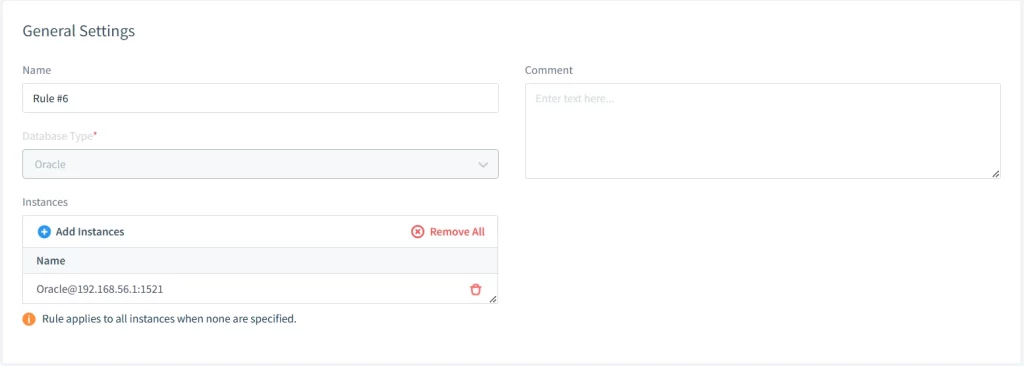

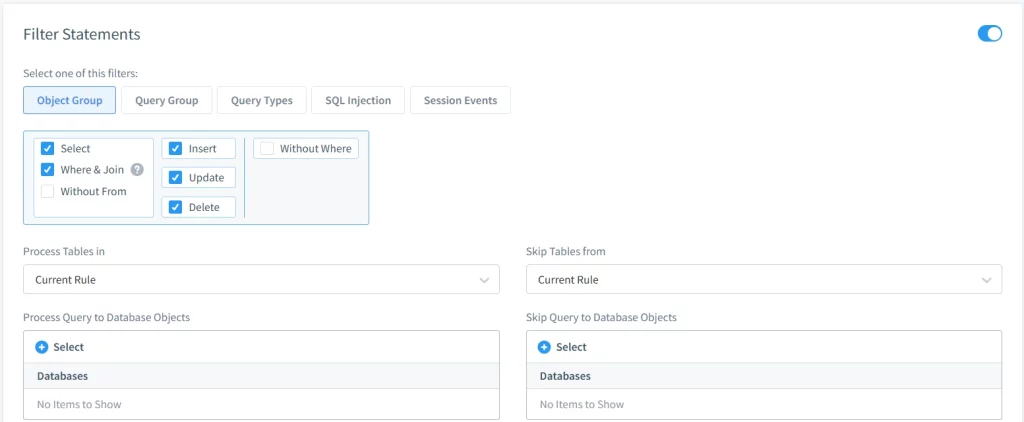

Une fois intégrée, vous pouvez interagir avec la fonctionnalité puissante d’Oracle Audit Trail basée sur des règles de DataSunrise. Ce système agit comme un proxy de base de données, filtrant toutes les requêtes et sessions. Par exemple, vous pouvez configurer la journalisation pour chaque action d’utilisateur system sur la base de données EMPLOYEES, ainsi que dans les audits fins :

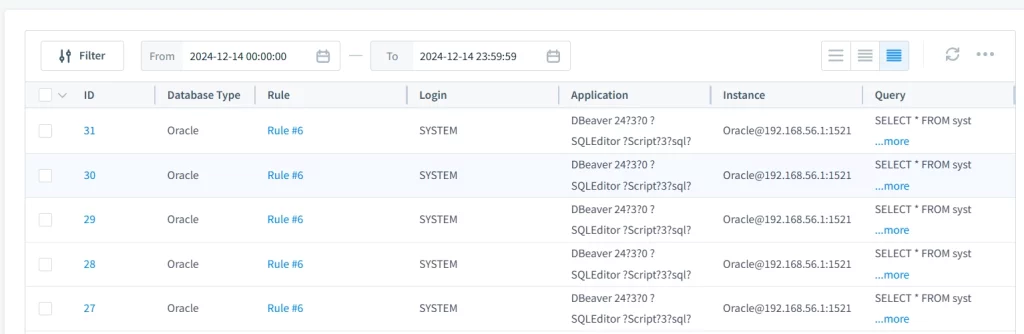

Vous pouvez également consulter les événements interactifs dans l’onglet « Transactional Trails » de l’application :

DataSunrise peut en outre améliorer la sécurité de votre base de données Oracle avec des fonctionnalités telles que les règles de sécurité, l’analyse des données et plus encore. Si vous êtes intéressé par ces fonctionnalités, n’hésitez pas à réserver une démo en ligne.

Conclusion

L’Oracle Audit Trail est un outil essentiel pour suivre et surveiller l’activité des bases de données, garantissant ainsi sécurité et conformité. En offrant différentes options d’audit, telles que l’audit Standard, Fin et Unifié, Oracle offre une flexibilité pour les entreprises ayant différents besoins en matière de sécurité et de réglementation. Que vous cherchiez à respecter le RGPD, la HIPAA ou le PCI DSS, les fonctionnalités d’audit d’Oracle aident à sécuriser votre base de données et à fournir les journaux nécessaires pour les rapports de conformité.

Pour améliorer encore la sécurité de votre base de données, envisagez d’intégrer les fonctionnalités d’audit d’Oracle avec des solutions tierces comme DataSunrise, qui offrent des fonctionnalités avancées telles que la surveillance en temps réel et les alertes.

En tirant parti de l’Oracle Audit Trail et des outils tiers, les organisations peuvent répondre aux normes de sécurité, réagir rapidement aux menaces et maintenir une conformité totale aux exigences réglementaires.