Pistes d’Audit dans YugabyteDB

Introduction

À mesure que les entreprises adoptent de plus en plus des bases de données SQL distribuées comme YugabyteDB pour des applications critiques, la mise en œuvre d’une piste d’audit complète est passée d’une simple obligation de conformité à une nécessité opérationnelle.

Le besoin croissant de pistes d’audit

Selon une recherche IDC de 2023, 78 % des organisations fonctionnent désormais sous plusieurs réglementations de conformité des données. Par conséquent, à mesure que les cadres réglementaires deviennent plus complexes, les entreprises doivent garantir que leurs bases de données maintiennent un enregistrement vérifiable de l’accès et des modifications des données.

Comment YugabyteDB supporte l’audit d’entreprise

En utilisant les capacités natives de YugabyteDB en complément avec des améliorations stratégiques, les entreprises peuvent établir une solution robuste pour suivre l’historique des activités de données à travers des architectures distribuées. Cependant, la mise en œuvre réussie d’une piste d’audit nécessite de répondre aux besoins clés des entreprises.

Pourquoi mettre en œuvre une piste d’audit dans YugabyteDB ?

Une piste d’audit bien mise en œuvre dans YugabyteDB répond à trois besoins critiques des entreprises :

- Enquête sur les incidents de sécurité : Permet de retracer les schémas d’accès non autorisés entre les nœuds.

- Conformité réglementaire : Garantit l’intégrité des données et le respect du RGPD, de la HIPAA, et de la SOC 2.

- Analyse opérationnelle : Aide à identifier les goulets d’étranglement de performance par l’analyse des schémas de requêtes.

Cependant, la nature distribuée de YugabyteDB présente des défis uniques. Plus précisément, maintenir la cohérence des journaux d’audit à travers les nœuds tout en préservant la performance peut être complexe.

Surmonter les défis de l’audit distribué

Pour relever ce défi efficacement, les entreprises doivent utiliser une combinaison d’outils intégrés de YugabyteDB et d’améliorations supplémentaires. Les sections suivantes explorent les capacités natives et les solutions externes qui ensemble créent une stratégie d’audit complète.

Piste d’Audit native dans YugabyteDB : Modèles de mise en œuvre de base

Configuration et capture d’événements

YugabyteDB s’appuie sur le cadre d’audit éprouvé de PostgreSQL tout en incorporant des optimisations pour les systèmes distribués.

Mise en place de la journalisation d’audit

La mise en œuvre native capture les événements au niveau du nœud, tout en fournissant des outils pour l’agrégation à l’échelle du cluster. Pour permettre un audit granulaire, configurez les paramètres de YB-TServer et les contrôles au niveau SQL comme suit :

# yb-tserver.conf

yb_enable_audit_logging=true

pgaudit.log='ddl, dml, role'

pgaudit.log_relation=on

pgaudit.log_parameter=onAudit des transactions en temps réel

Pour l’audit en temps réel des transactions financières, définissez une table d’audit et un déclencheur :

CREATE TABLE audit.financial_changes (

change_id UUID DEFAULT gen_random_uuid(),

change_time TIMESTAMPTZ NOT NULL,

user_name TEXT,

ip_address INET,

operation TEXT,

before_state JSONB,

after_state JSONB

);

CREATE TRIGGER log_financial_changes

AFTER INSERT OR UPDATE ON transactions

FOR EACH ROW EXECUTE FUNCTION audit.record_change();Gestion des journaux distribués

Parce que YugabyteDB partage automatiquement les journaux d’audit entre les nœuds, la requête sur les événements inter-nœuds nécessite des fonctions intégrées.

Requêtes sur les journaux distribués

Pour récupérer les événements d’audit pertinents, utilisez la requête suivante :

-- Requête sur les événements d'audit inter-nœuds

SELECT * FROM yb_audit_log_aggregate

WHERE application_name = 'payment-service'

AND event_time BETWEEN '2024-03-01' AND '2024-03-31';Automatisation de la collecte de journaux à grande échelle

Pour les déploiements à grande échelle, l’automatisation de la collecte des journaux est essentielle :

# Exporter les journaux d'audit de tous les nœuds

yb-admin -master_addresses yb-master1:7100,yb-master2:7100 \

export_audit_logs /srv/audit/export/Stratégies de conservation et de rotation

Pour garantir que les journaux d’audit ne consomment pas un espace de stockage excessif, la mise en œuvre de politiques de rétention à niveaux utilisant le partitionnement natif est cruciale.

Mise en œuvre de la rétention basée sur les partitions

CREATE TABLE audit.logs_partitioned (

event_id BIGSERIAL,

event_time TIMESTAMPTZ,

event_data JSONB

) PARTITION BY RANGE (event_time);

CREATE TABLE audit_logs_2024_q1 PARTITION OF audit.logs_partitioned

FOR VALUES FROM ('2024-01-01') TO ('2024-04-01');Automatiser l’archivage des journaux

L’automatisation de l’archivage garantit que les journaux plus anciens n’interfèrent pas avec les opérations en cours de la base de données :

CREATE EVENT TRIGGER archive_audit_logs

ON SCHEDULE EVERY 1 MOIS

DO

ALTER TABLE audit.logs_partitioned DETACH PARTITION audit_logs_2023_q4;Amélioration des capacités de piste d’audit avec DataSunrise

Intégration transparente et surveillance complète

Bien que l’audit natif de YugabyteDB fournisse une base solide, les entreprises ont souvent besoin de visualisations avancées, d’alertes en temps réel, et d’analyses approfondies pour les données d’audit.

Comment DataSunrise améliore YugabyteDB

DataSunrise améliore les capacités d’audit de YugabyteDB en prenant en charge à la fois les APIs Cassandra et PostgreSQL. Par conséquent, les entreprises bénéficient de la détection en temps réel des anomalies, de la gestion centralisée des journaux d’audit, et d’une analyse avancée des requêtes.

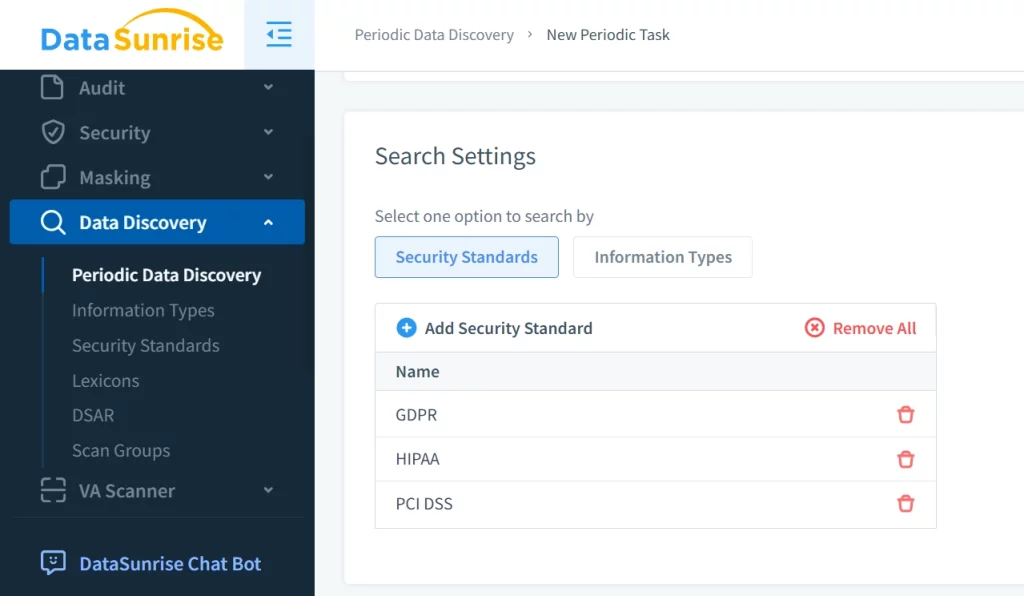

Découverte de données améliorée et gestion de la conformité

Classification et sécurisation des données sensibles

La découverte de données joue un rôle clé en aidant les organisations à classifier les données sensibles et à garantir la conformité avec les réglementations telles que le RGPD et la HIPAA. Avec le moteur de découverte automatisé de DataSunrise, les entreprises peuvent :

- Identifier et catégoriser les informations personnelles identifiables (PII) et les dossiers financiers.

- Appliquer des politiques de contrôle d’accès basées sur la sensibilité des données.

- Générer des rapports d’audit qui s’alignent sur les réglementations de l’industrie.

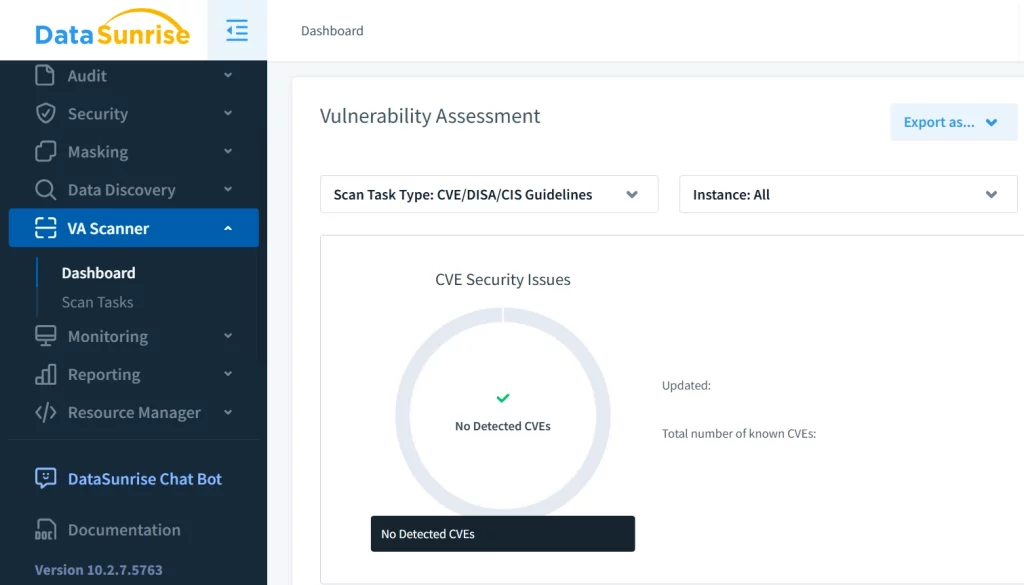

Détection proactive des menaces et audits de sécurité

Évaluation continue des risques avec l’Assistant de Vulnérabilité

Pour renforcer davantage la sécurité, l’Assistant de Vulnérabilité dans DataSunrise analyse en permanence les mauvaises configurations, les permissions obsolètes et les activités suspectes au sein de YugabyteDB.

Non seulement il détecte les tentatives d’injection SQL, mais il fournit également des évaluations détaillées des risques, permettant aux équipes de sécurité de répondre de manière proactive aux menaces évolutives.

Surveillance de la sécurité en temps réel

En intégrant YugabyteDB avec DataSunrise, les entreprises peuvent obtenir une surveillance de sécurité en temps réel, des rapports de conformité détaillés, et une prévention proactive des menaces—en faisant un ajout précieux à toute stratégie de sécurité des bases de données.