Piste d’audit Teradata

Introduction

Dans le paysage moderne axé sur les données, assurer la sécurité et l’intégrité de vos systèmes de bases de données est crucial. Une piste d’audit Teradata joue un rôle essentiel dans la surveillance et le suivi des activités de la base de données, aidant les organisations à maintenir la conformité avec les normes réglementaires et détecter les menaces potentielles pour la sécurité. Teradata, une solution leader en matière d’entreposage de données, offre des capacités d’audit natif robustes. Cependant, afin de parvenir à un cadre d’audit plus complet et flexible, l’intégration de solutions avancées comme DataSunrise peut améliorer considérablement votre stratégie de sécurité de la base de données.

Piste d’audit native Teradata

Les fonctionnalités d’audit natif de Teradata fournissent des informations détaillées sur les activités de la base de données, aidant les organisations à appliquer les politiques de sécurité et à répondre aux exigences de conformité. La Facility d’Audit de Base de Données (DBAF) de Teradata enregistre diverses activités, permettant aux administrateurs de bases de données (DBA) de surveiller les actions des utilisateurs, suivre les modifications et identifier les tentatives d’accès non autorisées. De plus, ces journaux peuvent être utilisés pour générer des rapports essentiels à la conformité réglementaire.

Configuration des règles d’audit

Teradata utilise l’instruction BEGIN LOGGING pour créer des règles de journalisation, qui sont stockées dans la table DBC.AccLogRuleTbl. Ces règles déterminent les vérifications de privilèges qui génèrent des entrées de journal dans la table DBC.AccLogTbl. Voici quelques exemples de configuration des règles d’audit :

1. Journalisation des actions spécifiques sur une base de données

Pour journaliser des actions spécifiques telles que CREATE, DROP et ALTER sur une base de données, vous pouvez utiliser la commande suivante :

BEGIN LOGGING ON EACH CREATE, DROP, ALTER ON DATABASE database_name; Cette requête permet de garantir que chaque opération CREATE, DROP et ALTER sur la base de données spécifiée est journalisée. De plus, ce niveau de détail permet de situer exactement quand et où les changements se produisent.

2. Journalisation de toutes les actions d’un utilisateur spécifique

Pour journaliser toutes les actions effectuées par un utilisateur spécifique, vous pouvez utiliser la commande suivante :

BEGIN LOGGING ON EACH ALL BY "username";Cette commande journalise chaque action effectuée par l’utilisateur spécifié, fournissant une trace d’audit complète de leurs activités. De plus, elle aide à identifier tout comportement inhabituel ou toute violation potentielle de la sécurité.

Consulter les journaux d’audit

Teradata stocke les journaux d’audit dans la table DBC.AccLogTbl. Vous pouvez interroger cette table pour récupérer les journaux d’audit en fonction de critères spécifiques. Par exemple, pour récupérer toutes les entrées de journal pour une table spécifique :

SELECT * FROM DBC.AccLogTbl WHERE ObjectName = 'table_name';Cette requête récupère toutes les entrées de journal pour la table spécifiée, vous permettant de surveiller l’accès aux données sensibles. De plus, elle aide à générer des rapports de conformité et à mener une analyse médico-légale.

Exemple de sortie DBC.AccLogTbl

Voici un exemple de ce à quoi pourrait ressembler la sortie :

| LogonUser | ObjectName | AccessResult | AccessTime | SQLText |

|---|---|---|---|---|

| user1 | table1 | Accordé | 2023-10-01 10:00:00 | SELECT * FROM table1 |

| user2 | table1 | Refusé | 2023-10-01 10:05:00 | INSERT INTO table1 VALUES (…) |

Vérification des règles d’audit

Après avoir configuré les règles d’audit, vous pouvez les vérifier en interrogeant la vue DBC.AccLogRulesV :

SELECT * FROM DBC.AccLogRulesV;Cette requête affiche toutes les règles de journalisation actives, vous permettant de vous assurer que les règles sont correctement configurées. De plus, elle aide à maintenir une politique d’audit à jour qui s’aligne sur vos exigences de sécurité.

Pour des informations plus détaillées sur la configuration et la gestion des règles d’audit dans Teradata, vous pouvez vous référer à la documentation officielle de Teradata.

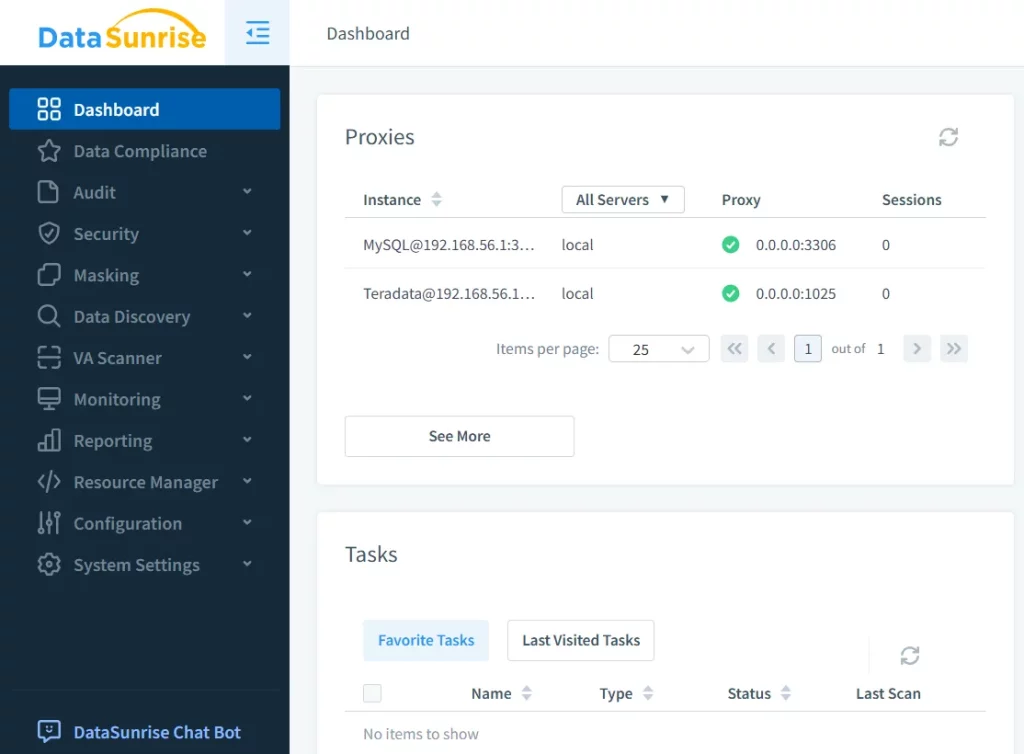

Piste d’audit Teradata avec DataSunrise

Bien que les capacités d’audit natif de Teradata soient robustes, l’intégration de DataSunrise peut fournir des couches supplémentaires de sécurité et de flexibilité. DataSunrise est une solution complète de sécurité de la base de données qui améliore les capacités d’audit, de surveillance et de masquage des données à travers divers environnements de bases de données.

Caractéristiques clés de DataSunrise pour la piste d’audit Teradata

1. Surveillance en temps réel :

DataSunrise offre une surveillance en temps réel des activités de la base de données, permettant une détection instantanée des tentatives d’accès non autorisées ou des activités suspectes. De plus, il fournit des informations détaillées sur le comportement des utilisateurs, aidant les organisations à identifier les risques potentiels pour la sécurité.

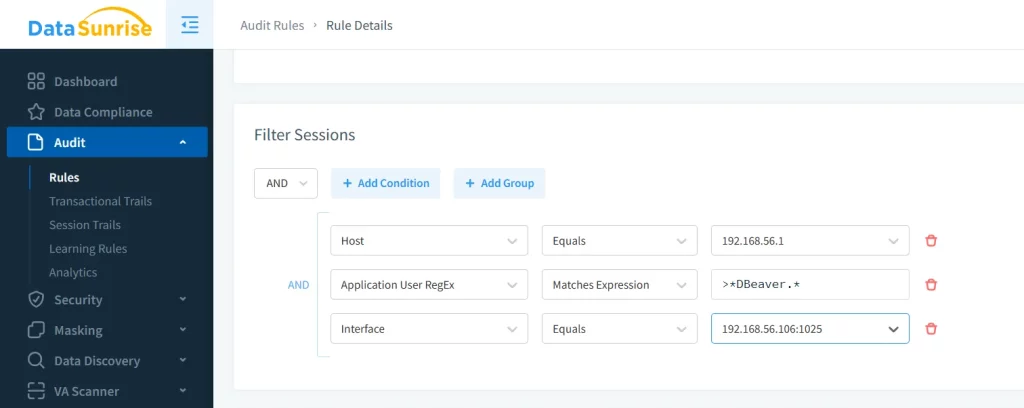

2. Règles d’audit personnalisables :

Avec DataSunrise, vous pouvez créer des règles d’audit sur mesure adaptées à vos besoins spécifiques de conformité, tels que GDPR ou HIPAA. De plus, ces règles peuvent être définies de manière granulaire pour surveiller des utilisateurs, des tables ou des actions spécifiques.

3. Rapport avancé :

DataSunrise génère des journaux d’audit détaillés et des tableaux de bord visuels, facilitant l’analyse et l’interprétation des données d’audit. En outre, ces rapports peuvent être personnalisés pour répondre à des exigences réglementaires spécifiques.

Conclusion

Mener une piste d’audit Teradata approfondie est essentiel pour maintenir la sécurité et la conformité de vos données. Bien que Teradata offre des fonctionnalités d’audit natif robustes, l’intégration d’une solution avancée telle que DataSunrise peut améliorer considérablement votre stratégie de sécurité de la base de données. De la surveillance en temps réel, en passant par les rapports avancés et le support conforme, DataSunrise répond aux besoins croissants des entreprises modernes. Par conséquent, c’est un ajout précieux au cadre de sécurité des données de toute organisation.

Si vous êtes prêt à améliorer vos capacités d’audit de base de données, envisagez de réserver une démonstration personnelle ou de télécharger l’essai de DataSunrise dès aujourd’hui. Une solution d’audit complète et robuste est à un pas de renforcer votre stratégie de sécurité des données.