Trails d’Audit : Assurer la Sécurité des Données et la Conformité

Introduction

Les violations de données proviennent souvent d’erreurs humaines non intentionnelles. En fait, des études montrent que plus des deux tiers des violations de données impliquent des actions non malveillantes des initiés. Cela souligne le risque d’exposition accidentelle des données et la nécessité cruciale de stratégies de protection des données robustes. La mise en œuvre de trails d’audit complets est un élément clé de ces stratégies, aidant les organisations à surveiller et à protéger les informations sensibles de manière plus efficace.

Qu’est-ce qu’un Trail d’Audit ?

Un trail d’audit est un enregistrement chronologique des activités du système. Il capture qui a accédé à la base de données, quelles actions ils ont effectuées et quand ces actions ont eu lieu. Ce journal détaillé sert d’outil puissant pour :

- Détecter les accès non autorisés

- Suivre les modifications de données

- Enquêter sur les incidents de sécurité

- Assurer la conformité réglementaire

Les trails d’audit jouent un rôle crucial dans le maintien de l’intégrité et de la sécurité de vos systèmes de bases de données.

Approches pour les Trails d’Audit de Bases de Données

Il existe deux principales approches pour implémenter des trails d’audit dans les bases de données :

Outils Natifs

De nombreux systèmes de gestion de bases de données (SGDB) offrent des capacités d’audit intégrées. Ces outils natifs fournissent un moyen simple d’activer des fonctions d’audit de base. Par exemple, Oracle a sa fonctionnalité Audit Trail, tandis que Microsoft SQL Server inclut l’audit SQL Server.

Outils Tiers

Les solutions d’audit d’outils tiers, comme DataSunrise, offrent des fonctionnalités plus avancées et une gestion centralisée. Ces outils offrent souvent :

- Des contrôles de sécurité renforcés

- Une compatibilité multiplateforme

- Des options de rapport personnalisables

- Des capacités d’alerte en temps réel

Exemple : Trail d’Audit avec pgAudit dans PostgreSQL

Pour voir le journal PgAudit, vous pouvez utiliser la commande ‘cat’ comme suit (plus de détails ici) :

cat /var/log/postgresql/postgresql-16-main.log | more

Voyons un bref exemple de ce à quoi pourrait ressembler un trail d’audit en utilisant l’extension pgAudit dans PostgreSQL :

2024-09-17 10:15:23 UTC,AUDIT,SESSION,1,1,READ,SELECT,TABLE,public.users,,,SELECT * FROM users WHERE id = 123;

Cette entrée de journal montre :

- Horodatage

- Type d’audit

- ID de session et d’utilisateur

- Type d’opération (READ)

- Type d’instruction SQL (SELECT)

- Type d’objet (TABLE)

- Nom du schéma et de la table

- La requête SQL réelle exécutée

Les capacités d’audit natives manquent souvent de fonctionnalités avancées. Bien qu’elles fournissent une journalisation de base, elles manquent généralement d’étiquetage des données, d’analyses intégrées et d’application automatique de règles. Transformer les fichiers journaux bruts, comme l’exemple montré précédemment, en informations exploitables nécessite des efforts et traitements supplémentaires significatifs.

Créer une Instance DataSunrise pour le Trail d’Audit

Supposons que DataSunrise soit déjà installé, voici comment créer une instance et voir un trail d’audit :

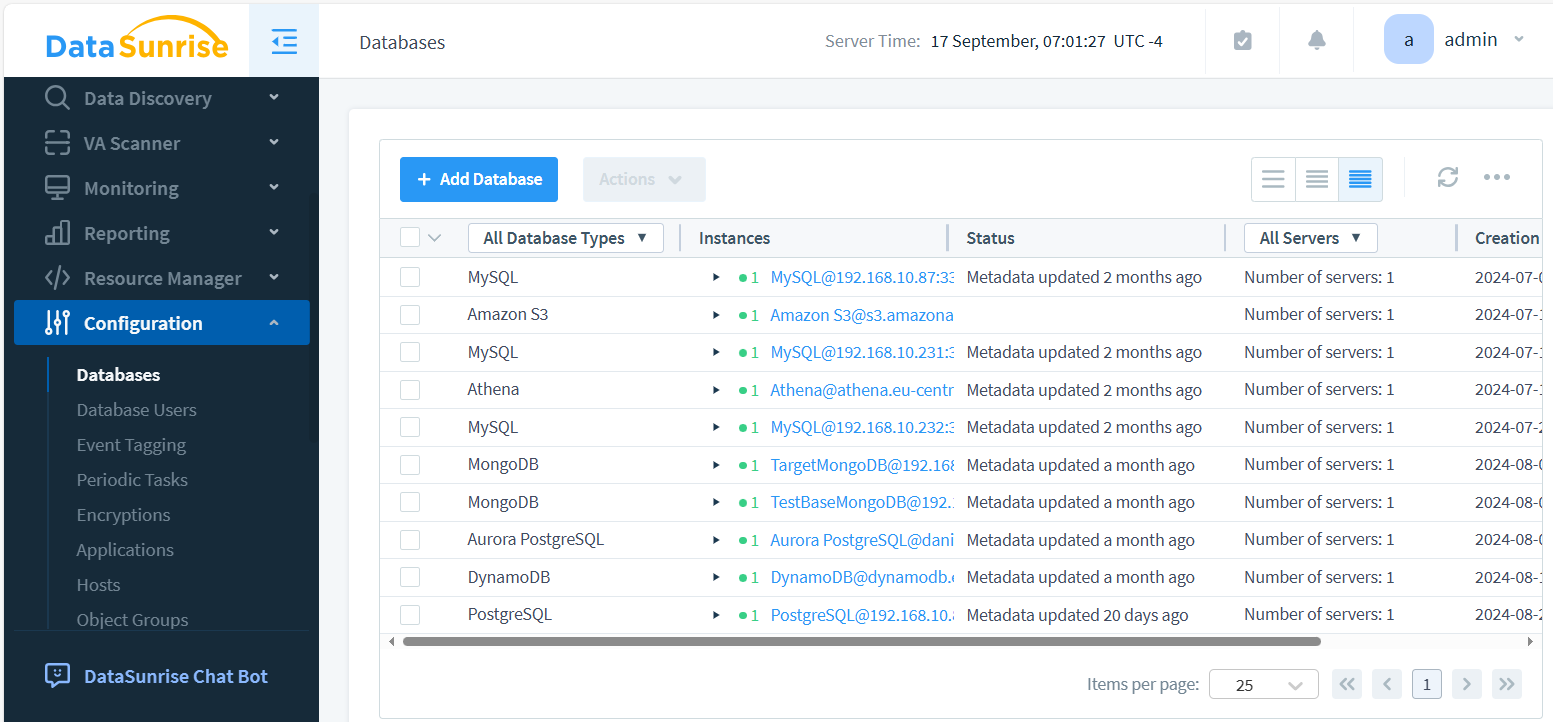

- Connectez-vous à l’interface web DataSunrise

- Accédez à “Instances” et cliquez sur “+ Ajouter Nouvelle Instance”

- Configurez les détails de connexion pour votre base de données. DataSunrise consolide toutes les connexions de bases de données en un seul endroit.

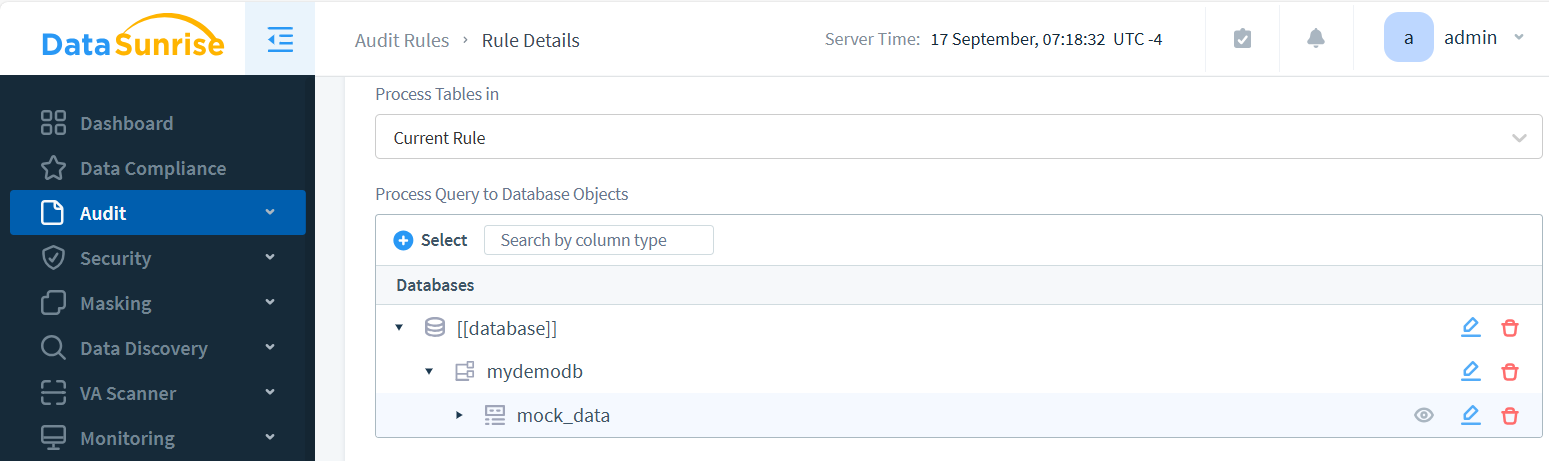

- Créez une règle d’audit dans Audit – Règles et activez l’audit pour les objets souhaités.

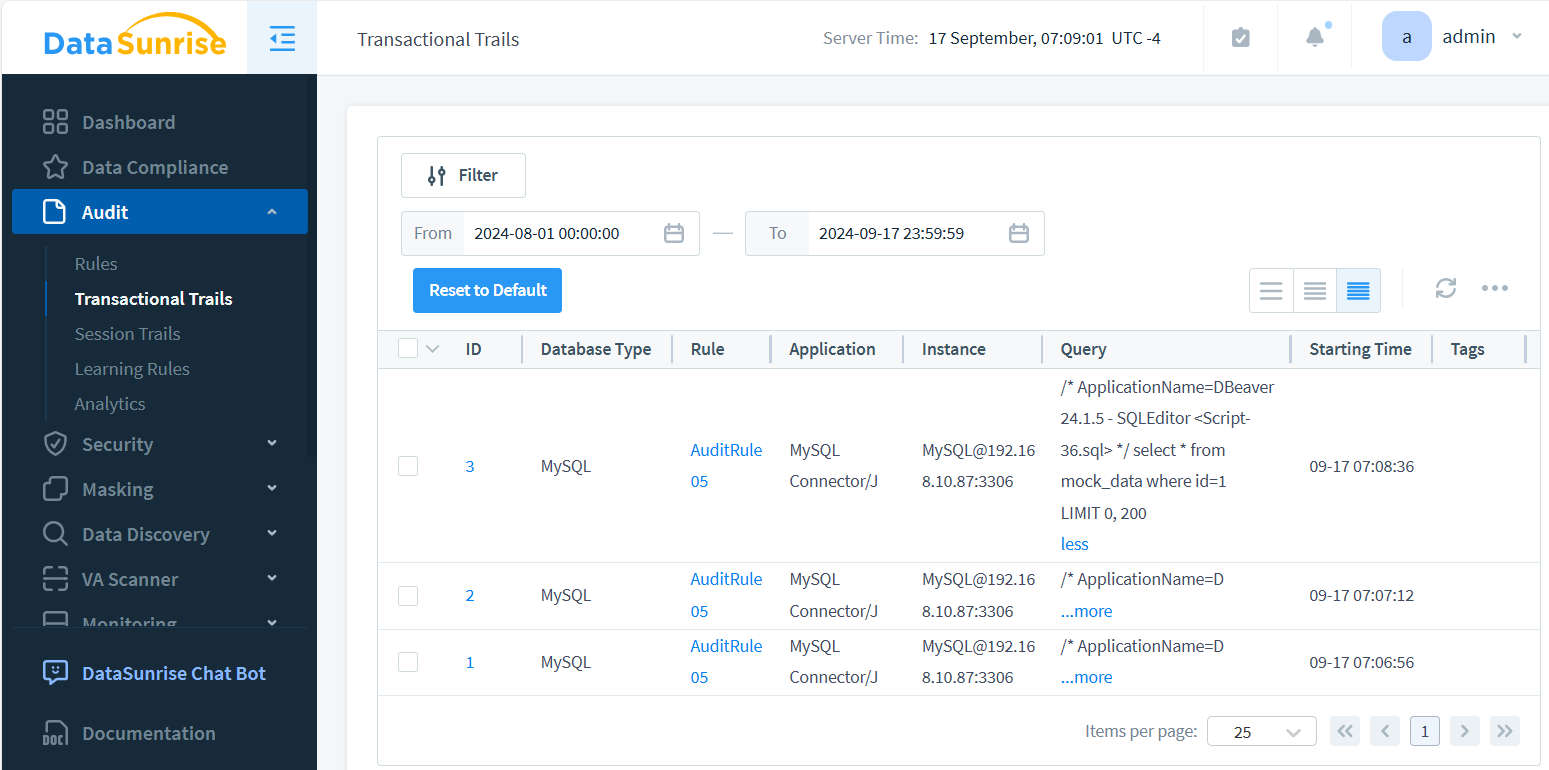

- Accédez à la section “Audit – Trails Transactionnels” pour voir et analyser les trails générés.

DataSunrise facilite la mise en place d’un audit complet sur plusieurs plateformes de bases de données. L’image ci-dessus présente les composants clés du trail d’audit : les détails de l’instance, les horodatages et les requêtes enregistrées. Optionnellement, les résultats des requêtes peuvent également être capturés. Chaque évènement dans le trail d’audit est interactif, permettant aux utilisateurs d’explorer et de voir les résultats de requêtes de base de données détaillés par un simple clic.

Avantages de DataSunrise pour le Contrôle Centralisé de l’Audit

DataSunrise offre plusieurs avantages pour la gestion des trails d’audit :

- Interface Unifiée : Contrôlez les règles d’audit pour différents types de bases de données depuis un seul tableau de bord

- Politiques Personnalisables : Créez des politiques d’audit sur mesure en fonction de vos exigences spécifiques en matière de sécurité

- Surveillance en Temps Réel : Détectez et alertez sur les activités suspectes au fur et à mesure qu’elles se produisent

- Soutien à la Conformité : Répondez aux exigences réglementaires avec des rapports de conformité préconfigurés

- Évolutivité : Gérez facilement les trails d’audit pour des environnements de bases de données vastes et complexes

Importance de la Surveillance du Comportement des Utilisateurs

Suivre le comportement des utilisateurs est crucial pour maintenir la sécurité des bases de données. Des trails d’audit complets servent de gardiens vigilants, aidant les organisations à identifier un éventail d’activités suspectes. Celles-ci incluent des schémas d’accès inhabituels s’écartant du comportement normal des utilisateurs, des modifications non autorisées de données pouvant compromettre l’intégrité, des tentatives d’élévation de privilèges au-delà des rôles attribués, et des menaces internes potentielles souvent inaperçues. En analysant méticuleusement ces schémas, les organisations peuvent aborder proactivement les risques de sécurité, appliquer des contre-mesures ciblées, et protéger efficacement les données sensibles contre les menaces externes et internes.

Meilleures Pratiques pour la Mise en Œuvre de Trails d’Audit

Pour maximiser l’efficacité de votre système de trail d’audit, il est crucial d’adopter une approche globale. Commencez par définir des objectifs d’audit clairs qui s’alignent sur les objectifs de sécurité de votre organisation. Implémentez l’accès au privilège minimum pour minimiser les risques potentiels. Examinez et analysez régulièrement les journaux d’audit pour détecter rapidement les anomalies et les menaces potentielles. Établissez une politique de rétention robuste pour les données d’audit afin d’assurer la conformité et l’analyse historique. Protégez l’intégrité de vos trails d’audit par des mécanismes de stockage sécurisés. Enfin, faites des audits périodiques du système d’audit lui-même pour en assurer la fiabilité et l’efficacité. En suivant diligemment ces pratiques, vous améliorerez significativement votre posture globale en matière de sécurité des bases de données et créerez une défense plus résiliente contre les menaces potentielles.

Défis de la Gestion des Trails d’Audit

Bien que les trails soient inestimables, ils comportent des défis :

- Impact sur les Performances : Une audit extensif peut affecter les performances de la base de données

- Besoins de Stockage : Les journaux d’audit peuvent croître rapidement, nécessitant un stockage important

- Confidentialité des Données : Les trails d’audit peuvent contenir des informations sensibles, nécessitant une manipulation soigneuse

- Complexité d’Analyse : Les volumes importants de données d’audit peuvent être écrasants à analyser

Des outils comme DataSunrise aident à relever ces défis grâce à une gestion efficace des journaux et des capacités d’analyses avancées.

L’Avenir des Trails d’Audit

À mesure que les menaces à la sécurité des données évoluent, les technologies de trails d’audit doivent également évoluer. Les tendances futures incluent :

- Détection des anomalies alimentée par l’IA

- Journaux d’audit immuables basés sur la blockchain

- Intégration avec des plateformes de renseignement sur les menaces

- Outils de visualisation et de rapport améliorés

Rester à la pointe de ces tendances sera crucial pour maintenir une sécurité robuste des bases de données.

Conclusion

Les trails d’audit sont des composants essentiels d’une stratégie globale de sécurité des bases de données. Ils fournissent une visibilité sur les activités des utilisateurs, aident à détecter les menaces potentielles et à assurer la conformité aux exigences réglementaires. Bien que les outils de bases de données natifs offrent des capacités d’audit de base, des solutions tierces comme DataSunrise fournissent des fonctionnalités avancées pour une gestion centralisée et un contrôle de sécurité renforcé.

En mettant en œuvre les meilleures pratiques et en utilisant des outils puissants de trail d’audit, les organisations peuvent améliorer considérablement leur capacité à protéger les données sensibles et à maintenir l’intégrité de leurs systèmes de bases de données.

DataSunrise offre des outils flexibles et conviviaux pour la sécurité des bases de données, y compris une surveillance complète des activités des données et des capacités de masquage des données. Pour découvrir la puissance de la suite de sécurité de DataSunrise, rendez-vous sur notre site pour une démonstration en ligne et découvrez comment nous pouvons vous aider à renforcer votre posture de sécurité des bases de données.