Protection Continue des Données : Conseils & Stratégies

Dans le paysage numérique actuel, la protection continue des données est devenue une priorité absolue pour les particuliers et les organisations. À mesure que la dépendance à la technologie croît et que les organisations stockent et transmettent davantage d’informations sensibles électroniquement, elles doivent mettre en œuvre des mesures de protection des données robustes.

Cet article abordera l’importance de la protection des données, en mettant l’accent sur des éléments essentiels tels que l’audit des données, la sécurité, le masquage et les solutions pour les données sensibles.

L’Importance de la Protection Continue des Données

La protection des données est un ensemble de mesures prises par les organisations pour garder les informations sensibles à l’abri des accès non autorisés, de l’utilisation ou de la divulgation. Elle est essentielle pour plusieurs raisons :

Conformité Légale

De nombreuses industries sont soumises à des réglementations strictes en matière de protection des données, telles que le RGPD, HIPAA, et PCI-DSS. Le non-respect de ces réglementations peut entraîner de lourdes amendes et des dommages à la réputation.

Préservation de la Vie Privée

Protéger les informations personnelles et confidentielles est un droit humain fondamental. Les organisations doivent s’assurer qu’elles respectent la vie privée des individus et gèrent leurs données de manière sécurisée.

Continuité des Activités

Les violations de données et les incidents de sécurité peuvent perturber les opérations commerciales, entraînant des pertes financières et une perte de confiance des clients. Des mesures de protection des données efficaces aident à minimiser le risque de tels incidents et à garantir la continuité des activités.

Principales composantes de la protection continue des données

Audit des Données : Évaluation de Votre Paysage de Données

L’audit des données est crucial pour la protection des données. Il implique un examen approfondi du paysage des données d’une organisation pour identifier les vulnérabilités et évaluer la conformité aux réglementations sur la protection des données. De plus, il garantit que des contrôles de sécurité appropriés sont en place. Des audits réguliers des données aident les organisations à :

Identifier les Données Sensibles

En menant un audit des données complet, les organisations peuvent localiser et classer les informations sensibles, telles que les informations personnellement identifiables (PII), les données financières et la propriété intellectuelle.

Évaluer le Risque

Les audits de données aident les organisations à évaluer les risques liés à leurs données. Cela inclut la compréhension de l’impact d’une violation de données ou d’un problème de sécurité. Les organisations peuvent utiliser les audits de données pour identifier les vulnérabilités et prendre des mesures pour les atténuer. En effectuant des audits réguliers, les organisations peuvent protéger leurs données de manière proactive et prévenir les problèmes potentiels.

Mettre en Œuvre des Contrôles

Les organisations peuvent utiliser les audits de données pour identifier les risques. Elles peuvent ensuite mettre en œuvre des mesures de sécurité telles que les contrôles d’accès, le chiffrement et les systèmes de surveillance pour atténuer ces risques.

Sécurité des Données : Protéger Vos Actifs Précieux

La sécurité des données englobe les mesures techniques, administratives et physiques que les organisations emploient pour protéger les informations sensibles contre l’accès non autorisé, l’utilisation, la divulgation, la perturbation, la modification ou la destruction. Certains aspects clés de la sécurité des données incluent :

Contrôles d’Accès

La mise en œuvre de mécanismes d’authentification robustes, tels que l’authentification à plusieurs facteurs, et l’application de contrôles d’accès basés sur les rôles garantissent que seules les personnes autorisées peuvent accéder aux données sensibles.

Chiffrement

Le chiffrement des données les protège contre l’accès non autorisé, les rendant illisibles même si des personnes non autorisées les obtiennent.

Surveillance et Détection

La mise en œuvre de systèmes de surveillance et d’outils de détection des intrusions aide les organisations à détecter et à répondre rapidement aux incidents de sécurité, minimisant ainsi l’impact potentiel d’une violation de données.

Masquage des Données : Protéger les Informations Sensibles

Le masquage des données est une technique utilisée pour protéger les informations sensibles en les remplaçant par des données fictives mais réalistes. Les organisations peuvent utiliser et partager des données à diverses fins, telles que les tests et le développement, sans dévoiler les informations sensibles.

Cela aide à protéger la confidentialité des données sensibles et permet également la collaboration et l’innovation au sein de l’organisation. Le partage des données de cette manière peut améliorer l’efficacité et la productivité. Les techniques courantes de masquage des données incluent :

- Substitution : Remplacer les données sensibles par des valeurs générées aléatoirement tout en conservant le même format et le même type de données.

- Remaniement : Réorganiser les valeurs au sein d’un ensemble de données pour rompre la connexion entre les données sensibles et leur contexte d’origine.

- Chiffrement : Chiffrer les données sensibles et fournir l’accès aux parties autorisées via une gestion sécurisée des clés.

Solutions pour Données Sensibles : Protection Continue des Données

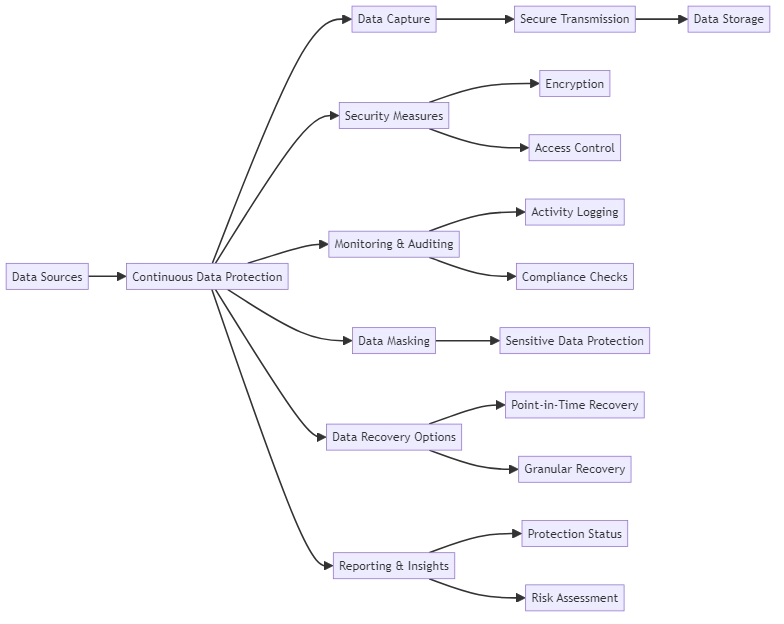

La Protection Continue des Données (CDP) sauvegarde et protège constamment les données critiques en temps réel. Contrairement aux solutions de sauvegarde traditionnelles, qui capturent les données à des intervalles définis, les systèmes CDP surveillent et enregistrent en continu les changements de données. Cela permet une récupération quasi instantanée en cas de perte de données ou d’incidents de sécurité.

Les solutions CDP offrent plusieurs avantages, notamment :

Minimiser la Perte de Données

Les systèmes CDP enregistrent en permanence les changements de données pour réduire le risque de perdre des informations importantes entre les sauvegardes. Cela aide les organisations à se remettre des incidents avec le moins de perte de données possible.

Récupération Plus Rapide

Les solutions CDP assistent les organisations dans la récupération rapide de fichiers individuels ou de points de données, plutôt que de systèmes entiers. Cela aide à réduire les temps d’arrêt et à minimiser l’impact de la perte de données.

Amélioration de la Conformité

Avec le CDP, les entreprises peuvent démontrer leur capacité à protéger les données importantes et à les récupérer si nécessaire. Cela les aide à se conformer aux réglementations et à maintenir la confiance des clients.

Votre Solution Complète pour la Protection Continue des Données

Dans le paysage en constante évolution de la protection des données, les organisations ont besoin d’une solution fiable et complète pour sécuriser leurs informations sensibles. DataSunrise fournit un ensemble d’outils puissants pour protéger vos données et les maintenir en sécurité et conformes.

Avec DataSunrise, vous pouvez tirer parti de fonctionnalités avancées telles que l’audit des données, des mesures de sécurité robustes, des règles de masquage flexibles et des analyses d’évaluation des vulnérabilités. Nos capacités d’audit des données vous permettent d’obtenir des informations approfondies sur votre paysage de données, en identifiant les risques potentiels et les vulnérabilités. En mettant en œuvre des contrôles de sécurité solides, y compris la gestion des accès et le chiffrement, DataSunrise vous aide à protéger vos données sensibles contre les accès non autorisés et les violations.

Venez à notre session de démonstration pour voir comment DataSunrise peut protéger vos données et améliorer votre stratégie de sécurité. Vous verrez de première main comment nos outils fonctionnent pour garder vos informations sensibles en sécurité.

Suivant