Proxy inverse: Introduction et meilleures pratiques

Introduction

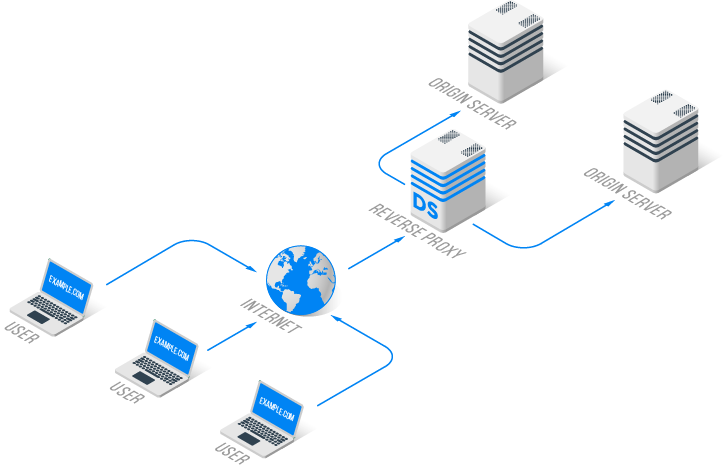

Dans le paysage numérique actuel, les serveurs proxy jouent un rôle crucial en améliorant la sécurité, les performances et la flexibilité des applications web. Un proxy inverse améliore et protège les services web. Cet article expliquera ce qu’est un proxy inverse, comment il fonctionne, et le comparera au proxy direct.

Qu’est-ce qu’un proxy inverse?

Un proxy inverse est un serveur qui aide les appareils clients à communiquer avec les serveurs web en agissant comme un intermédiaire. Un proxy direct aide les clients à se connecter à Internet. Un proxy inverse aide les serveurs web à gérer les demandes des clients.

Lorsqu’un client fait une demande à un serveur web, un proxy inverse intercepte la demande. Le proxy inverse traite ensuite la demande avant de la transmettre au serveur web approprié.

Proxy inverse vs proxy direct

Pour mieux comprendre le proxy inverse, comparons-le avec le proxy direct :

- Fonctionnalité :

- Direct : Agit en tant qu’intermédiaire pour les demandes des clients, permettant aux clients d’accéder anonymement à Internet et de contourner les restrictions.

- Inverse : Agit en tant qu’intermédiaire pour les réponses des serveurs web, fournissant une couche supplémentaire de sécurité et d’optimisation des performances.

- Visibilité :

- Direct : Visible pour les clients, qui doivent configurer leurs appareils pour utiliser le proxy.

- Inverse : Transparent pour les clients, qui interagissent avec le proxy inverse comme s’il s’agissait du serveur web réel.

- But :

- Direct : Protège la vie privée des clients, filtre le contenu, et contourne les restrictions géographiques.

- Inverse : Améliore la sécurité des serveurs web, distribue le trafic, et améliore les performances grâce à la mise en cache et à la compression.

Exemples de proxy inverse :

- Répartition de charge :

- Scénario : Un site web de commerce électronique populaire connaît une forte affluence pendant les heures de pointe.

- Solution : Un proxy inverse aide à répartir les demandes sur différents serveurs web, garantissant qu’ils fonctionnent bien et ne soient pas submergés.

- Résultat : Le site web reste réactif et disponible même pendant les périodes de forte affluence.

- Termination SSL :

- Scénario : Une organisation souhaite sécuriser son application web avec le chiffrement SSL/TLS encryption.

- Solution : Un proxy inverse gère la termination SSL/TLS, prenant en charge les tâches de chiffrement et de déchiffrement des serveurs web.

- Résultat : Les serveurs web peuvent se concentrer sur la fourniture de contenu tandis que le proxy inverse gère la communication sécurisée avec les clients.

- Contrôle d’accès :

- Scénario : Une entreprise souhaite restreindre l’accès à certaines ressources web en fonction des rôles des utilisateurs.

- Solution : Un proxy inverse vérifie les demandes des utilisateurs avant de les envoyer aux serveurs web appropriés.

- Résultat : Seuls les utilisateurs autorisés peuvent accéder aux ressources restreintes, améliorant ainsi la sécurité de l’application web.

DataSunrise et Proxy inverse

DataSunrise est un leader dans la fourniture de solutions de gestion de données. Nous utilisons la technologie proxy pour fournir des outils exceptionnels pour la sécurité des données, les règles d’audit, le masquage et la conformité. DataSunrise fonctionne en mode proxy inverse pour la plupart des bases de données, permettant une intégration transparente et une protection des données robuste.

DataSunrise peut surveiller ce qui se passe dans les bases de données et masquer les informations dans différents types de fichiers. Des endroits comme Amazon S3, Alibaba OSS, ou Minio stockent les données. Un proxy inverse cache DataSunrise aux clients. Les clients peuvent utiliser le compartiment S3 comme s’ils avaient une connexion directe.

Créer un proxy avec DataSunrise

Pour créer un proxy avec DataSunrise, vous aurez besoin d’une interface réseau. Vous aurez également besoin d’une adresse IP ou d’une plage d’adresses IP. De plus, vous aurez besoin d’un port disponible sur votre serveur DataSunrise. Pour faire de nombreux proxys avec une adresse IP, chaque proxy a besoin de son propre port pour éviter les problèmes.

DataSunrise vous permet de créer plusieurs proxys dans chaque instance de base de données. Ces proxys peuvent écouter les connexions entrantes de la base de données sur certains ports. Cette flexibilité garantit que vous pouvez gérer et surveiller efficacement le trafic de la base de données en fonction de vos besoins spécifiques.

Configurer un proxy avec DataSunrise

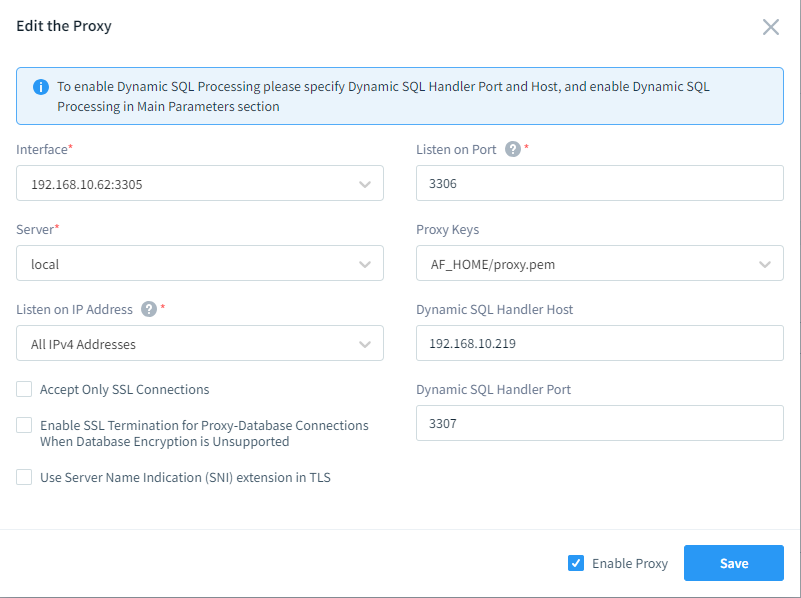

Lors de la configuration d’un proxy dans DataSunrise, vous devrez spécifier les paramètres suivants :

- Interface :

- L’interface se compose de l’adresse IP de l’hôte et du port frontal.

- L’adresse IP de l’hôte représente l’adresse IP de votre serveur DataSunrise.

- Le port frontal est le numéro de port sur lequel le proxy écoutera les connexions de base de données entrantes des clients.

- Écoute sur le port :

- L’écoute sur le port, également connu sous le nom de port de backend, est l’endroit où le proxy envoie les connexions de base de données au serveur de base de données.

- Ce numéro de port doit correspondre au port configuré sur votre serveur de base de données pour assurer une communication correcte.

- Serveur :

- Le paramètre serveur vous permet de choisir le serveur de base de données où le proxy enverra les connexions.

- DataSunrise utilise généralement le serveur local, mais vous pouvez également le configurer pour se connecter à des serveurs de bases de données distants.

- Clés Proxy :

- Les clés proxy se réfèrent au fichier de configuration qui contient les paramètres du proxy.

- Ce fichier contient divers paramètres et options qui déterminent le comportement et les fonctionnalités du proxy.

- DataSunrise fournit une interface conviviale pour gérer et modifier ces fichiers de configuration de proxy.

- Écoute sur les adresses IP :

- DataSunrise vous permet de spécifier les adresses IP que le proxy doit écouter.

- Par défaut, DataSunrise écoute toutes les adresses IP disponibles attribuées au serveur.

- Vous pouvez choisir de limiter le proxy à écouter uniquement sur des adresses IP ou des plages spécifiques. Cela peut aider à répondre à vos besoins de sécurité et de réseau.

En configurant ces paramètres avec précision, vous pouvez créer une configuration de proxy robuste et sécurisée en utilisant DataSunrise. Vous pouvez configurer plusieurs proxys dans une instance. Cela vous permet de les attribuer à différentes adresses IP et ports. Faire cela vous donne plus de contrôle sur votre trafic de base de données.

Conclusion

Le proxy inverse est un outil puissant dans l’arsenal de la sécurité et de l’optimisation des performances des applications web. Les organisations peuvent améliorer leurs services web en utilisant le proxy. Vous pouvez le faire en comprenant les bases, en le comparant au proxy direct, et en observant des exemples concrets.

DataSunrise vous aide à sécuriser et à améliorer la communication dans les bases de données, que vous en ayez une ou plusieurs. Sa fonctionnalité proxy permet un transfert de données sûr et efficace.

Contactez notre équipe pour une session de démonstration en ligne pour voir DataSunrise en action avec ses puissantes capacités de proxy inverse. Découvrez comment DataSunrise peut révolutionner vos stratégies de gestion des données et garantir le plus haut niveau de sécurité et de conformité.

DataSunrise, avec ses solutions exceptionnelles de gestion des données, exploite le potentiel du proxy inverse pour fournir une sécurité et une flexibilité inégalées.