Sécurité du Cloud

Sommaire :

- Naviguer dans les Défis de la Sécurité du Cloud

- Responsabilités Partagées : Assurer la Sécurité du Cloud

- Approches Innovantes pour la Sécurité du Cloud

- DataSunrise : Améliorer la Sécurité du Cloud

- Protéger les Données en Transit

- Assurer le Chiffrement : Clés SSL pour les connexions Frontend et Backend

- Explorer les Algorithmes SSL : Renforcer les Mesures de Sécurité

- Conclusion

Naviguer dans les Défis de la Sécurité du Cloud

Imaginez un scénario où chaque élément de données que vous stockez ou partagez en ligne est vulnérable à un accès non autorisé et à un usage abusif potentiel. À l’ère numérique d’aujourd’hui dominée par les systèmes cloud, ce scénario n’est pas seulement une possibilité, mais une préoccupation réelle. L’informatique en cloud offre d’immenses avantages en termes de commodité et de connectivité, mais elle apporte également des défis de sécurité significatifs.

La sécurisation des systèmes basés sur le cloud consiste à protéger les données en transit et au repos. Le chiffrement est essentiel pour prévenir l’accès non autorisé pendant la communication et le stockage. Cependant, à mesure que l’adoption du cloud croît, la gestion de la sécurité devient plus complexe. Les menaces évoluent rapidement, obligeant à la fois les fournisseurs et les utilisateurs à rester vigilants et à renforcer les défenses.

La sécurité du cloud implique diverses politiques, technologies et contrôles. C’est une responsabilité conjointe des fournisseurs et des utilisateurs de maintenir l’intégrité, la confidentialité et la disponibilité des données. Les administrateurs de bases de données doivent continuellement s’efforcer de s’attaquer aux nouvelles vulnérabilités et aux menaces émergentes.

Les organismes de réglementation ont introduit et examiné plusieurs normes ces dernières années pour s’adapter au marché en évolution et établir de nouveaux cadres réglementaires. Cependant, vous devez vous assurer que le service que vous utilisez se conforme aux règlements. Ce qui est encore plus important, c’est que les clients conservent toujours la responsabilité du stockage des données dans l’infrastructure basée sur le cloud. DataSunrise fournit des outils pour renforcer la sécurité des données dans de tels cas.

Responsabilités Partagées : Assurer la Sécurité du Cloud

La responsabilité partagée dans l’informatique en cloud est cruciale à mesure que les services cloud gagnent en popularité. Elle clarifie les obligations de sécurité entre fournisseurs et utilisateurs. Les fournisseurs sécurisent l’infrastructure, tandis que les utilisateurs protègent les données, les applications, et les contrôles d’accès. Cette approche collaborative garantit une sécurité globale à tous les niveaux de service cloud, s’adaptant aux menaces et aux réglementations évolutives.

Cette liste comprend les plateformes cloud générales les plus connues offrant un stockage de données :

Microsoft Azure (Responsabilité Partagée dans le cloud)

Amazon Web Services (Modèle de Responsabilité Partagée)

Google Cloud (Responsabilités Partagées et Destin Partagé sur Google Cloud)

IBM Cloud (Responsabilités Partagées pour l’Utilisation des Produits IBM Cloud)

Oracle Cloud Infrastructure (iaas, saas)

Digital Ocean (Modèle de Responsabilité Partagée)

Alibaba Cloud (Modèle de Responsabilité de Sécurité Partagée)

Chacune de ces plateformes offre une variété de services, y compris des options de stockage de données pour les entreprises de toutes tailles. Elles proposent aussi bien des solutions Infrastructure as a Service (IaaS) que Platform as a Service (PaaS), avec une gamme de modèles de tarification, y compris des niveaux gratuits et des crédits pour les nouveaux utilisateurs. Pour des descriptions spécifiques des responsabilités partagées, vous pouvez visiter leurs sites Web officiels. La liste ci-dessus fournit les liens.

Approches Innovantes pour la Sécurité du Cloud

Parfois, les services de données offrent une responsabilité partagée améliorée, comme c’est le cas avec Snowflake. Cette plateforme utilise les principales plateformes cloud générales sous le capot, opérant sur le concept de plateforme. La gestion limitée de l’infrastructure élève la responsabilité de la maintenance de la sécurité de Snowflake. AWS, Azure, et Google Cloud sont des plateformes populaires. Elles offrent des solutions IaaS et PaaS, donnant aux utilisateurs plus de contrôle sur leur infrastructure virtuelle et leurs applications. Par conséquent, les utilisateurs de ces plateformes jouissent d’une plus grande autonomie mais endossent également plus de responsabilité pour la configuration et la sécurisation de leurs environnements, y compris la gestion des contrôles d’accès, de la sécurité réseau, et du chiffrement des données.

Comprendre le Modèle de Responsabilité Partagée de Snowflake

Certaines services providers ne construisent pas leur propre infrastructure cloud. Au lieu de cela, ils s’appuient sur les modèles de sécurité des plateformes cloud générales. Par exemple, Neo4j fonctionne sur Google Cloud et Amazon Web Services. Cela signifie essentiellement que des services comme Neo4j Aura s’appuient sur la responsabilité partagée de Google Cloud et d’Amazon Web Services.

Sécurité des Données Cloud pour Applications Basées sur les Graphes | Sécurité Cloud de Neo4j

Le concept de responsabilité partagée s’étend aux sous-systèmes ou services cloud tels que Athena (pour l’interrogation S3 avec SQL) et Lambda (pour l’exécution de code en réponse à des déclencheurs). Avec Lambda, sécuriser le code contre les vulnérabilités et gérer méticuleusement les permissions des fonctions sont cruciaux. L’utilisateur a des responsabilités clés dans le contrôle de l’accès aux données des requêtes pour Athena et la sécurisation des buckets S3 où les données sont stockées et accédées.

Les produits spécifiques basés sur le cloud peuvent avoir un modèle de responsabilité partagée plus précis sans nécessiter une matrice contenant toutes les variantes de IaaS, PaaS, et SaaS. Par exemple, VMware Cloud sur AWS implémente un modèle de responsabilité partagée dans un tableau unique. Il convient de noter la règle commune : plus la fonctionnalité est restreinte et la solution cloud plus spécifique, moins la responsabilité incombe à l’utilisateur.

DataSunrise : Améliorer la Sécurité du Cloud

DataSunrise aide à protéger les données lors du travail avec le SaaS, IaaS, et PaaS des fournisseurs cloud de plusieurs manières :

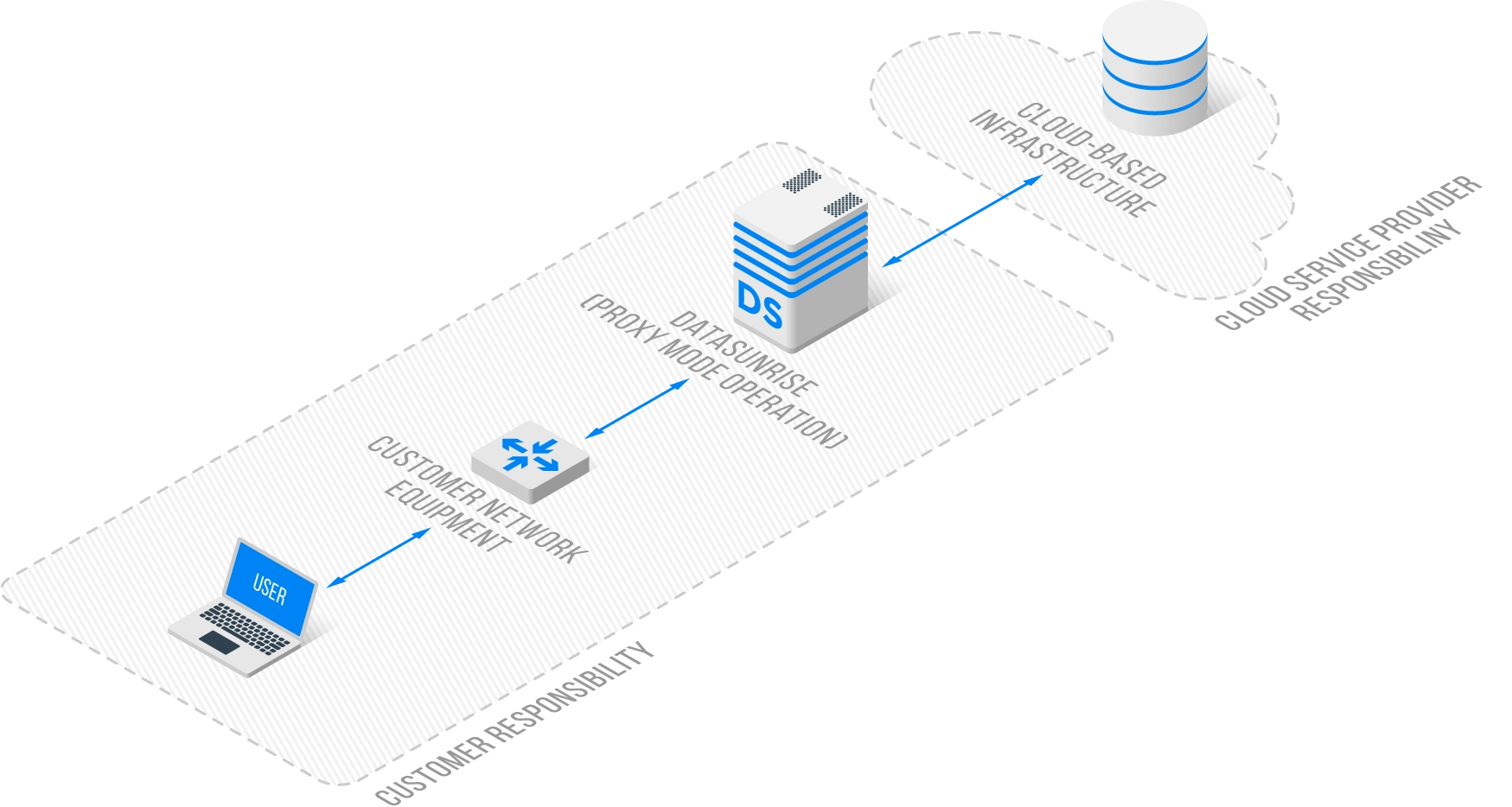

Protection des Données et Pare-feu : DataSunrise agit comme un proxy entre les utilisateurs et le serveur, garantissant l’intégrité et la confidentialité des données en les protégeant contre les menaces internes et externes.

Audit Continu : Il effectue un audit continu de l’activité de la base de données, ce qui est crucial pour enquêter sur d’éventuelles fuites de données et garantir que tous les accès et actions sont surveillés.

Masquage Dynamique des Données : DataSunrise propose un masquage dynamique des données, qui obscurcit les données sensibles en temps réel, garantissant que les utilisateurs non autorisés ne peuvent pas voir les informations sensibles même s’ils ont accès à la base de données.

Surveillance du Comportement Suspect 24/7 : Le système offre une surveillance continue de l’activité de la base de données, garantissant que tout comportement suspect est détecté et peut être immédiatement pris en charge.

Conformité des Données : DataSunrise aide les organisations à se conformer à différentes normes réglementaires comme PCI-DSS, SOX, et HIPAA, ce qui est essentiel pour maintenir la sécurité et la confidentialité des données.

Déploiement Non Intrusif : Les solutions proposées par DataSunrise peuvent être ajoutées aux architectures, bases de données ou applications existantes sans nécessiter de modifications significatives, permettant une intégration transparente des mesures de sécurité. Le DataSunrise est sûr pour la base de données existante dans l’un des trois modes de fonctionnement possibles (Sniffer, Proxy et Audit).

Alertes en Temps Réel aux Menaces et Abonnés : Il fournit des alertes en temps réel pour les menaces telles que les injections SQL, les tentatives d’accès non autorisées, les attaques DDoS, et par force brute.

Authentification : Cette fonction ajoute des couches supplémentaires de sécurité en vérifiant les identités des utilisateurs. L’authentification en conjonction avec le support TLS assure la sécurité des données lorsqu’elles passent par les parties de l’interface de l’architecture ou lorsqu’elles sont transmises sur Internet.

De toute évidence, la plupart des fonctionnalités ci-dessus sont communes à toute base de données, qu’elle soit basée sur le cloud ou non. Les spécificités de l’infrastructure cloud résident dans l’accès à distance et le stockage à distance. Les questions clés sont les suivantes : Mes données sont-elles stockées en toute sécurité ? Mes données sont-elles transmises en toute sécurité ?

Protéger les Données en Transit

Les solutions basées sur le cloud nécessitent la protection des données en transit. Cela signifie chiffrer les informations sensibles pour prévenir l’interception et garantir la confidentialité et l’intégrité. Cette protection est cruciale pour la conformité aux réglementations sur la protection de la vie privée des données et pour établir une confiance avec les clients qui attendent une gestion sécurisée de leurs données. De plus, sécuriser les données en transit aide à prévenir de potentielles violations de données et cyberattaques, qui peuvent avoir des conséquences financières et de réputation significatives pour les entreprises.

DataSunrise garantit le chiffrement des données transitant entre le client et le serveur, fournissant un canal sécurisé pour la transmission des données et prévenant tout accès non autorisé ou interception.

Assurer le Chiffrement : Clés SSL pour les connexions Frontend et Backend

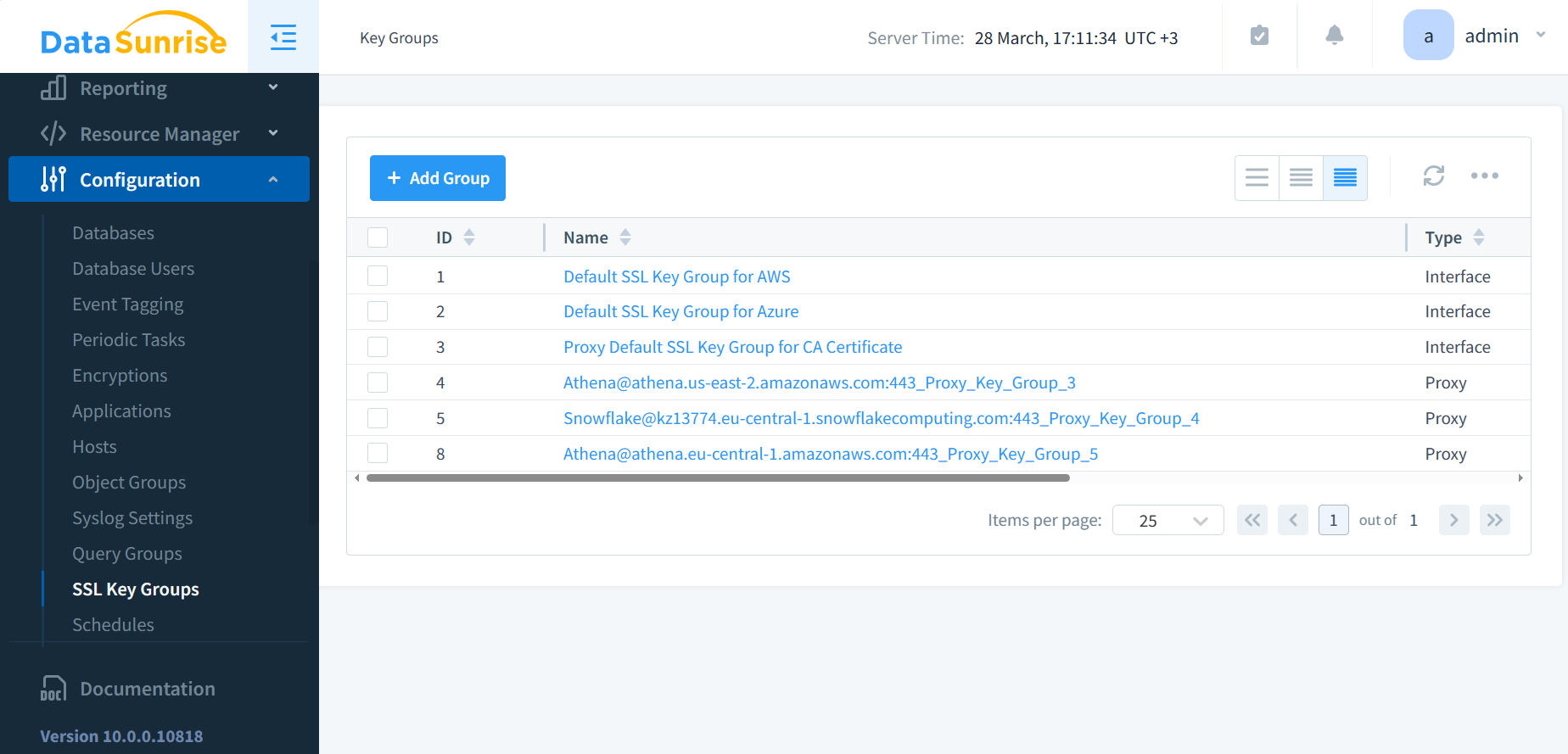

DataSunrise utilise des Groupes de Clés SSL pour stocker les certificats SSL et les clés privées. Les groupes contiennent également d’autres paramètres pour gérer les connexions SSL. Cela permet à DataSunrise de traiter tous les éléments de groupe comme une unité unique. Les Groupes de Clés SSL facilitent la gestion des clés et des certificats de chiffrement. Ils garantissent une communication sécurisée entre les clients et les bases de données.

Figure 1 : Groupes de Clés SSL. DataSunrise améliore la sécurité du cloud en protégeant les données lors de leur transit. Lorsque vous créez des instances de base de données dans la configuration de DataSunrise, les utilisateurs ont la possibilité de créer de nouvelles clés SSL ou de réutiliser celles existantes pour la communication avec de nouveaux proxies pour ces instances.

Les deux types de clés, Interface et Proxy, servent à des fins différentes dans le cadre de la sécurité de DataSunrise :

Clé d’Interface : Cette clé est pour une interface réseau spécifique dans DataSunrise. Vous l’utilisez pour identifier et gérer les configurations d’interface réseau que DataSunrise utilise pour communiquer avec les instances de base de données. La clé d’Interface assure que les paramètres réseau corrects sont appliqués lorsque DataSunrise s’interface avec la base de données, pouvant inclure des adresses IP, ports, et autres paramètres réseau.

Clé de Proxy : La clé de Proxy est pour la fonctionnalité proxy de DataSunrise, qui agit comme un intermédiaire entre le client et la base de données. Cette clé assure que le proxy peut gérer et inspecter en toute sécurité le trafic de la base de données, en appliquant des règles de sécurité, des audits, et en modifiant potentiellement des requêtes.

Avoir des clés distinctes pour les interfaces et les proxies permet à DataSunrise de gérer distinctement les interfaces réseau et les instances proxy, fournissant un contrôle granulaire sur différents aspects de la gestion et de la sécurité du trafic de la base de données.

Explorer les Algorithmes SSL : Renforcer les Mesures de Sécurité

Les Groupes de Clés SSL pour les clés de proxy incluent les champs ‘Paramètres de Diffie-Hellman’ et ‘Paramètres de Courbe Elliptique Diffie-Hellman’. Ces champs supportent différents types d’algorithmes de chiffrement que les clients se connectant au proxy peuvent utiliser. Diffie-Hellman (DH) et Elliptic Curve Diffie-Hellman (ECDH) sont des protocoles d’échange de clés permettant une communication sécurisée sur un réseau public. Ils permettent la création d’un secret partagé entre deux parties sans le transmettre sur le réseau. Inclure ces paramètres dans les Groupes de Clés SSL permet à DataSunrise d’accueillir une gamme plus large de clients utilisant ces méthodes de chiffrement, assurant compatibilité et connexions sécurisées.

Certaines types de SSL n’utilisent pas de paramètres DH ou ECDH. Ces types reposent sur d’autres méthodes d’échange de clés. Exemples incluent RSA ou des mécanismes de clé pré-partagée. Si vos applications ou configurations SSL n’utilisent pas ces suites, vous n’aurez pas besoin de paramètres DH ou ECDH.

La connexion HTTPS avec le port 11000 pour l’interface web de DataSunrise utilise TLSv1.2. Cette version du protocole SSL/TLS sécurise la transmission des données entre le navigateur web du client et la console web de DataSunrise. Les utilisateurs ont l’option de configurer DataSunrise avec soit un certificat auto-signé, soit un certificat d’une Autorité de Certification (CA) pour établir une connexion HTTPS sécurisée sur le port 11000.

Conclusion

En conclusion, naviguer dans le paysage complexe de la sécurité du cloud exige une approche proactive et une compréhension claire des responsabilités partagées. À mesure que l’adoption du cloud augmente, l’impératif de mesures de sécurité robustes croît également. La collaboration entre fournisseurs et utilisateurs reste essentielle, garantissant l’intégrité, la confidentialité, et la disponibilité des données. Les solutions comme DataSunrise offrent une protection complète contre les menaces évolutives, soulignant le rôle critique des technologies de sécurité dans la protection des environnements cloud. Avec diligence et innovation, les organisations peuvent renforcer leurs défenses et atténuer les risques, en favorisant la confiance et la résilience dans le domaine de la sécurité du cloud.

Pour en savoir plus sur les solutions de DataSunrise et les voir en action, nous vous invitons à vous connecter avec notre équipe pour une réunion en ligne et une démonstration en direct. Expérimentez par vous-même comment DataSunrise peut améliorer votre stratégie de sécurité cloud.

Suivant