Tests de sécurité : Mise en œuvre & Meilleures pratiques

Protéger vos systèmes, applications et données à l’ère numérique est crucial. Les menaces cybernétiques deviennent de plus en plus sophistiquées. Il est essentiel de garder vos informations sécurisées. C’est là que les tests de sécurité entrent en jeu.

En identifiant de manière proactive les vulnérabilités et les faiblesses, les tests de sécurité aident les organisations à renforcer leurs défenses contre les attaques potentielles. Cet article discutera des bases des tests, des différents types et des conseils pour une mise en œuvre réussie.

Qu’est-ce que les tests de sécurité ?

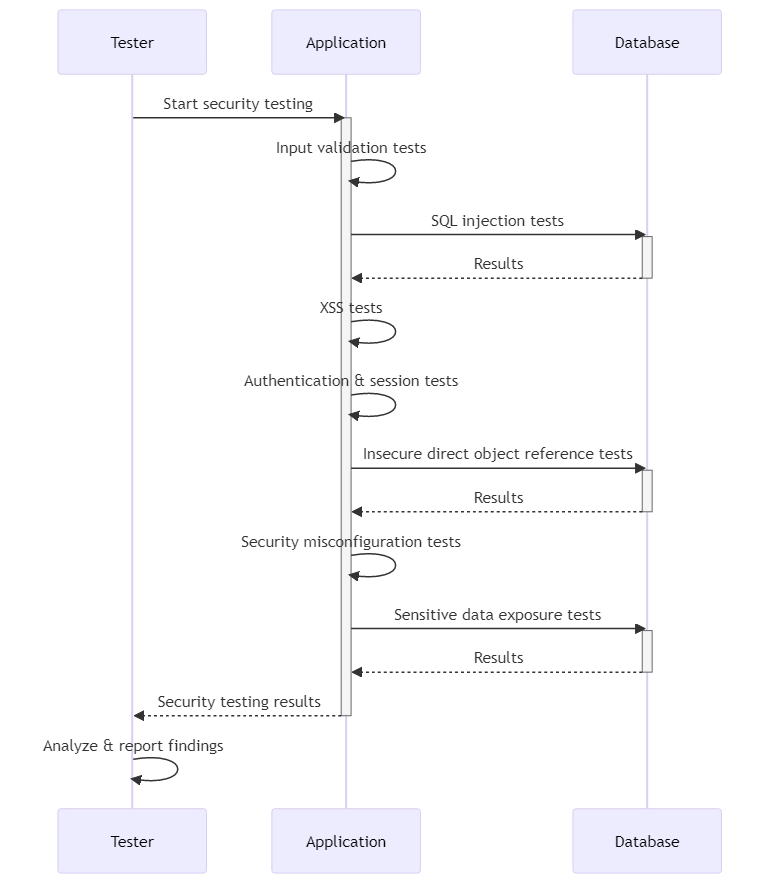

Les tests de sécurité vérifient la sécurité d’une application, d’un système ou d’un réseau en simulant des attaques réelles. L’objectif principal des tests est de découvrir les vulnérabilités, d’évaluer l’impact potentiel de ces vulnérabilités et de fournir des recommandations pour leur correction.

Les organisations peuvent identifier et traiter de manière proactive les failles de sécurité avant que des acteurs malveillants ne les exploitent en effectuant des tests approfondis.

Types de tests de sécurité

Les tests de sécurité englobent un large éventail de techniques et de méthodologies. Explorons certains des types de tests courants :

1. Analyse de vulnérabilité

L’analyse de vulnérabilité implique l’utilisation d’outils automatisés pour analyser les systèmes et les applications à la recherche de vulnérabilités connues. Ces outils recherchent des problèmes de sécurité dans le système et génèrent un rapport des faiblesses qu’ils trouvent.

L’analyse de vulnérabilité est un moyen efficace d’identifier rapidement les faiblesses potentielles. Utilisez Nessus pour vérifier un site web afin de détecter des problèmes de sécurité courants tels que l’injection SQL ou le cross-site scripting (XSS).

2. Test de pénétration

Les tests de pénétration, également connus sous le nom de piratage éthique, imitent des attaques réelles pour évaluer l’efficacité des mesures de sécurité d’une organisation. Les testeurs utilisent une combinaison d’outils automatisés et de techniques manuelles pour tenter de pénétrer les défenses du système. L’équipe vise à identifier les vulnérabilités que les attaquants pourraient exploiter et à offrir des recommandations pour leur correction.

Tester le réseau d’une entreprise pour trouver des mots de passe faibles, des problèmes de pare-feu ou des systèmes obsolètes que les pirates pourraient utiliser pour pénétrer.

3. Test des applications web

Les applications web sont une cible courante pour les attaques cybernétiques en raison de leur utilisation généralisée et de leur potentiel à exploiter des vulnérabilités. Les tests se concentrent sur l’identification des vulnérabilités spécifiques aux applications web, telles que l’injection SQL, le cross-site scripting (XSS) et l’authentification cassée.

Tester la fonctionnalité de connexion d’une application web pour s’assurer qu’elle valide correctement les entrées des utilisateurs et empêche les accès non autorisés.

4. Test des applications mobiles

Avec la popularité croissante des appareils mobiles, il est crucial d’assurer la sécurité des applications mobiles. Le test des applications mobiles implique l’évaluation de la sécurité des applications mobiles, y compris leurs pratiques de stockage des données, leurs protocoles de communication et leurs mécanismes d’authentification.

Vérifier une application bancaire mobile pour s’assurer qu’elle maintient les données des utilisateurs en sécurité et protégées sur l’appareil.

5. Test des API

Les interfaces de programmation d’applications (API) sont devenues un composant essentiel du développement logiciel moderne. Les tests d’API se concentrent sur l’évaluation de la sécurité des API, y compris l’authentification, l’autorisation et la validation des entrées.

Tester un point de terminaison d’API pour s’assurer qu’il valide et désinfecte correctement les entrées des utilisateurs afin de prévenir les attaques par injection.

Meilleures pratiques pour les tests de sécurité

Pour assurer des tests de sécurité efficaces, considérez les meilleures pratiques suivantes :

- Adopter une approche basée sur les risques : Prioriser les tests des actifs les plus critiques et réfléchir à la manière dont les vulnérabilités pourraient les affecter.

- Utiliser des tests manuels et automatisés : Les outils automatisés trouvent rapidement les problèmes de base, mais les vulnérabilités complexes nécessitent des tests manuels.

- Effectuer des tests réguliers : Les tests ne devraient pas être une activité unique. Effectuer des évaluations régulières pour garantir la sécurité continue de vos systèmes et applications.

- Se tenir informé des risques de sécurité et adapter les stratégies de test pour rester informé des nouvelles menaces.

- Travailler avec l’équipe de développement pour intégrer la sécurité tout au long du processus de développement logiciel.

Conclusion

Les tests de sécurité sont une composante vitale de toute stratégie de cybersécurité d’une organisation. En identifiant et en traitant de manière proactive les vulnérabilités, les organisations peuvent réduire considérablement le risque d’attaques cybernétiques et protéger leurs actifs critiques.

Découvrez les différents types de tests et les meilleures pratiques pour établir un programme de tests robuste. Ce programme aidera à protéger votre environnement numérique.

DataSunrise propose des outils faciles à utiliser pour la sécurité des bases de données, la découverte des données et la conformité afin d’aider les organisations à protéger efficacement leurs données sensibles. Rejoignez DataSunrise pour une démonstration en ligne pour voir comment nos solutions peuvent améliorer la sécurité et aider à la conformité.