Violation de données : une menace importante à considérer

Introduction

Les violations de données sont devenues une occurrence trop fréquente dans le monde numérique d’aujourd’hui. Il ne se passe pratiquement pas une semaine sans une nouvelle d’une autre grande violation de sécurité exposant des données sensibles des clients. Les violations de données peuvent causer de sérieux dommages aux personnes et aux entreprises. Elles peuvent entraîner l’exposition d’informations sensibles telles que les numéros de carte de crédit, les dossiers médicaux et les secrets d’entreprise.

Cet article discutera des violations de données. Les violations de données impliquent la fuite d’informations. Nous aborderons les coûts des violations de données. Nous discuterons également des raisons courantes des violations de données.

En connaissant ces bases, vous pouvez protéger vos données et savoir quoi faire s’il y a une violation de sécurité.

Qu’est-ce qu’une violation de données?

Une violation de données se produit lorsque des individus non autorisés consultent, prennent ou utilisent des informations importantes. Les fuites de données peuvent se produire lorsque des pirates accèdent aux bases de données, systèmes ou réseaux d’une organisation. Les violations peuvent également se produire en raison de menaces internes de la part des employés, qu’elles soient accidentelles ou malveillantes.

Les données exposées incluent souvent des informations que les voleurs d’identité ou les fraudeurs financiers peuvent utiliser, telles que :

- Noms et adresses

- Numéros de sécurité sociale

- Détails de carte de crédit ou de compte bancaire

- Noms d’utilisateur et mots de passe

- Informations de santé protégées

Les violations de données sont extrêmement coûteuses pour les organisations affectées. Selon le rapport de coût d’une violation de données d’IBM, le coût total moyen d’une violation en 2022 était de 4,35 millions de dollars. Les violations érodent également la confiance des clients et peuvent entraîner des amendes réglementaires et des poursuites judiciaires.

Violation de données : types d’informations divulguées

Les données spécifiques exposées lors d’une violation dépendent des informations collectées et stockées par l’organisation affectée. Cependant, certains des types d’informations sensibles les plus courants divulgués lors des violations de données incluent :

- Informations personnellement identifiables (PII) : Ces informations peuvent aider à identifier une personne. Elles incluent son nom, son adresse, sa date de naissance, son numéro de sécurité sociale, son numéro de permis de conduire et son numéro de passeport.

- Données financières : Les numéros de carte de crédit, les détails de comptes bancaires et d’autres informations financières sont des cibles fréquentes pour les pirates. Ces données leur permettent de faire des achats frauduleux ou de retirer de l’argent des comptes.

- Identifiants de connexion : Les noms d’utilisateur et les mots de passe pour les comptes de messagerie, de banque, de shopping et autres comptes en ligne sont très précieux pour les attaquants. Avec ces informations, les criminels peuvent accéder aux comptes, apporter des modifications non autorisées ou voler des données supplémentaires.

- Informations de santé protégées (PHI) : Des lois comme HIPAA exigent la conservation des informations de santé, telles que les dossiers médicaux et les réclamations d’assurance, en toute sécurité. Cependant, les violations de données les exposent fréquemment. Les individus peuvent utiliser les PHI pour le vol d’identité médicale et la fraude à l’assurance.

- Les pirates peuvent essayer de voler des informations commerciales importantes telles que des conceptions de produits, des codes sources ou des plans stratégiques. Les concurrents peuvent acheter ces informations ou les utiliser pour l’espionnage industriel.

En 2017, des pirates ont accédé au système d’Equifax et ont volé les informations personnelles de 147 millions de personnes. Cela incluait les noms, numéros de sécurité sociale, dates de naissance, adresses et numéros de permis de conduire. La violation a coûté à Equifax plus de 575 millions de dollars en amendes et règlements.

Les coûts élevés des violations de données

Les violations de sécurité sont incroyablement coûteuses pour les organisations victimes. Les coûts incluent généralement :

- Investiguer et réparer les failles de sécurité qui ont permis la violation

- Mettre en place une surveillance de crédit et une protection contre le vol d’identité pour les clients affectés

- Compenser les clients des frais frauduleux ou de l’argent volé

- Payer des amendes réglementaires pour violation des lois sur la protection des données

- Faire face à des poursuites judiciaires et des frais juridiques

- Perdre des affaires en raison de dommages à la réputation

Les violations de sécurité endommagent la confiance des clients, poussant de nombreux clients à emmener leur entreprise ailleurs lorsqu’une violation se produit.

En 2013, Target a subi une violation de données qui a affecté les informations de carte de débit et de crédit de 40 millions de clients. La violation a coûté à Target plus de 300 millions de dollars en tenant compte des frais juridiques, des règlements de poursuites et des ventes perdues. Le bénéfice de l’entreprise a chuté de plus de 40% au trimestre suivant l’annonce de la violation.

Causes des fuites d’informations

Quelles sont les causes précises des violations de données ? Les attaquants peuvent accéder aux informations sensibles de plusieurs façons, mais les causes courantes incluent l’accès non autorisé.

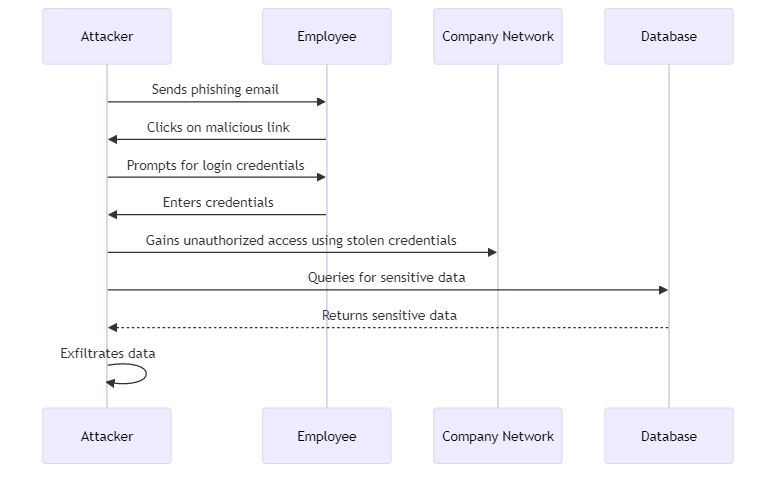

- Phishing et ingénierie sociale : Les pirates peuvent tromper les employés en prétendant être une entreprise légitime ou un support informatique. Ils le font par e-mail ou par téléphone pour obtenir des informations de connexion ou d’autres données sensibles. Le phishing est l’une des principales causes de violations.

- Logiciels malveillants (malware) : Les attaquants peuvent infecter les systèmes d’une organisation avec des logiciels malveillants conçus pour voler des données. Les logiciels malveillants se propagent généralement via des pièces jointes d’e-mails, des téléchargements de logiciels ou des sites Web infectés.

- Failles logicielles non corrigées : Les pirates profitent des faiblesses des logiciels que les organisations n’ont pas mises à jour ou corrigées. Par exemple, une faille connue dans un framework d’application Web a été exploitée pour compromettre Equifax.

- Bases de données mal configurées et stockage cloud : Si les bases de données ou le stockage cloud ne sont pas sécurisés, n’importe qui peut accéder aux données facilement en utilisant un navigateur Web. Les configurations incorrectes ont conduit à l’exposition de centaines de millions de dossiers.

- Menaces internes : Certains fuites sont causées par des attaquants internes, pas toutes les attaques viennent de l’extérieur. Les employés ou les contractuels peuvent intentionnellement voler des données pour un gain personnel ou les exposer accidentellement en raison de pratiques de sécurité négligentes. Un exemple récent est un employé de Twitter attrapé en train de vendre des données utilisateur sur le dark web.

Pour illustrer, en 2020, la chaîne hôtelière Marriott a subi une violation de données via l’ingénierie sociale. Les pirates ont trompé deux employés d’une franchise pour leur donner leurs informations de connexion. Cela a permis aux pirates d’accéder aux informations personnelles de 5,2 millions de clients. Les données divulguées incluaient les noms, adresses, numéros de téléphone, informations de compte de fidélité, et plus encore.

Minimiser le risque de violation de données

Toutes les organisations font face au risque de violations de données. Cependant, les entreprises peuvent prendre des mesures pour réduire ce risque et minimiser l’impact de toute violation.

- Mettre en œuvre des contrôles d’accès solides et des principes de moindre privilège pour assurer que seuls les employés autorisés peuvent consulter des données sensibles

- Crypter les données à la fois en transit et au repos

- Maintenir tous les systèmes et logiciels à jour et corrigés contre les vulnérabilités connues

- Fournir une formation complète de sensibilisation à la sécurité pour les employés afin de reconnaître les menaces telles que le phishing

- Utiliser des outils pour surveiller les systèmes et les bases de données à la recherche d’activités suspectes

- Avoir un plan de réponse aux incidents pour enquêter rapidement et remédier à une violation si elle se produit

Une entreprise qui fournit des solutions complètes pour la sécurité des données et des bases de données est DataSunrise. Leurs outils aident les entreprises à trouver, surveiller et protéger les informations précieuses. Ils garantissent également la conformité avec des réglementations telles que le RGPD et la HIPAA.

De plus, ils permettent des réponses rapides aux violations potentielles de sécurité. Les capacités clés incluent la surveillance d’activité des bases de données, le masquage des données, la numérisation OCR et la découverte de données sensibles.

L’équipe de DataSunrise simplifie l’utilisation de leurs instruments de sécurité et de conformité intuitifs et adaptables. Visitez le site pour planifier une démo et voir comment ils peuvent maintenir les données de votre organisation en sécurité contre les violations.

Résumé et conclusion

Les violations de données posent un risque considérable pour les organisations de toutes tailles et de tous secteurs. Les entreprises peuvent éviter les fuites de données et les violations de sécurité en sachant ce qu’elles sont, leurs coûts et comment elles se produisent. Cela inclut la mise en œuvre de contrôles d’accès solides, le cryptage des données sensibles, la mise à jour des systèmes contre les vulnérabilités, la formation des employés et l’utilisation de solutions de sécurité des données par des experts tels que DataSunrise.

Les violations de données sont une menace croissante. Les organisations qui se concentrent sur la sécurité et ont un plan de réponse protégeront leurs données et maintiendront la confiance des clients. Évitez d’attendre qu’une violation de sécurité se produise avant d’agir. Investissez dans la protection des données aujourd’hui pour sécuriser vos actifs les plus précieux.

Suivant