Authentification à deux facteurs

Conformité totale

Support technique

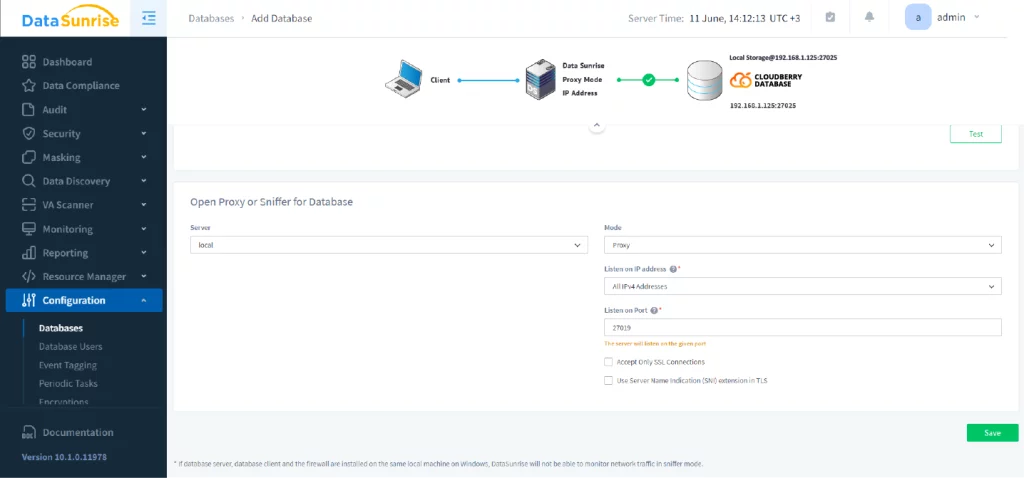

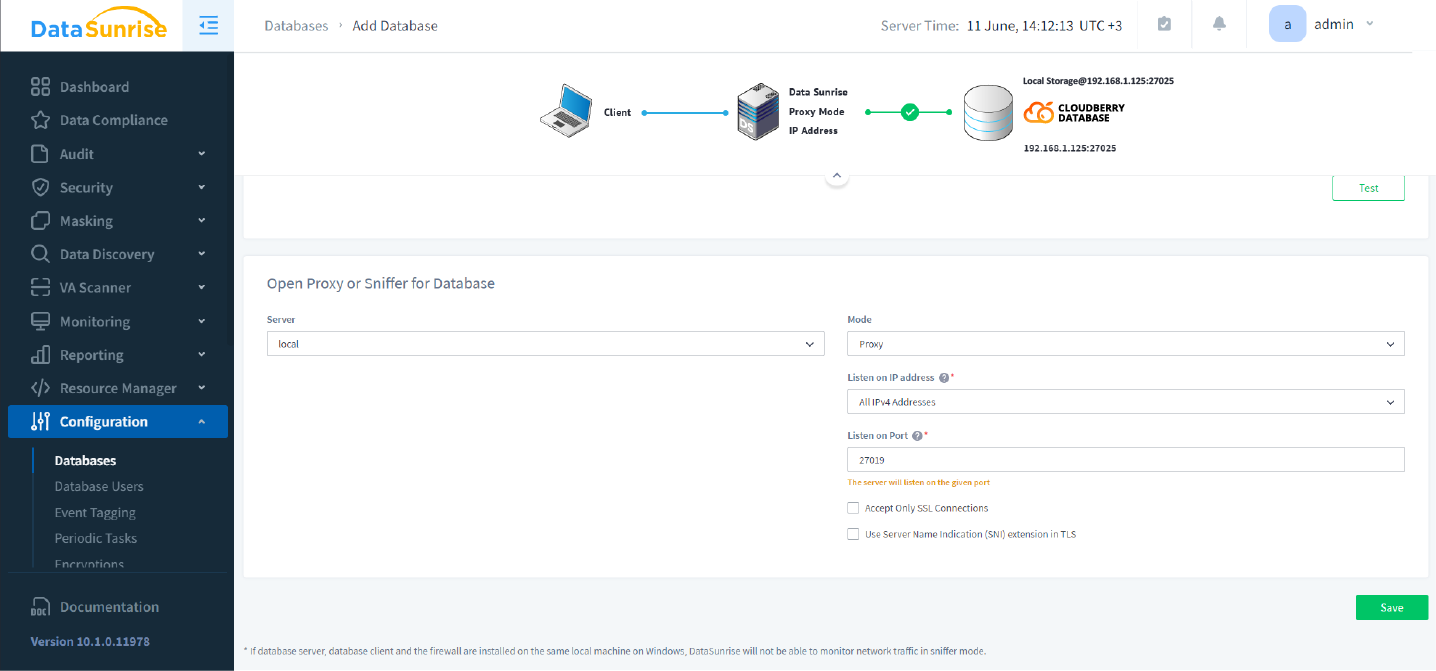

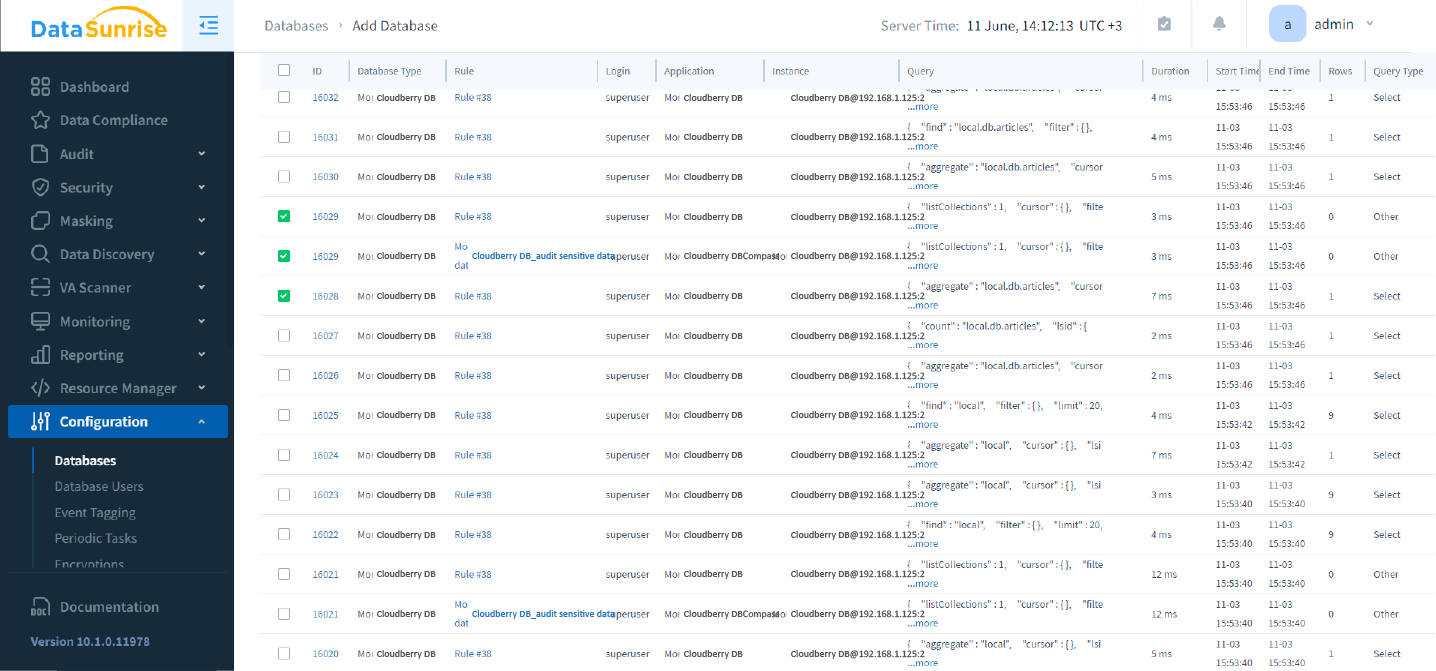

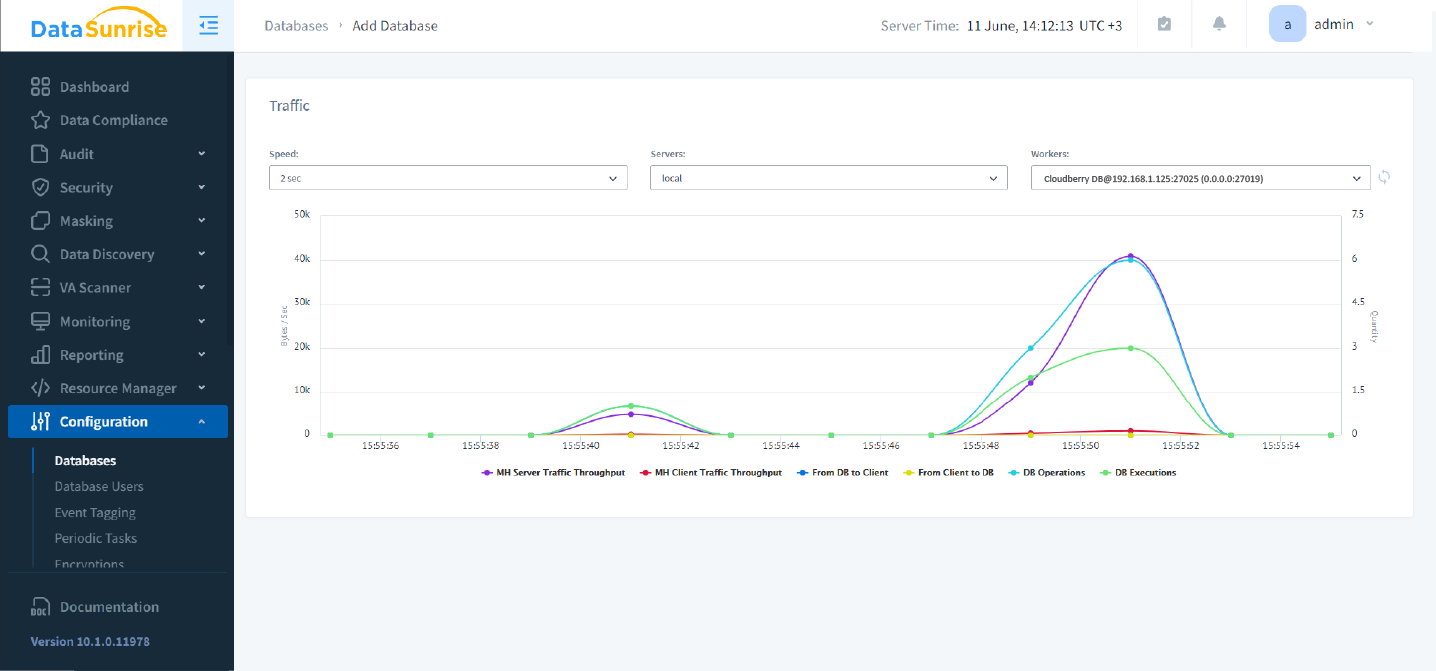

Console Web DataSunrise en un coup d’œil

Console web logique conçue pour définir et gérer intuitivement vos politiques de sécurité et de conformité des bases de données

Télécharger gratuitementFonctionnalités prises en charge de DataSunrise pour la base de données Cloudberry

- Surveillance des activités

- Pare-feu de la base de données

- Masquage de données

- Conformité réglementaire des bases de données

- Découverte de données sensibles

- Sniffer

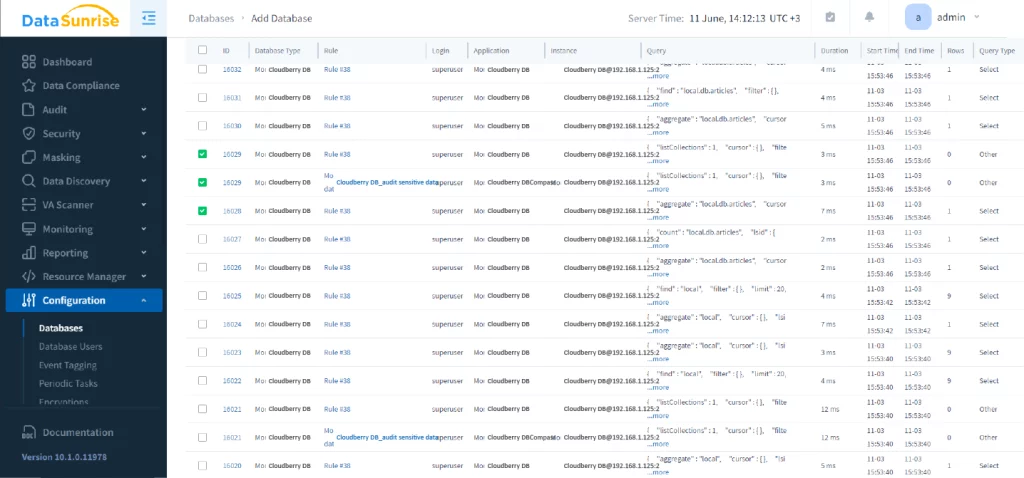

- Piste d’audit des bases de données

- Proxy d’authentification

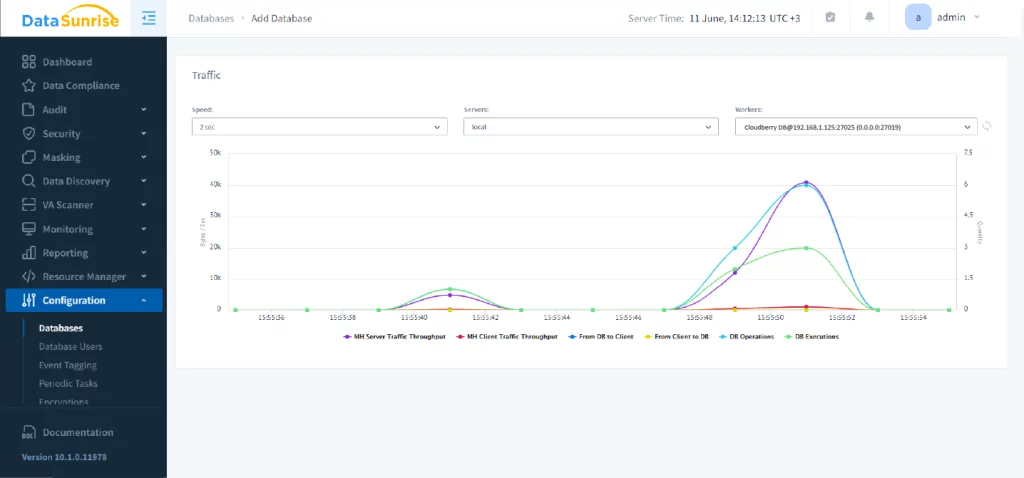

- Surveillance des activités

- Surveille toutes les actions des utilisateurs effectuées sur une base de données en temps réel

- Aide à détecter les tentatives d’abus des droits d’accès

- Prévient les préparatifs de violation de données à l’avance

- En savoir plus

- Pare-feu de la base de données

- Détecte les injections SQL et les tentatives d’accès non autorisées en temps réel

- Bloque immédiatement toute requête SQL malveillante

- Bloque les tentatives de DDOS et de force brute

- En savoir plus

- Masquage de données

- Évite une éventuelle fuite de données et reste en conformité

- Obscurcit ou crypte les données

- Audite les données sensibles et PII, découverte et protection active

- En savoir plus

- Conformité réglementaire des bases de données

- Aide à gérer, automatiser et administrer les réglementations gouvernementales

- Génération de rapports d’audit et de sécurité automatiques

- Prévention des menaces internes et minimisation des violations de données

- En savoir plus

- Découverte de données sensibles

- Détecte où se trouvent les données sensibles dans toutes les bases de données et entrepôts de données

- Classifie et catégorise les données sensibles

- Crée rapidement des règles de sécurité, d’audit et de masquage

- En savoir plus

- Sniffer

- Consigne tous les événements de la base de données

- Le trafic chiffré n’est pas pris en charge sur Oracle

- Définit des politiques de surveillance pour des objets de base de données distincts

- En savoir plus

- Piste d’audit des bases de données

- DataSunrise prend en charge la lecture et le traitement des fichiers de journaux d’audit

- Enquête sur les activités suspectes et identification des violations de données

- Savoir qui a accédé à vos tables de bases de données, quand et quels changements ont été apportés

- Les mécanismes de prévention d’accès et d’alerte sont activés lorsqu’une activité non autorisée est détectée

- Présenter les données auditées sous forme de rapport personnalisable adapté aux besoins de votre auditeur grâce au composant de report DataSunrise’s Report Gen

- En savoir plus

- Proxy d’authentification

- Les plateformes Database-as-a-Service fournissent l’accès à la base de données sans nécessiter l’implémentation de matériel physique et l’installation de logiciels. De nombreuses organisations choisissent les bases de données cloud en raison de leur évolutivité, de leur tarification avantageuse et de leur provisionnement rapide. Cependant, il existe des problèmes essentiels qui pourraient les dissuader d’utiliser DBaaS. Les fournisseurs de bases de données cloud sont responsables de la sécurité des données stockées sur les bases de données hébergées, mais ils ne peuvent pas se protéger contre les attaques par usurpation d’identité et piratage de compte.

- En savoir plus

Trails d’audit natifs

Cette fonctionnalité vous permet d’obtenir des résultats d’audit collectés par les outils d’audit natifs de la base de données Cloudberry. Elle peut être utilisée avec la base de données Cloudberry car DataSunrise ne prend pas en charge le sniffing sur les bases de données RDS

Filtrage du trafic personnalisable

Création de politiques de sécurité, d'audit et de conformité granulaires avec des filtres de trafic modifiables. Traitez les requêtes provenant de certains utilisateurs, applications clients, hôtes et adresses IP comme un seul objet, en les regroupant.

Automatisation de la conformité réglementaire

Découvrez avec précision les données sensibles pour appliquer des politiques de sécurité, de masquage et d'audit afin de respecter certaines normes de conformité. L'automatisation de la conformité réglementaire auto-gérée ne nécessite aucune intervention manuelle.

Détection exhaustive des menaces

Contrôle en temps réel des accès et des activités pour garantir l'identification des activités malveillantes sur les bases de données, la détection automatique et le blocage instantané des déclarations contenant des injections SQL.

Méthodes d'authentification supplémentaires

DataSunrise fournit un service d'authentification sécurisé pour les réseaux informatiques et prend en charge l'authentification Kerberos et LDAP. Tous les principaux systèmes d'exploitation, y compris Microsoft Windows, Linux, Apple OS X et Free BSD, prennent en charge le protocole Kerberos et LDAP.

Gardez votre base de données Cloudberry en sécurité avec DataSunrise

Demander une démoTrouvez Votre Solution Unique

1. Sélectionnez le type de produit

2. Sélectionnez les bases de données prises en charge

- Surveillance des activités

- Pare-feu de base de données

- Masquage des données

- Surveillance des performances

- Découverte des données sensibles