DataSunrise Découverte de Données Sensibles pour MS SQL Server

Lorsque vous recherchez des solutions pour garantir la confidentialité des données sensibles, la fiabilité et la précision sont en haut de votre liste de priorités, optez pour DataSunrise, la solution avec le composant intégré complet de découverte de données sensibles. En plus de l’identification facile et rapide des données sensibles dans MS SQL Server, vous pourrez les sécuriser via des règles de protection strictes et fiables.

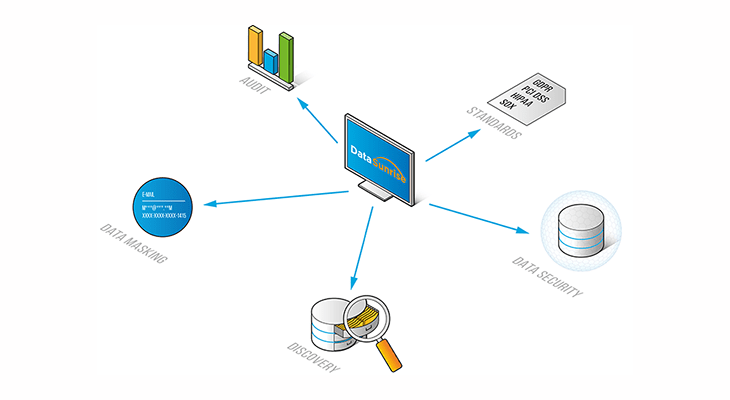

Une recherche approfondie des objets de la base de données comprenant des informations confidentielles effectuée par le mécanisme avancé de découverte des données sensibles de DataSunrise offre un moyen très cohérent et précis de contrôler efficacement les processus impliquant des données sensibles dans MS SQL Server, y compris le développement, les tests ou d’autres processus non productifs en appliquant certaines règles d’Audit, de Masquage et de Sécurité.

La découverte de données permet à ses utilisateurs de rechercher soigneusement les informations requises conformément aux filtres prédéfinis et de détecter les données nécessitant une protection.

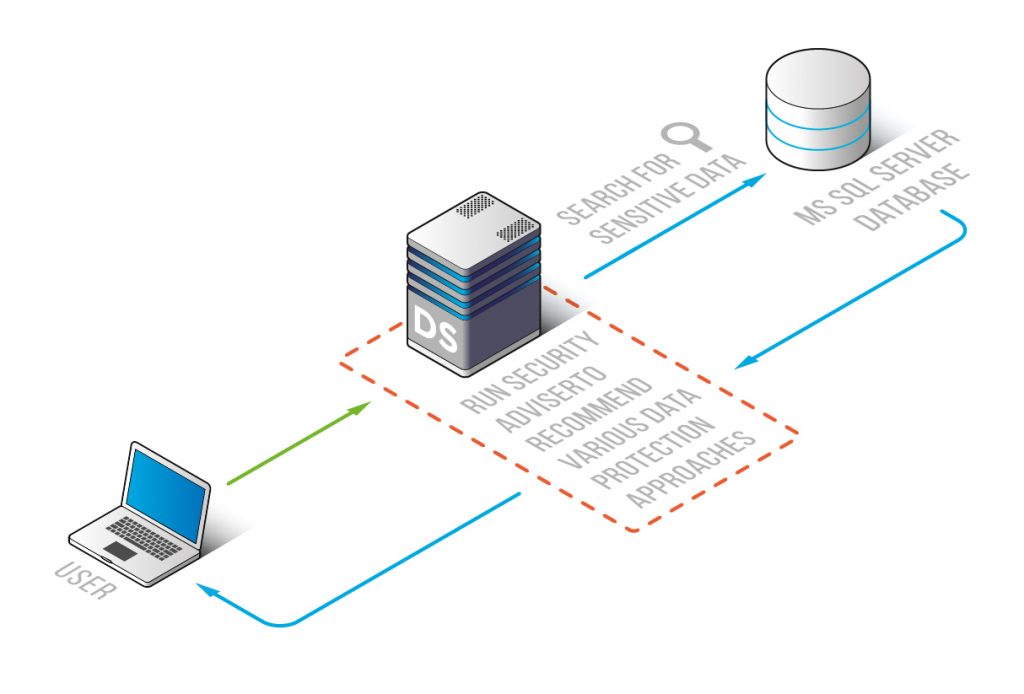

Le processus de recherche est effectué selon l’algorithme suivant : DataSunrise localise les objets en utilisant un filtrage spécial. Les informations sont identifiées selon divers types de données définis par défaut ou spécifiés par l’utilisateur.

La classification des types de données comprend différentes données financières (par exemple, les codes, numéros de carte de crédit, etc.), les données médicales et personnelles, les informations géographiques (par exemple, les pays, les villes, les codes postaux), les noms, les numéros de compte, les certificats, les adresses e-mail, les numéros de téléphone/fax, les informations d’identification des sites Web, les dates, les SSN (numéros de sécurité sociale), les URL, etc.

Le produit permet également de créer de nouveaux filtres en indiquant des attributs que DataSunrise utilisera pour rechercher des données sensibles dans MS SQL Server, principalement des modèles pour un nom de colonne et/ou un nom de contenu.

Le processus de localisation des données sensibles peut être réduit en spécifiant un emplacement précis pour la recherche : une base de données, un schéma ou une table.

Les colonnes requises dans une liste de résultats de recherche seront sécurisées selon les règles de sécurité, d’audit ou de masquage indiquées.

Cela permet de contrôler et d’auditer l’accès aux données sensibles, les protégeant ainsi et garantissant leur confidentialité.