Authentification à deux facteurs

Conformité totale

Support technique

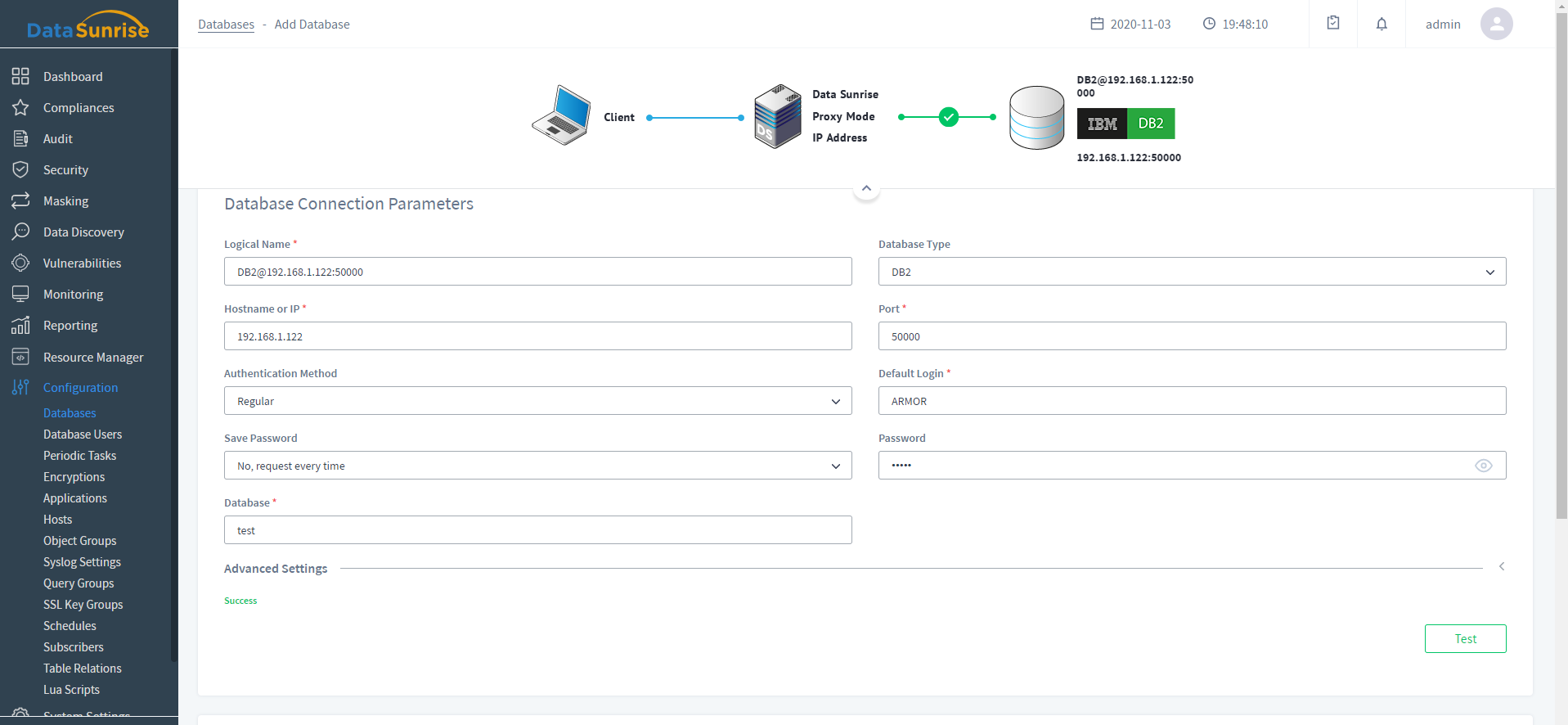

Aperçu de la Console Web DataSunrise

Console web logique conçue pour configurer et gérer intuitivement vos politiques de sécurité et de conformité de la base de données

Télécharger GratuitementFonctionnalités Supportées par DataSunrise pour IBM Db2 Big SQL

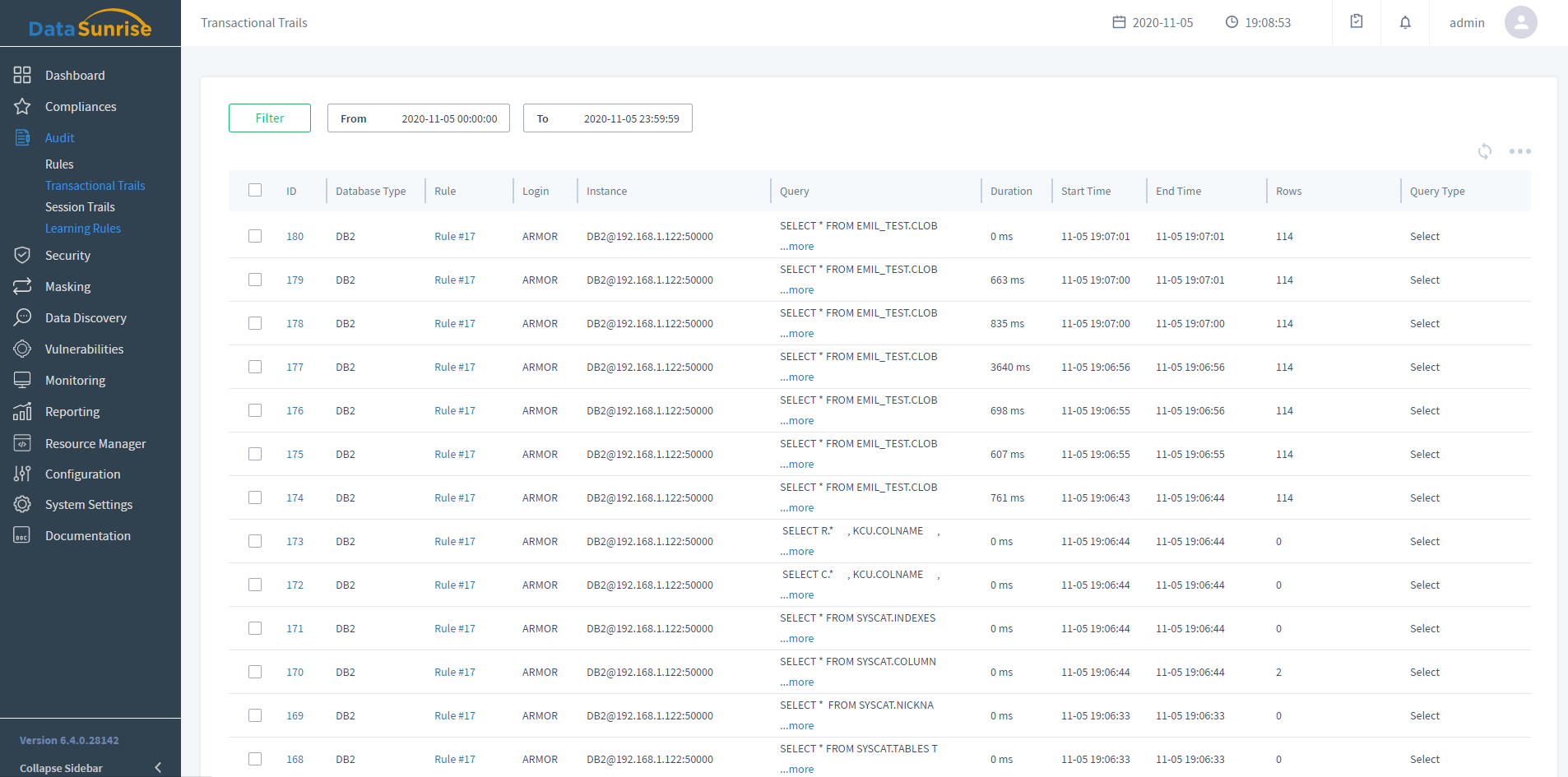

- Surveillance des Activités

- Pare-feu de Base de Données

- Masquage de Données

- Conformité Réglementaire des Bases de Données

- Découverte des Données Sensibles

- Sniffeur

- Surveillance des Activités

- Surveille toutes les actions des utilisateurs sur une base de données en temps réel

- Aide à détecter les tentatives d’abus de droits d’accès

- Prévient les préparatifs de fuite de données à l’avance

- En savoir plus

- Pare-feu de Base de Données

- Détecte les injections SQL et les tentatives d’accès non autorisées en temps réel

- Bloque immédiatement toute requête SQL malveillante

- Bloque les tentatives de DDOS et de Brute-Force

- En savoir plus

- Masquage de Données

- Prévient une éventuelle fuite de données tout en restant en conformité

- Obfuscates ou crypte les données

- Audit des données sensibles et des PII, découverte et protection active

- En savoir plus

- Conformité Réglementaire des Bases de Données

- Aide à gérer, automatiser et administrer les réglementations gouvernementales

- Génération automatique de rapports d’audit et de sécurité

- Prévient les menaces internes et minimise les fuites de données

- En savoir plus

- Découverte des Données Sensibles

- Détecte où se trouvent les données sensibles dans toutes les bases de données et entrepôts de données

- Classifie et catégorise les données sensibles

- Crée rapidement des règles de sécurité, d’audit et de masquage

- En savoir plus

- Sniffeur

- Enregistre tous les événements de la base de données

- Le trafic chiffré n’est pas supporté sur Oracle

- Définit les politiques de surveillance pour des objets de base de données séparés

- En savoir plus

Filtrage du trafic personnalisable

Création de politiques de sécurité, d'audit et de conformité granulaires avec des filtres de trafic modifiables. Traitez les requêtes provenant de certains utilisateurs, applications clients, hôtes et adresses IP comme un seul objet, en les regroupant.

Automatisation de la conformité réglementaire

Découvrez avec précision les données sensibles pour appliquer des politiques de sécurité, de masquage et d'audit afin de respecter certaines normes de conformité. L'automatisation de la conformité réglementaire auto-gérée ne nécessite aucune intervention manuelle.

Détection exhaustive des menaces

Contrôle en temps réel des accès et des activités pour garantir l'identification des activités malveillantes sur les bases de données, la détection automatique et le blocage instantané des déclarations contenant des injections SQL.

Méthodes d'authentification supplémentaires

DataSunrise fournit un service d'authentification sécurisé pour les réseaux informatiques et prend en charge l'authentification Kerberos et LDAP. Tous les principaux systèmes d'exploitation, y compris Microsoft Windows, Linux, Apple OS X et Free BSD, prennent en charge le protocole Kerberos et LDAP.

Gardez Votre Base de Données IBM Db2 Big SQL Sécurisée avec DataSunrise

Demander une DémonstrationTrouvez Votre Solution Unique

1. Sélectionnez le type de produit

2. Sélectionnez les bases de données prises en charge

- Surveillance des activités

- Pare-feu de base de données

- Masquage des données

- Surveillance des performances

- Découverte des données sensibles