Authentification à Deux Facteurs : une Sécurité d’Accès Supplémentaire

Encore une fois sur le renforcement de la sécurité de votre base de données ou comment vous pouvez intensifier l’autorisation à la SGBD restreinte. L’authentification à deux facteurs (2FA) valide les identités des utilisateurs de la base de données par deux identifiants distincts. L’authentification pour accéder à la base de données n’est pas effectuée tant que les deux méthodes d’identification saisies par l’utilisateur ne sont pas correctes.

De manière générale, l’accès à tout système peut être protégé par une combinaison de diverses méthodes de vérification d’identité. En plus des identifiants de connexion, 2FA peut être utilisée et inclure des notifications push, un mot de passe à usage unique, une authentification par appel vocal ou SMS, des données biométriques, etc. D’abord, un utilisateur entre son nom d’utilisateur et un mot de passe et doit ensuite prouver son identité une nouvelle fois par une méthode de confirmation supplémentaire.

Couche Supplémentaire de Sécurité. Le Jeu en Vaut-il la Chandelle?

Comme tout ce qui a le préfixe « extra » semble compliqué sans parler de son apparence en action, les mesures supplémentaires sont généralement ignorées pour économiser des efforts. Premièrement, est-il judicieux de négliger les mesures supplémentaires en rapport avec la sécurité des bases de données et destinées à l’intensifier ? Deuxièmement, les complications fonctionnent dans les deux sens. Les attaquants sont attirés par des cibles faciles. En termes simples, 2FA sert de moyen de dissuasion pour les pirates informatiques qui essaieraient de compromettre votre authentification à deux niveaux ; ils préfèreraient chercher des victimes avec une seule couche d’authentification.

L’accès basé sur un mot de passe est la forme d’identification la plus courante, faisant partie du processus de connexion ou de ce qu’on appelle l’authentification à facteur unique. Cependant, même en tenant compte d’une politique de mot de passe forte mise en œuvre, à la lumière des nombreuses violations de sécurité récemment signalées, un mot de passe seul est généralement rejeté, car il ne peut plus fournir de protection adéquate, étant devinable, volé ou partagé avec les mauvaises personnes, c’est-à-dire plus susceptible à diverses techniques de piratage, telles que le phishing, la force brute, l’enregistrement des frappes clavier, etc. Avec 2FA, le risque d’accès frauduleux à votre base de données est limité, car avant d’obtenir l’accès au système, les utilisateurs sont correctement authentifiés par une méthode de vérification doublée. Ainsi, évidemment, 2FA justifie les efforts et les coûts impliqués.

2FA de DataSunrise en Action

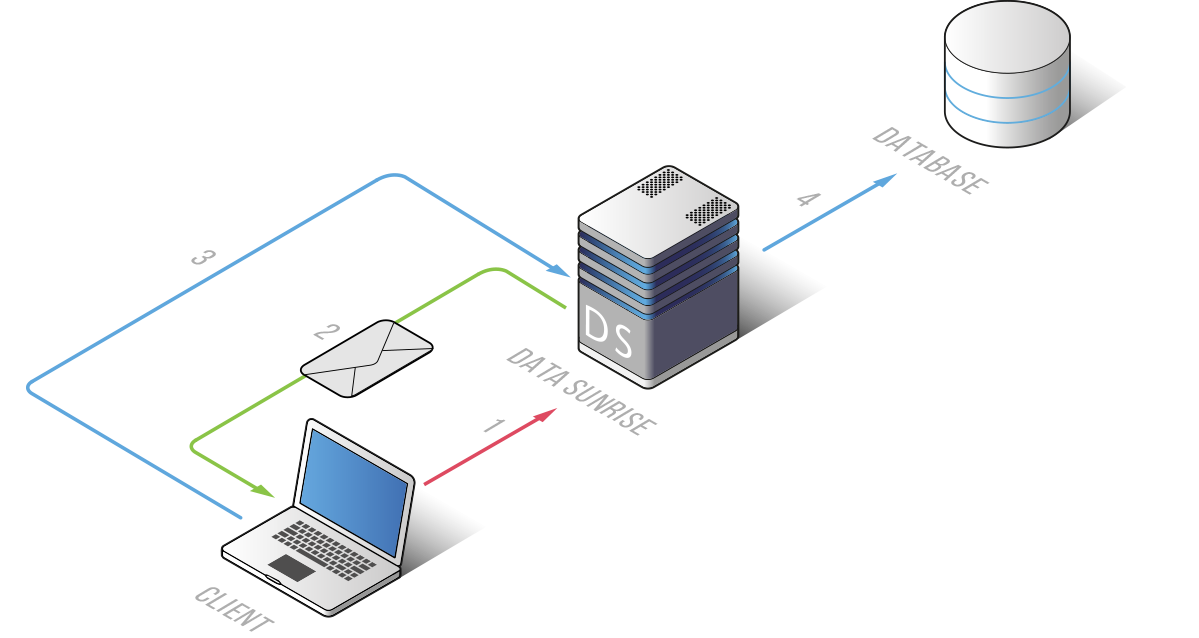

La plupart des bases de données n’ont pas de solutions 2FA installées par défaut, et des plugins d’authentification spécifiques peuvent être nécessaires pour protéger l’accès des utilisateurs avec 2FA. Cela peut causer quelques désagréments, car ces plugins diffèrent pour diverses bases de données, et il faut du temps et des efforts pour évaluer différentes solutions similaires avant de faire un choix, les installer et les tester. La fonctionnalité 2FA de DataSunrise est universelle et ajustable à toutes les bases de données prises en charge et ne nécessite pas de configuration supplémentaire de plugins ou d’outils. Pour vérifier la permission d’accès de l’utilisateur à une base de données cible, DataSunrise intègre deux méthodes de vérification distinctes dans sa solution d’authentification à deux facteurs. La procédure de connexion de base est intensifiée par une authentification par email.

Lorsqu’un utilisateur de base de données s’authentifie avec des identifiants, il est notifié d’un lien de confirmation envoyé directement à son email. Pour envoyer des emails avec des liens de confirmation, configurez un serveur SMTP à Configuration → Abonnés → Ajouter un Serveur et cochez la case Envoyer des emails de sécurité depuis ce serveur.

Selon les privilèges et les rôles administratifs, vous pouvez désactiver 2FA pour certains utilisateurs de la base de données et leur permettre de se connecter en utilisant seulement un nom d’utilisateur et un mot de passe, et attribuer 2FA à d’autres utilisateurs avec des rôles plus critiques. Pour ce faire, accédez à Configuration → Utilisateurs de la Base de Données, ouvrez le profil de l’utilisateur requis, cochez Activer l’Authentification à Deux Facteurs et indiquez un email auquel DataSunrise enverra une lettre de sécurité avec un lien de confirmation. L’utilisateur doit ouvrir le lien et se reconnecter pour compléter la deuxième étape de confirmation d’identité.

Vous pouvez également activer 2FA de manière à ce que seuls les utilisateurs avec authentification par email puissent accéder à votre base de données cible. Pour ce faire, ouvrez le profil de la base de données cible et cochez Accepter Uniquement les Utilisateurs d’Authentification à Deux Facteurs dans les Paramètres Avancés.

Bien que 2FA de DataSunrise soit facultatif, envisagez son déploiement, car il réduit considérablement la possibilité qu’un utilisateur non autorisé se connecte à votre base de données cible.

Pour plus d’informations sur l’incorporation de deux identifiants distincts, consultez le Guide de l’Utilisateur de la Suite de Sécurité de Base de Données DataSunrise.