Gestion de la posture de sécurité des données DSPM basée sur le cloud avec DataSunrise

Dans le paysage numérique d'aujourd'hui, les violations de données représentent une menace sans précédent pour les organisations du monde entier. Selon les données mondiales, 68 % des violations de sécurité proviennent d'actions humaines involontaires – soit par des erreurs accidentelles ou en étant victime d'attaques d'ingénierie sociale – indépendamment de l'implication de tiers. Ce chiffre alarmant souligne l'importance cruciale de mettre en œuvre des solutions de sécurité cloud robustes. Les entreprises modernes doivent adopter une gestion globalisée de la posture de sécurité des données (DSPM) pour protéger leurs précieux actifs numériques et maintenir un avantage concurrentiel dans un environnement cybernétique de plus en plus hostile.

Qu'est-ce que la gestion de la posture de sécurité des données ?

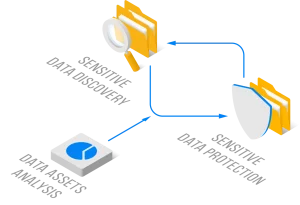

La gestion de la posture de sécurité des données représente une approche révolutionnaire pour protéger les actifs de données des organisations dans des environnements cloud. En son cœur, DSPM englobe l'identification systématique, l'évaluation et la gestion continue des risques de sécurité dans l'infrastructure de données basée sur le cloud. Contrairement aux mesures de sécurité traditionnelles, DSPM offre aux organisations une visibilité en temps réel de leur position de sécurité tout en garantissant une conformité continue aux exigences réglementaires.

L'efficacité de DSPM réside dans sa capacité à fournir une surveillance continue et une analyse automatisée des mesures de sécurité. Cette approche proactive permet aux organisations d'identifier et de traiter les vulnérabilités potentielles avant qu'elles ne puissent être exploitées par des acteurs malveillants. Grâce à des évaluations de sécurité complètes et à des réponses automatisées, les outils DSPM aident les organisations à maintenir une posture de sécurité solide tout en optimisant l'utilisation des ressources.

Le pouvoir de la découverte basée sur le cloud

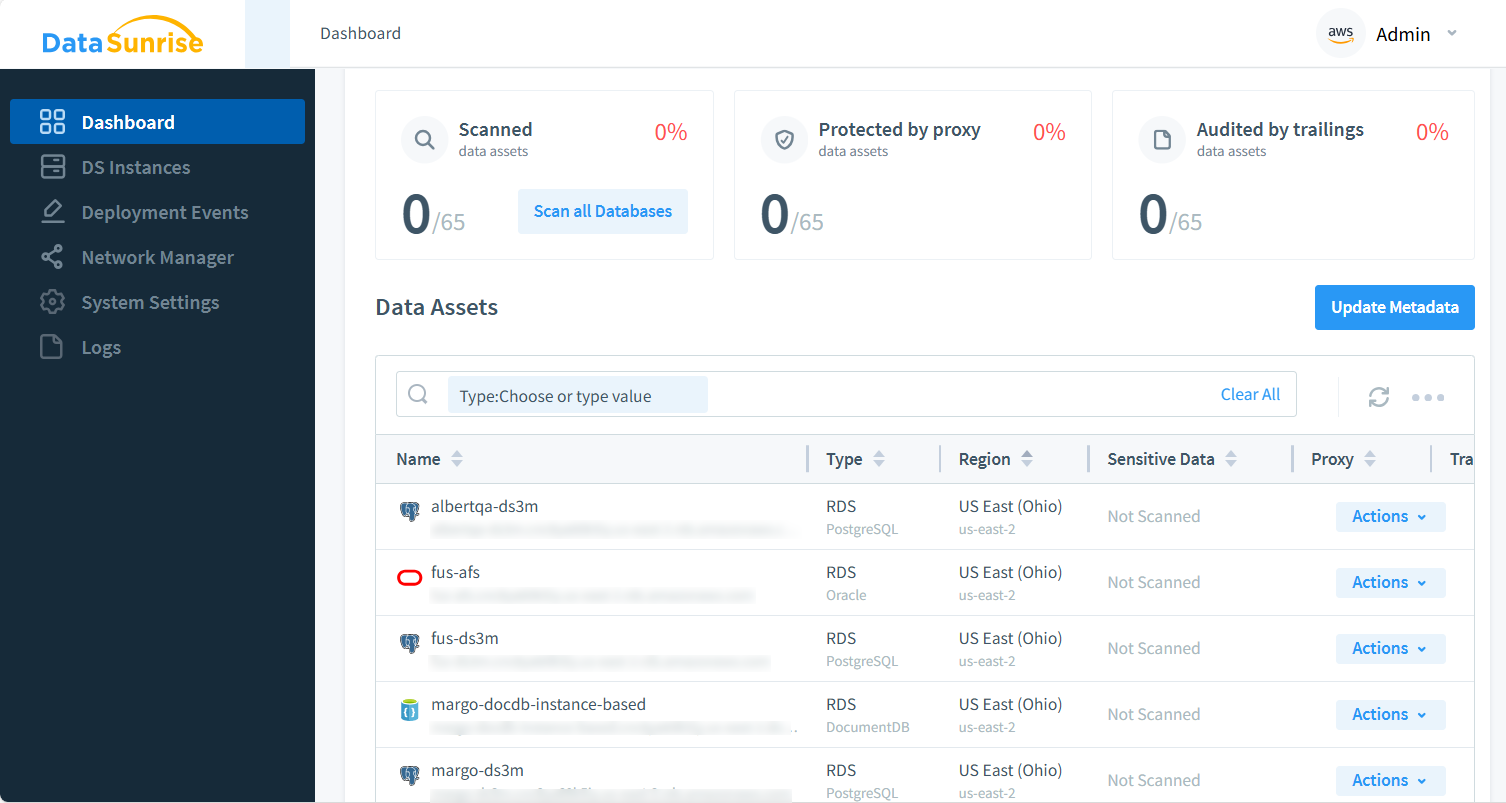

DataSunrise DSPM est à l'avant-garde de l'innovation en matière de découverte d'actifs basés sur le cloud. La plateforme utilise des techniques de balayage sophistiquées pour créer un inventaire complet des actifs de données d'une organisation. Ce processus de découverte s'étend à plusieurs environnements cloud, englobant divers systèmes de stockage de données et technologies de base de données.

Le système excelle dans l'identification des données sensibles à travers diverses infrastructures cloud. Il peut détecter et analyser les bases de données et les moteurs de recherche exécutés sur des instances EC2, fournissant des informations détaillées sur les modèles de stockage et d'utilisation des données. De plus, la capacité de la plateforme à identifier les systèmes de fichiers dans des environnements cloud garantit qu'aucun référentiel de données ne reste non surveillé.

Le processus de découverte inclut une analyse approfondie des bases de données relationnelles et NoSQL, créant une image complète du paysage de données d'une organisation. Cette approche complète garantit que les mesures de sécurité peuvent être adaptées de manière appropriée pour protéger efficacement différents types de systèmes de stockage de données.

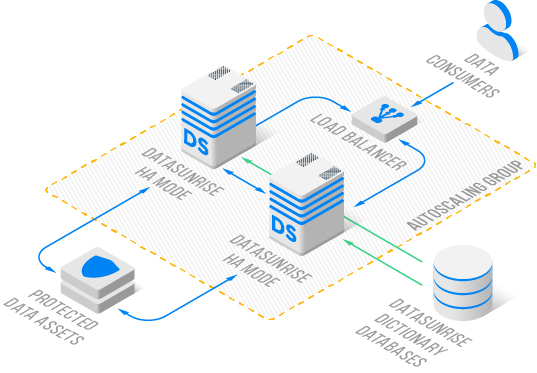

Architecture de sécurité avancée et mise en œuvre

DataSunrise DSPM implémente une architecture de sécurité sophistiquée qui donne la priorité à la fois à la protection et à la disponibilité. La plateforme collecte et analyse automatiquement les métadonnées des comptes AWS ou Azure, fournissant des informations approfondies sur l'architecture réseau et les configurations de sécurité. Cette analyse englobe les nuages privés virtuels, les configurations réseau et les réglages des groupes de sécurité, créant une vue holistique du paysage de sécurité de l'organisation.

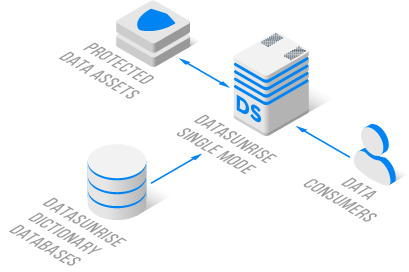

Les fonctionnalités de protection haute disponibilité du système mettent en œuvre une solution basée sur un proxy qui assure une protection continue des données sans compromettre les performances. Cette approche permet un accès équilibré aux ressources protégées tout en maintenant des mesures de sécurité robustes. Les capacités de mise à l'échelle automatisée de la plateforme garantissent que les mesures de protection peuvent croître parallèlement aux besoins organisationnels, tandis que la couverture de sécurité redondante prévient les points de défaillance uniques.

Flexibilité de déploiement et excellence opérationnelle

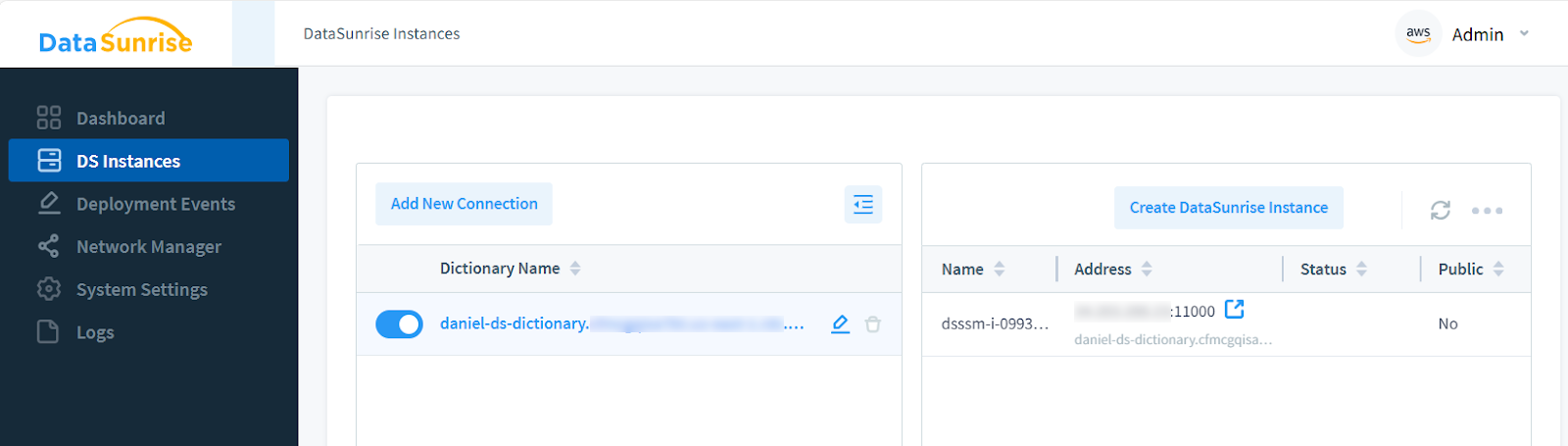

Cet outil simplifie le processus de déploiement en automatisant la création d'instances DataSunrise et en vous permettant de les affecter pour protéger vos actifs de données spécifiques.

Les organisations peuvent choisir entre deux modes de déploiement principaux, chacun adapté à des exigences de sécurité spécifiques. Le mode Découverte utilise une seule instance pour la détection des données sensibles, idéal pour les évaluations de sécurité initiales et les audits périodiques. En revanche, le mode Haute Disponibilité déploie plusieurs instances avec un équilibrage de charge sophistiqué, offrant une protection accrue pour les actifs de données critiques.

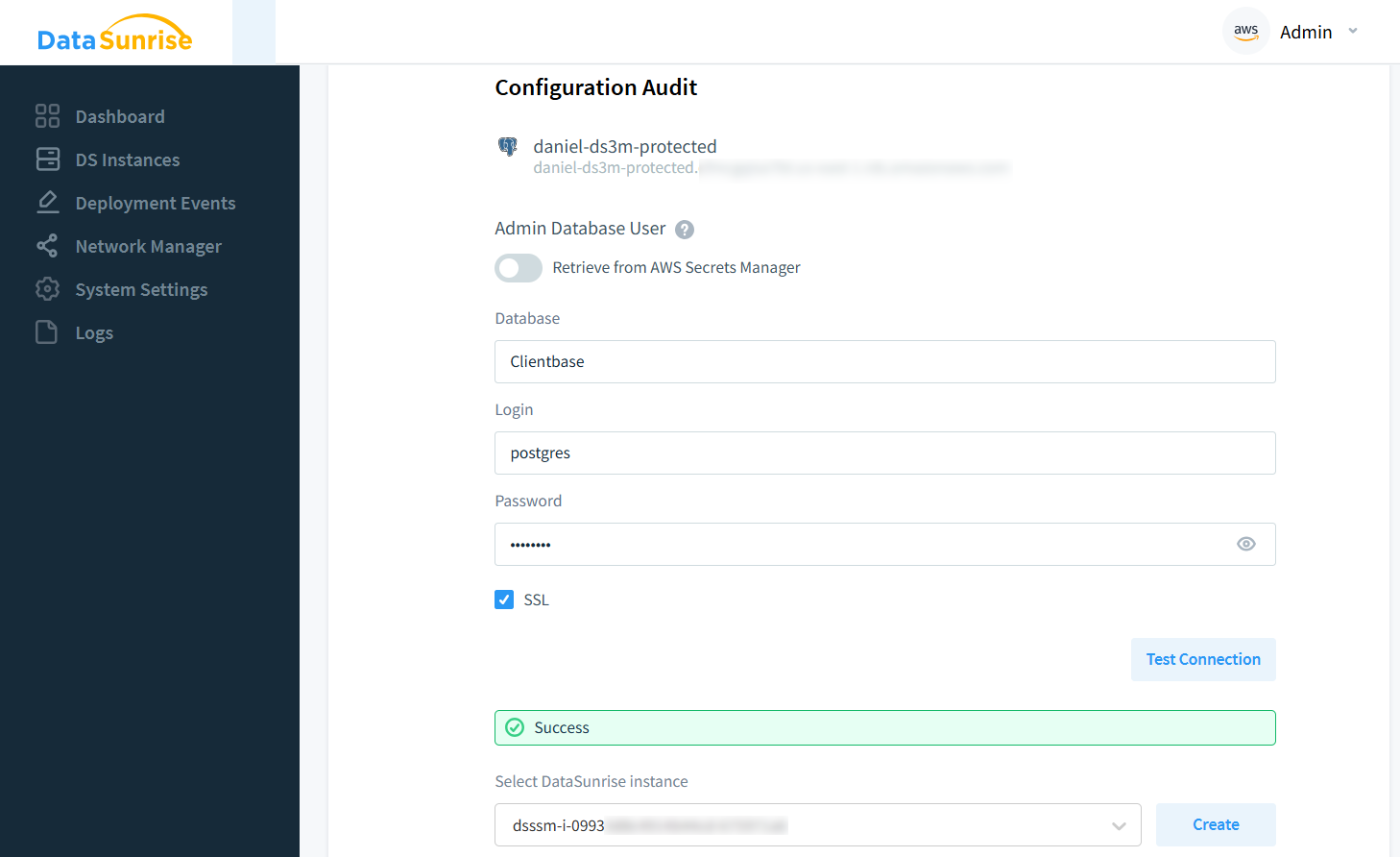

Les capacités de configuration d'audit de la plateforme automatisent la configuration et la maintenance de la surveillance de la sécurité. Cela inclut l'intégration avec les groupes d'options Cloud et les mises en œuvre de groupe de paramètres, garantissant une couverture complète de tous les actifs de données. Le système génère des pistes d'audit détaillées, fournissant des informations précieuses sur les modèles d'accès aux données et les incidents de sécurité potentiels.

La troisième option de protection des actifs est une piste d'audit. Ceci est configuré comme indiqué ci-dessous. Notez qu'il devrait y avoir au moins une instance DataSunrise disponible.

Page de configuration de l'audit affichant une instance configurée (‘dsssm-i-…’) qui surveillera et auditera une base de données PostgreSQL.

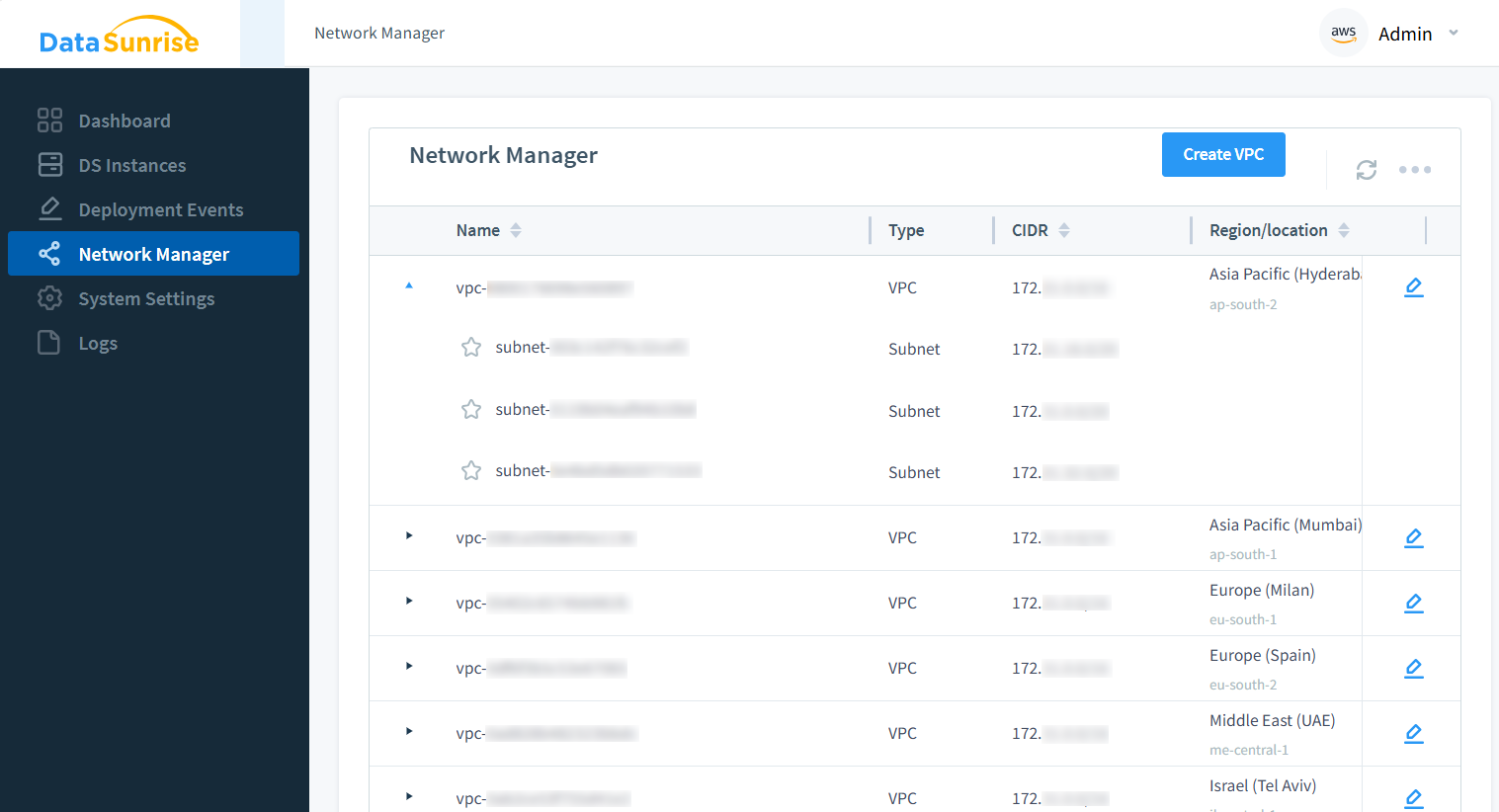

Gestion et surveillance complètes du réseau

Les capacités de gestion du réseau au sein de DataSunrise DSPM offrent une visibilité sans précédent sur l'infrastructure réseau.

Le système consolide les informations réseau et permet une gestion efficace des sous-réseaux, simplifiant la mise en œuvre de la sécurité dans des architectures réseau complexes. Le support des connexions de peering VPC et du lien DNS privé assure une intégration transparente avec l'infrastructure réseau existante.

Conformité réglementaire et normes industrielles

Dans l'environnement réglementaire actuel, maintenir la conformité avec les normes de l'industrie est crucial. DataSunrise DSPM aide les organisations à répondre aux exigences strictes de réglementations telles que HIPAA et GDPR. Les capacités complètes de surveillance et de protection de la plateforme garantissent que les normes de conformité ne sont pas seulement respectées, mais dépassées, offrant une tranquillité d'esprit aux administrateurs de sécurité et aux parties prenantes.

Les capacités d'intégration du système s'étendent à divers services cloud, y compris Amazon RDS, Amazon Redshift et de nombreuses bases de données basées sur EC2. Cette couverture large garantit que les organisations peuvent maintenir des politiques de sécurité cohérentes dans toute leur infrastructure cloud, indépendamment des technologies spécifiques utilisées.

Résumé et conclusions

DataSunrise DSPM représente un progrès significatif dans les capacités de gestion de la posture de sécurité des données. Grâce à ses fonctionnalités automatisées de découverte, de protection et de surveillance, la plateforme crée un cadre de sécurité robuste répondant aux exigences des environnements d'entreprise modernes. Les organisations bénéficient d'une visibilité sans précédent sur leur posture de sécurité, d'une gestion automatisée de la conformité et de mesures de protection évolutives qui croissent parallèlement à leurs besoins.

L'approche complète de la sécurité des données de la plateforme, combinée à sa flexibilité et à sa facilité de mise en œuvre, en fait un choix idéal pour les organisations cherchant à améliorer leur posture de sécurité dans des environnements cloud. Ses capacités DSPM fournissent la base d'une stratégie de sécurité solide qui peut s'adapter aux menaces évolutives tout en maintenant une efficacité opérationnelle.

À propos de DataSunrise

DataSunrise continue de mener l'industrie avec des outils de sécurité des bases de données de pointe qui vont bien au-delà des mesures de protection de base. Notre suite de sécurité complète comprend des capacités de surveillance des activités sophistiquées offrant des informations en temps réel sur les modèles d'utilisation des bases de données. Nos outils d'évaluation des vulnérabilités aident les organisations à identifier et à traiter les faiblesses potentielles de sécurité avant qu'elles ne puissent être exploitées.

Les capacités de masquage de données de la plateforme garantissent que les informations sensibles restent protégées même pendant leur utilisation, tandis que les fonctionnalités de gestion du contrôle d'accès offrent un contrôle granulaire sur l'accès aux données. Les outils avancés d'analyse et d'optimisation des requêtes aident les organisations à maintenir des performances optimales tout en garantissant que les mesures de sécurité restent efficaces.

Nous vous invitons à découvrir la puissance d'une sécurité complète des données par vous-même. Visitez-nous en ligne pour planifier votre démo en ligne personnalisée et découvrez comment DataSunrise peut transformer la posture de sécurité des données de votre organisation. Notre équipe d'experts est prête à vous aider à mettre en œuvre une stratégie de sécurité robuste répondant à vos besoins spécifiques tout en garantissant la conformité aux réglementations de l'industrie.