Quel est l’objectif d’un système de sécurité de base de données ?

Qu’est-ce que la sécurité des bases de données ?

La sécurité des bases de données se réfère aux moyens dédiés utilisés pour protéger les données stockées dans les bases de données ou les logiciels de gestion de bases de données contre les attaques de hackers et les menaces internes. Elle englobe une multitude de processus, d’outils et de stratégies qui garantissent la sécurité d’un environnement de base de données.

Pourquoi la sécurité des bases de données est-elle importante ?

En pratique, les violations de sécurité et les fuites de données peuvent être très coûteuses non seulement pour la réputation de votre entreprise mais aussi pour ses résultats financiers.

Selon le rapport 2019 d’IBM sur le coût d’une violation de données, le coût moyen global d’une violation de données pour 2019 est de 3,92 millions de dollars, soit une augmentation de 1,5 % par rapport à l’étude de 2018. Le coût total moyen d’une violation de données est passé de 3,5 millions de dollars en 2014, montrant une croissance de 12 % entre 2014 et 2019. Tout comme l’année dernière, le pays le plus cher en termes de coût total moyen d’une violation de données est les États-Unis avec 8,19 millions de dollars, plus de deux fois la moyenne mondiale. Le secteur de la santé était encore une fois le plus coûteux pour les coûts de violation de données, avec un coût total moyen de 6,45 millions de dollars en 2019.

Qu’est-ce qu’un risque de sécurité ? Quels risques pourrais-je rencontrer ?

Les menaces pour les bases de données peuvent provenir de l’intérieur ou de l’extérieur. Les menaces externes sont principalement des attaques de hackers. Cela inclut l’exploitation des bogues des bases de données et des faiblesses du système, les injections SQL, etc. Les menaces internes comprennent les fuites de données involontaires et les abus intentionnels des droits d’accès, etc.

Quelques risques de sécurité pour les systèmes de bases de données comprennent :

- Activités intentionnelles ou non intentionnelles ou usage abusif par des utilisateurs autorisés de bases de données, des utilisateurs privilégiés ou par des utilisateurs non autorisés ou des hackers (accès non autorisé à des données sensibles, des métadonnées ou des fonctions au sein des bases de données, ou modifications inappropriées des programmes de bases de données, des structures ou des configurations de sécurité) ;

- Infections par des virus causant des incidents tels que des accès non autorisés, des fuites ou divulgations de données personnelles ou propriétaires, des dommages aux données ou aux programmes, les attaques par déni de service distribué (DDoS), des attaques sur d’autres systèmes ;

- Surcharges, baisse des performances et problèmes de capacité entraînant l’incapacité des utilisateurs autorisés à utiliser les bases de données comme prévu ;

- Corruption et/ou perte de données causées par l’entrée de données ou de commandes invalides, des processus d’administration des bases de données ou du système inappropriés, du sabotage, etc.

Que puis-je faire pour prévenir une violation de la sécurité ?

Toutes les menaces liées aux logiciels peuvent être atténuées avec des logiciels de sécurité dédiés tels que DataSunrise.

DataSunrise inclut trois composants de sécurité des bases de données : Pare-feu de base de données, Masquage de données dynamique et Masquage de données statique, et Surveillance des activités des bases de données.

Le Pare-feu de base de données protège la base de données cible contre les menaces de sécurité telles que les attaques par injection SQL (attaques de hackers) et l’abus des droits d’accès. Il bloque les requêtes prohibées par l’administrateur du pare-feu en se basant sur le code de la requête et la source de la requête (utilisateur de la base de données, hôte, adresse IP, etc.).

Le Masquage de données dynamique protège les données de la base de données cible contre les fuites de données internes. Il remplace les entrées réelles de la base de données par des données neutres mais réalistes. Cela permet de restreindre certains utilisateurs de la base de données de consulter les contenus réels de la base de données sans les avertir. Le Masquage statique permet de prévenir une fuite de données lorsque vous devez donner accès à votre base de données à des développeurs ou analystes tiers. Il crée une copie de votre base de données avec des données obfusquées à l’intérieur. Une telle copie peut être remise à des sous-traitants sans menace de fuite de données.

Le composant d’audit de données de DataSunrise vous permet de surveiller les activités des bases de données et de réaliser des audits. En ce qui concerne la sécurité, il peut vous aider à révéler une violation en cours, des comportements utilisateurs suspects, et à créer des listes d’autorisation et de refus.

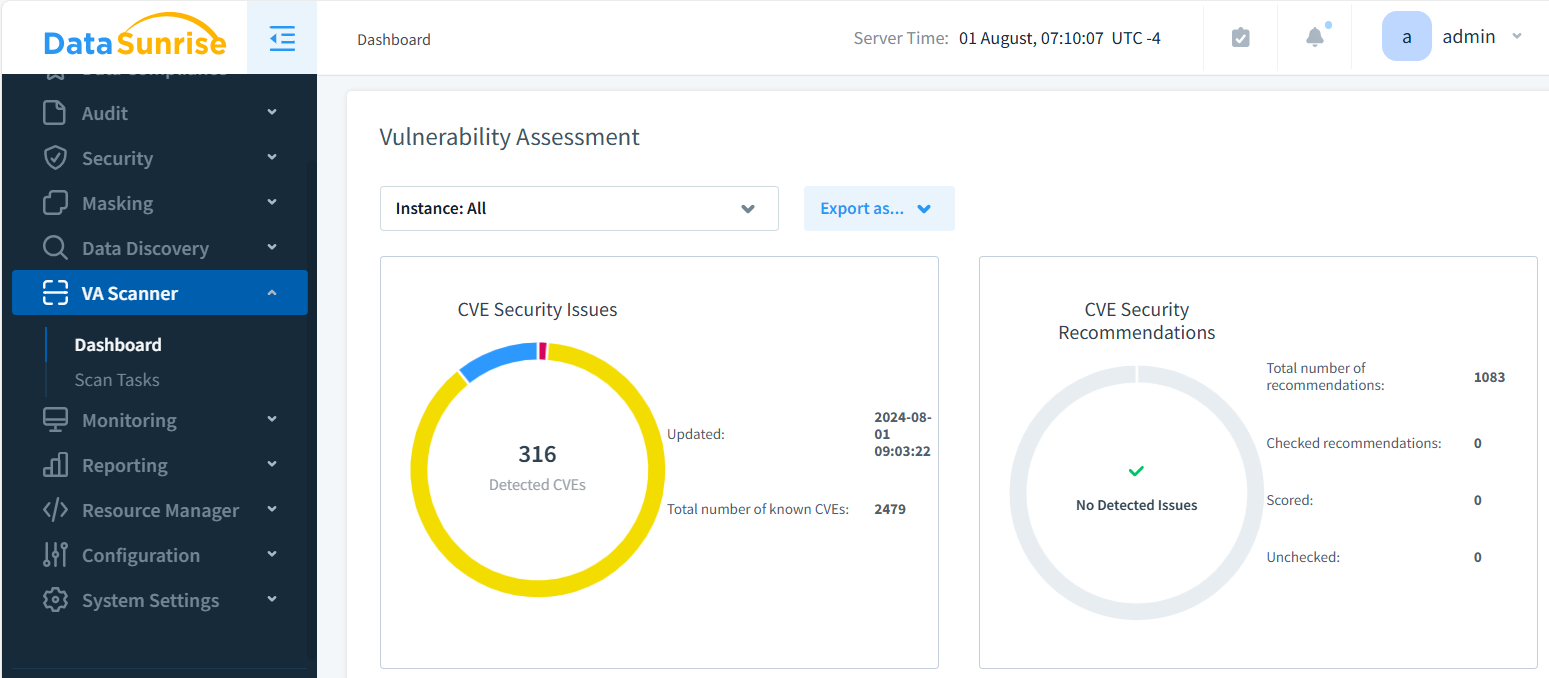

Évaluation des vulnérabilités par DataSunrise

Cette fonctionnalité vous permet de consulter toutes les vulnérabilités connues pour les bases de données incluses dans votre configuration DataSunrise. La liste des vulnérabilités peut être téléchargée depuis le site web de DataSunrise sous la forme d’un fichier de base de données SQLite. Tout d’abord, vous devez créer une tâche périodique dédiée pour vérifier la disponibilité de la base de données des vulnérabilités et télécharger les fichiers requis. Si une nouvelle version du fichier de la base de données est disponible et que la connexion Internet est disponible, DataSunrise la télécharge depuis update.datasunrise.com et la sauvegarde dans le dossier AF_HOME. Ensuite, la tâche périodique analyse la configuration de DataSunrise et forme une liste des vulnérabilités pour chacune des bases de données incluses dans la configuration. Ces informations sont sauvegardées dans les résultats de la tâche.