Proxy d’authentification pour DBaaS

Les plateformes Database-as-a-Service fournissent un accès à la base de données sans nécessiter de matériel physique ni d’installation de logiciels. De nombreuses organisations choisissent les bases de données cloud en raison de leur évolutivité, de leur tarification avantageuse et de leur rapidité de mise en service. Cependant, certains problèmes essentiels pourraient les dissuader d’utiliser le DBaaS. Les fournisseurs de bases de données cloud sont responsables de la sécurité des données stockées sur les bases de données hébergées mais ils ne peuvent pas protéger contre les attaques d’usurpation d’identité et de détournement de compte.

Les bases de données cloud sont accessibles via le réseau et peuvent être consultées en utilisant uniquement le login et le mot de passe fournis par un fournisseur DBaaS, ce qui attire l’attention des pirates informatiques et pose une menace pour la confidentialité des données.

DataSunrise présente un proxy d’authentification de base de données pour réduire considérablement le risque d’accès non autorisé et maintenir une connexion sécurisée à Amazon Redshift, Greenplum, PostgreSQL, Vertica, Netezza et d’autres bases de données basées sur le cloud. DataSunrise maintient les politiques d’authentification organisationnelles de Microsoft Active Directory et du protocole Kerberos. Une fois la cartographie des utilisateurs configurée, les utilisateurs pourront se connecter à la base de données cloud via le proxy DataSunrise en utilisant les identifiants utilisateur Active Directory.

Lorsqu’une machine, intégrée dans un domaine Active Directory, tente d’accéder à la base de données via le proxy DataSunrise, DataSunrise se lie au service Active Directory et vérifie si l’ordinateur se trouve dans le domaine AD. En exécutant une authentification Kerberos complète basée sur l’échange de tickets, DataSunrise assure une connexion sécurisée à la base de données. Les messages du protocole Kerberos sont protégés contre les écoutes et les attaques de relecture. DataSunrise prend en charge les algorithmes de chiffrement MD5, SHA-256 et SHA-512 pour stocker les mots de passe.

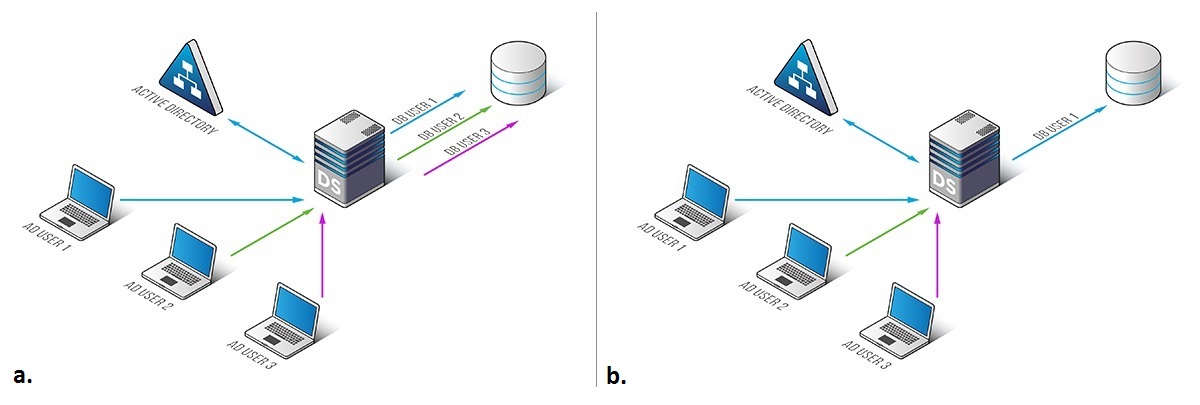

Les utilisateurs Active Directory doivent être mappés à un utilisateur de base de données (Figure 1.b) ou chaque utilisateur AD peut être mappé à un utilisateur de base de données distinct (Figure 1.a).

Figure 1. Proxy d’authentification DataSunrise.

Figure 1. Proxy d’authentification DataSunrise.

Par défaut, les plateformes de bases de données cloud ont une faille de sécurité cruciale dans l’authentification de la base de données, qui peut être facilement éliminée en mettant en œuvre des solutions d’authentification tierces prenant en charge le protocole Kerberos ou LDAP, telles que la suite de sécurité des bases de données DataSunrise.

Contactez-nous, pour obtenir le manuel d’instructions sur la façon de configurer la cartographie des utilisateurs sur DataSunrise.

Suivant