Surveillance des activités de DataSunrise pour YugabyteDB

DataSunrise vous offre la possibilité de surveiller en continu l’activité de votre base de données Yugabyte. L’outil de surveillance des activités vous permet de suivre avec précision toutes les actions des utilisateurs de la base de données, y compris les activités indésirables et frauduleuses. Notre technologie avancée d’analyse des requêtes vous permet de suivre toutes les requêtes et même les actions des utilisateurs privilégiés. De plus, cet outil constitue la base de la sécurité de votre base de données Yugabyte.

DataSunrise utilise des algorithmes d’apprentissage pour surveiller les transactions de la base de données Yugabyte. Notre surveillance des activités analyse le trafic réseau et prépare une liste blanche de requêtes typiques. Un autre avantage du mécanisme d’auto-apprentissage est qu’il peut faciliter le travail des équipes de sécurité et des administrateurs.

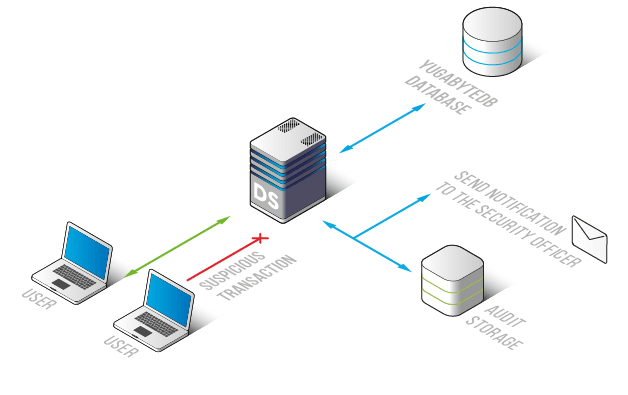

L’outil de surveillance des activités est utilisé pour détecter les injections SQL, les demandes d’accès anormales et les actions non typiques des utilisateurs privilégiés. De plus, les paramètres de règle permettent d’envoyer des notifications via SMTP ou SNMP lorsqu’une des règles de sécurité est déclenchée. Cette possibilité aide les administrateurs de base de données à prendre des mesures contre les tentatives de piratage en temps opportun et à ne pas perdre les premières traces de fuite de données.

En outre, grâce à la surveillance par DataSunrise, vous serez en mesure de respecter les réglementations et les lois telles que SOX, HIPAA, GDPR, et autres. Les journaux d’audit sont très utiles car ils permettent de fournir des rapports d’audit et également de répondre aux exigences de base de ces réglementations.

La surveillance des activités vous aide à maintenir la sécurité de la base de données Yugabyte. Elle capture chaque action non typique telle que l’escalade des privilèges, le craquage par force brute, et les actions non autorisées des utilisateurs privilégiés. Grâce à elle, vous pouvez être au courant de toute activité suspecte dans vos bases de données Yugabyte.

De plus, les journaux contiennent les informations suivantes :

- les codes des requêtes ;

- les adresses IP ;

- les noms d’hôtes ;

- les applications utilisées ;

- les codes SQL des requêtes exécutées ;

- les données d’authentification des utilisateurs, et d’autres.

Un des principaux avantages de notre surveillance des activités pour la base de données YugaByte est que tous les rapports de journaux sont stockés dans des bases de données externalisées. Cela signifie que les acteurs malveillants ne peuvent pas cacher leurs traces ou falsifier les fichiers de journaux. De plus, il y a une intégration avec les systèmes SIEM (HP ArcSight, IBM QRadar, Splunk, McAfee). Grâce à cela, vous recevrez des notifications en temps réel sur l’inspection des menaces de sécurité.