Mascheramento dei Dati

Introduzione

Nel mondo odierno guidato dai dati, proteggere le informazioni sensibili è di fondamentale importanza. Violazioni dei dati e accessi non autorizzati a dati confidenziali possono portare a gravi conseguenze per individui e organizzazioni. Ecco dove entra in gioco il mascheramento dei dati.

Il mascheramento dei dati è una tecnica usata per offuscare i dati sensibili mantenendo il loro formato e struttura. Questo articolo spiega le nozioni di base del mascheramento dei dati, varie tecniche e suggerimenti per implementarlo nella Sua organizzazione.

Che Cos’è il Mascheramento dei Dati?

Il mascheramento dei dati, noto anche come data masking, sostituisce le informazioni sensibili con dati falsi per proteggere la privacy. L’obiettivo è proteggere i dati originali mantenendone l’utilità per test, sviluppo o analisi. I dati mascherati somigliano ai dati originali e sono utilizzabili in ambienti non di produzione.

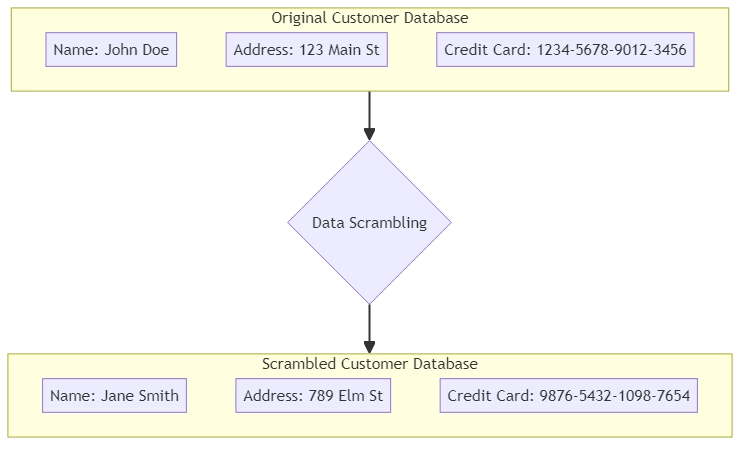

Per esempio, immagini un database con i dettagli dei clienti. Può impiegare tecniche di mascheramento dei dati invece di usare veri nomi, indirizzi e numeri di carta di credito per scopi di test.

Questi metodi sostituiscono i dati sensibili con valori generati casualmente che imitano l’informazione originale.

Perché il Mascheramento dei Dati È Importante?

Il mascheramento dei dati svolge un ruolo cruciale nella protezione delle informazioni sensibili e nel garantire la conformità con le normative sulla privacy dei dati. Ecco alcuni dei principali motivi per cui il mascheramento dei dati è essenziale:

- Proteggere i dati sensibili: Sostituendo i dati sensibili con valori fittizi, il mascheramento dei dati aiuta a prevenire l’accesso non autorizzato alle informazioni confidenziali. Anche se i dati mascherati finiscono nelle mani sbagliate, non rivelano alcun dettaglio sensibile reale.

- Conformità con le normative: Molti settori sono soggetti a severe norme sulla privacy dei dati, come il GDPR, HIPAA, o il PCI-DSS. Il mascheramento dei dati aiuta le organizzazioni a conformarsi a queste normative de-identificando i dati sensibili prima di utilizzarli per test, sviluppo o analisi.

- Abilitare test e sviluppo realistici: I dati mascherati somigliano ai dati originali. Sviluppatori e tester possono utilizzarli per lavorare con dati simili a quelli di produzione. Questo assicura che i test siano più accurati e riduce il rischio di problemi nel momento del passaggio in produzione dell’applicazione.

- Facilitare la condivisione dei dati: Il mascheramento dei dati permette alle organizzazioni di condividere dati con parti esterne, come partner o fornitori, senza rischiare la privacy delle informazioni sensibili. Gli utenti possono utilizzare i dati mascherati per collaborare o analizzare, mantenendo la riservatezza dei dati originali.

Tecniche di Mascheramento

Diverse tecniche utilizzano il mascheramento dei dati, ognuna con i propri punti di forza e casi d’uso. Esploriamo alcune tecniche comuni di mascheramento:

1. Sostituzione

Nella sostituzione, sostituiamo i dati sensibili con valori casuali da un set o modello. Per esempio, può cambiare i nomi con nomi fittizi da una lista. Può anche sostituire i numeri di carta di credito con numeri che somigliano a veri numeri di carta di credito.

Esempio:

Dati originali: John Doe, 1234-5678-9012-3456 Dati mascherati: Jane Smith, 9876-5432-1098-7654

2. Mescolamento

Il mescolamento comporta la riorganizzazione dell’ordine dei valori dei dati all’interno di una colonna o su più colonne. Questa tecnica mantiene la distribuzione dei dati originali ma rompe la relazione tra diverse colonne. Il mescolamento è utile quando i valori individuali in ogni colonna non contano, ma la priorità è mantenere la sicurezza combinata dei valori.

Esempio: Dati originali:

Nome Età Salario John Doe 35 50000 Jane Doe 28 60000

Dati mascherati (colonne Età e Salario mescolate):

Nome Età Salario John Doe 28 60000 Jane Doe 35 50000

3. Cifratura

La cifratura coinvolge la conversione dei dati sensibili in un formato illeggibile utilizzando un algoritmo di cifratura e una chiave segreta. Si può decifrare i dati mascherati alla loro forma originale solo usando la chiave di decifratura corrispondente. La cifratura fornisce un alto livello di sicurezza ma può influire sulle prestazioni e richiede una gestione sicura delle chiavi.

Esempio:

Dati originali: John Doe Dati mascherati: a2VsZmF0aG9uIGRvb3IgZ

4. Tokenizzazione

La tokenizzazione sostituisce i dati sensibili con un token o identificativo generato casualmente. Il sistema memorizza in sicurezza i dati sensibili in un database o vault separato. L’utente poi utilizza il token per recuperare l’informazione originale quando necessario. Le aziende usano comunemente la tokenizzazione per proteggere i numeri di carta di credito e altri dati finanziari sensibili.

Esempio:

Dati originali: 1234-5678-9012-3456 Dati mascherati: TOKEN-1234

5. Mascheramento

Tre tecniche comuni di mascheramento includono il mascheramento dei caratteri, il mascheramento parziale e il mascheramento con espressioni regolari. Il mascheramento dei caratteri coinvolge la sostituzione dei caratteri con un simbolo. Il mascheramento parziale mostra solo una parte dei dati. Il mascheramento con espressioni regolari sostituisce i dati basandosi su un modello.

Esempio:

Dati originali: 1234-5678-9012-3456 Dati mascherati: XXXX-XXXX-XXXX-3456

Migliori Pratiche per il Mascheramento dei Dati

Per implementare efficacemente il mascheramento dei dati nella Sua organizzazione, consideri le seguenti migliori pratiche:

- Identificare i dati sensibili: Esegua un esame completo del Suo ambiente dati per individuare i componenti di dati sensibili che necessitano offuscamento. Consideri i requisiti legali e normativi, così come le politiche interne di classificazione dei dati della Sua organizzazione.

- Scegliere le tecniche di mascheramento appropriate: Selezioni il metodo più adeguato per crittografare i dati in base al tipo di dati e al loro uso previsto. Consideri fattori come il formato dei dati, la complessità e il livello di sicurezza richiesto.

- Mantenere la coerenza dei dati: Si assicuri che i dati mascherati mantengano l’integrità referenziale e la coerenza tra tabelle e sistemi correlati. Utilizzi tecniche di mascheramento e valori di seed coerenti per generare dati mascherati coerenti.

- Proteggere algoritmi e chiavi di mascheramento: Salvaguardi gli algoritmi, le regole e le chiavi di cifratura utilizzate per il mascheramento dei dati. Li memorizzi in sicurezza e ne limiti l’accesso solo al personale autorizzato.

- Testare e validare i dati mascherati: Esamine attentamente i dati mascherati per garantire che aderiscano ai requisiti di formato, qualità e standard di uniformità. Si assicuri che i dati mascherati non includano informazioni confidenziali e che siano adatti all’uso previsto.

- Stabilire controlli d’accesso: Utilizzi controlli e monitoraggi rigorosi per evitare l’accesso non autorizzato ai dati sensibili e ai dati mascherati. Esamini e aggiorni regolarmente le autorizzazioni d’accesso.

- Documentare e mantenere i processi di mascheramento: Documenti il processo di integrazione dei dati, inclusi il volume dei dati coinvolti e qualsiasi configurazione o linea guida specifica. Mantenga il controllo delle versioni e aggiorni la documentazione.

Conclusione

Il mascheramento dei dati è un metodo utile per proteggere i dati sensibili. Consente l’uso dei dati per test, sviluppo e analisi. Sostituendo i dati sensibili con dati fittizi ma realistici, le organizzazioni possono salvaguardare le informazioni confidenziali, rispettare le normative sulla privacy dei dati e facilitare la condivisione sicura dei dati.

Quando si usa il mascheramento dei dati, è importante scegliere le tecniche giuste per i Suoi dati e le Sue esigenze. Per garantire che il Suo processo di mascheramento dei dati sia efficace e sicuro, segua le migliori pratiche. Mantenga la coerenza dei dati, protegga algoritmi e chiavi e imposti controlli d’accesso. Questo aiuterà a mantenere la sicurezza dei Suoi dati.

Utilizzando il mascheramento dei dati nel Suo piano di protezione dei dati, può bilanciare l’utilità e la privacy dei dati. Questo aiuta la Sua organizzazione a utilizzare i dati mantenendo la fiducia di clienti e stakeholder.