Trattamento Restretto

Con l’aumentare dell’importanza dei dati nelle nostre vite, le organizzazioni affrontano una crescente pressione per gestire le informazioni personali responsabilmente. Un aspetto cruciale delle normative sulla protezione dei dati è il concetto di trattamento restretto. Questo articolo discute il trattamento restretto nella conformità dei dati e come le aziende possono utilizzare strumenti open-source per strategie efficaci di gestione dei dati.

Che Cos’è il Trattamento Restretto nelle Norme sui Dati?

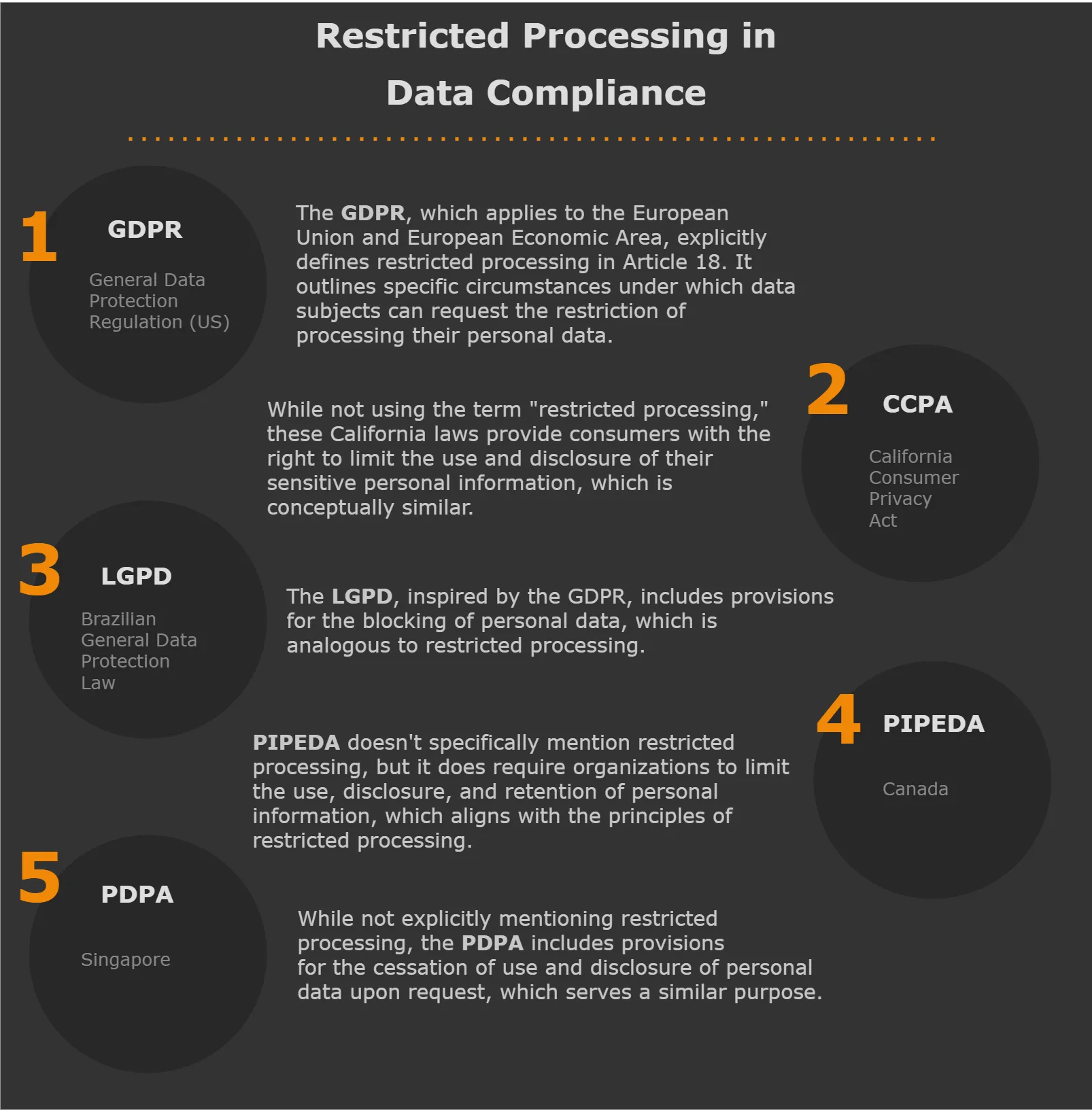

Questo trattamento è importante nelle leggi sulla protezione dei dati, come il GDPR, per controllare come vengono gestiti i dati personali. Si riferisce alla limitazione delle attività di trattamento dei dati in condizioni specifiche. Questa pratica garantisce che le organizzazioni gestiscano i dati personali in modo etico e in conformità ai requisiti legali.

Quando si Applica?

Ci sono diversi scenari che possono attivare il trattamento restretto.

- Quando un individuo contesta l’accuratezza dei propri dati personali

- Quando il trattamento è illecito, ma l’interessato si oppone alla cancellazione

- Quando il titolare del trattamento non ha più bisogno dei dati, ma l’interessato richiede i dati per ragioni legali

- Quando l’interessato ha presentato obiezioni al trattamento, in attesa di verifica delle legittime basi del titolare

In questi casi, le organizzazioni devono limitare le loro attività di trattamento dei dati solo alla conservazione, a meno che non abbiano il consenso dell’interessato o altre basi legali per continuare il trattamento.

Controllo dei Dati Quando il Trattamento Deve Fermarsi

Le organizzazioni devono agire rapidamente per conformarsi quando ricevono una richiesta di trattamento restretto. Ecco alcuni approcci per controllare il trattamento dei dati:

1. Isolamento dei Dati

Un metodo efficace è isolare i dati interessati. Si può fare:

- Spostando i dati in un database separato a accesso ristretto

- Applicando controlli di accesso per limitare chi può visualizzare o modificare i dati

- Rimuovendo temporaneamente i dati dai sistemi attivi

2. Sistemi di Segnalazione

Implementare un sistema di segnalazione può aiutare a marcare i dati per il trattamento restretto:

- Aggiungere una bandiera “trattamento restretto” ai record pertinenti del database

- Utilizzare tag di metadati per indicare le limitazioni di trattamento

- Implementare avvisi di sistema che notificano agli utenti quando tentano di accedere ai dati ristretti

3. Modifica dei Processi

Adeguare i processi esistenti è cruciale:

- Aggiornare i flussi di dati per escludere i dati ristretti

- Modificare gli strumenti di reporting per omettere le informazioni segnalate

- Implementare controlli nei pipeline di trattamento dei dati per saltare i dati ristretti

Strumenti Open-Source per il Trattamento Restretto

Diversi strumenti open-source possono aiutare nell’implementazione del trattamento dei dati ristretti:

1. Apache Atlas

Apache Atlas è un framework di governance dei dati e metadati che può aiutare con la scoperta e la classificazione dei dati.

Esempio:

# Creare una nuova classificazione per il trattamento dei dati ristretti atlas entity-def create --filename restricted_processing_classification.json # Applicare la classificazione a un dataset specifico atlas entity update --guid <entity_guid> --classification RESTRICTED_PROCESSING

Risultato: Questo crea una nuova classificazione per il trattamento restretto e la applica a un dataset specifico, rendendo più facile tracciare e gestire i dati ristretti.

2. OpenRefine

OpenRefine è uno strumento potente per la pulizia e trasformazione dei dati che può aiutare a identificare e gestire i dati ristretti.

Esempio:

Creare una faccetta di testo per identificare potenziali dati ristretti

- Cliccare sulla colonna contenente i dati personali

- Scegliere Faccetta > Faccetta di Testo

- Rivedere i risultati della faccetta per identificare i dati che richiedono restrizione

Segnare le righe per il trattamento restretto

- Creare una nuova colonna basata sulla colonna dei dati personali

- Utilizzare la seguente espressione GREL:

if(value.contains("sensitive_info"), "RESTRICTED", "NORMAL")Risultato: Questo crea una nuova colonna che segnala le righe contenenti informazioni sensibili per il trattamento restretto.

3. PostgreSQL

PostgreSQL, un database relazionale open-source, offre funzionalità che possono essere utilizzate per implementare il trattamento restretto.

Esempio:

-- Creare una tabella con una bandiera per il trattamento restretto CREATE TABLE user_data ( id SERIAL PRIMARY KEY, name TEXT, email TEXT, is_restricted BOOLEAN DEFAULT FALSE ); -- Configurare una vista che esclude i dati ristretti CREATE VIEW active_user_data AS SELECT * FROM user_data WHERE NOT is_restricted; -- Creare una funzione per attivare/disattivare il trattamento restretto CREATE OR REPLACE FUNCTION toggle_restricted_processing(user_id INT, restrict BOOLEAN) RETURNS VOID AS $$ BEGIN UPDATE user_data SET is_restricted = restrict WHERE id = user_id; END; $$ LANGUAGE plpgsql;

Risultato: Questa configurazione crea una tabella con una bandiera per il trattamento restretto, una vista che mostra solo i dati non ristretti, e una funzione per attivare/disattivare facilmente lo stato di restrizione dei dati di un utente.

Implementazione di una Sicura Cancellazione dei Dati

Quando i soggetti dei dati richiedono la cancellazione, è cruciale garantire che il processo sia approfondito e irreversibile. Ecco alcuni approcci:

1. Cancellazione Soft

La cancellazione soft comporta la marcatura dei record come cancellati senza rimuoverli fisicamente dal database. Questo può essere utile per le tracce di audit e la conformità alle politiche di conservazione.

Esempio (usando PostgreSQL):

-- Aggiungere una colonna deleted_at alla tabella user_data ALTER TABLE user_data ADD COLUMN deleted_at TIMESTAMP; -- Creare una funzione per la cancellazione soft CREATE OR REPLACE FUNCTION soft_delete_user(user_id INT) RETURNS VOID AS $$ BEGIN UPDATE user_data SET deleted_at = NOW() WHERE id = user_id; END; $$ LANGUAGE plpgsql; -- Creare una vista degli utenti attivi (non cancellati) CREATE VIEW active_users AS SELECT * FROM user_data WHERE deleted_at IS NULL;

Risultato: Questa configurazione permette la cancellazione soft dei dati degli utenti, mantenendo un registro di quando è avvenuta la cancellazione pur rimuovendo effettivamente i dati dall’uso attivo.

2. Cancellazione Fisica Sicura

Per i casi in cui è necessaria la cancellazione fisica, assicurarsi che i dati vengano sovrascritti per prevenire il recupero.

Esempio (usando il comando shred di Linux):

# Cancellare un file in modo sicuro shred -u -z /path/to/sensitive_file.txt

Risultato: Questo comando sovrascrive il file più volte prima di eliminarlo, rendendo il recupero estremamente difficile.

Scoperta dei Dati per un Trattamento Restretto Efficace

Implementare il trattamento restretto efficacemente richiede una comprensione approfondita di dove si trovano i dati personali nei propri sistemi. Gli strumenti di scoperta dei dati possono aiutare a identificare e classificare le informazioni sensibili.

Strumenti Open-Source per la Scoperta dei Dati

- Amundsen: Un motore di scoperta dei dati e metadati sviluppato da Lyft.

- DataHub: Lo strumento generale di ricerca & scoperta dei metadati di LinkedIn.

Esempio (utilizzando DataHub):

# Inserire i metadati da un database PostgreSQL datahub ingest -c postgresql_to_datahub.yml # Cercare potenziali dati sensibili datahub cli search "email" --entity_type dataset

Risultato: Questo processo inserisce i metadati da un database PostgreSQL in DataHub. Permette anche di cercare campi potenzialmente sensibili come gli indirizzi email in tutti i dataset inseriti.

Bilanciare l’Utilità dei Dati e la Conformità

Durante l’implementazione del trattamento restretto, è cruciale mantenere un equilibrio tra la protezione dei dati e l’utilità aziendale. Ecco alcune strategie:

- Minimizzazione dei Dati: Raccogliere e conservare solo i dati necessari per i fini aziendali.

- Limitazione delle Finalità: Delineare e registrare esplicitamente le ragioni per cui si trattano i dati.

- Audit Regolari: Condurre revisioni periodiche delle attività di trattamento dei dati per garantire una conformità continua.

- Formazione dei Dipendenti: Educare il personale sull’importanza della protezione dei dati e sulle procedure per gestire le richieste di trattamento restretto.

Conclusione

Il trattamento restretto è una componente critica delle moderne normative sulla protezione dei dati. Le organizzazioni possono seguire le regole e usare buoni piani per mantenere i loro dati sicuri e seguire la legge. Questo articolo discute come utilizzare strumenti e tecniche open-source per costruire sistemi robusti di gestione dei dati. Questi sistemi devono essere conformi alle leggi e alle normative sulla privacy.

Con il cambiamento delle leggi sulla protezione dei dati, è importante rimanere informati e flessibili nel modo in cui si gestisce il trattamento restretto. Questo vi aiuterà a mantenere la fiducia dei vostri clienti e a evitare problemi legali.

Per strumenti user-friendly e flessibili progettati per migliorare la sicurezza del database e garantire la conformità, considerate di esplorare la suite di soluzioni di DataSunrise. Visitate il nostro sito web a DataSunrise per una demo online e scoprite come possiamo aiutare a semplificare i vostri sforzi di protezione dei dati.