File PEM

Introduzione

Quando si lavora con crittografia, certificati e chiavi, è comune imbattersi in file PEM. PEM sta per Privacy Enhanced Mail ed è un formato ampiamente utilizzato per memorizzare e condividere chiavi crittografiche, certificati e altri dati sensibili. In questo articolo, esamineremo le basi dei file PEM, esplorandone il formato, l’uso e come si relazionano ai certificati e alle chiavi.

Che Cos’è un File PEM?

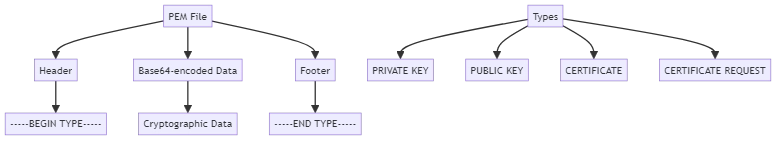

I file PEM sono file basati su testo che seguono un formato specifico per memorizzare dati crittografici. Contengono dati codificati in base64 incapsulati tra intestazioni e piè di pagina in testo semplice. Le intestazioni e i piè di pagina indicano il tipo di dati memorizzati, come una chiave privata, una chiave pubblica, un certificato o una richiesta di certificato.

Ecco un esempio di una chiave privata RSA in formato PEM:

-----BEGIN RSA PRIVATE KEY----- MIIEogIBAAKCAQEAqhAx9UqRW/rP/3uw5UDHENVOzlq2ljPbe0TqA8+KKS7dABYJ ... K5xGP+LPgzCc7Dkp2+jE8SJOuTrFLRWhlkBvZKRwfQ== -----END RSA PRIVATE KEY-----

I dati codificati in base64 sono racchiusi tra i marcatori —–BEGIN RSA PRIVATE KEY—– e —–END RSA PRIVATE KEY—–, identificando chiaramente il contenuto come una chiave privata RSA.

Il Formato PEM

Il formato PEM è progettato per essere leggibile dall’uomo e facilmente trasferibile. Utilizza la codifica base64 per rappresentare i dati binari in un formato basato su testo. La codifica base64 converte i dati binari in un set limitato di caratteri ASCII, rendendoli idonei per la trasmissione su protocolli di testo come l’email.

Struttura del File PEM

I file PEM possono memorizzare vari tipi di dati crittografici, tra cui:

- Chiavi private (RSA, DSA, EC)

- Chiavi pubbliche

- Certificati (X.509)

- Richieste di firma dei certificati (CSRs)

- Liste di revoca dei certificati (CRLs)

Ogni tipo di dato ha i propri marcatori di intestazione e di piè di pagina specifici. Ad esempio:

- Chiave privata: —–BEGIN PRIVATE KEY—– e —–END PRIVATE KEY—–

- Chiave pubblica: —–BEGIN PUBLIC KEY—– e —–END PUBLIC KEY—–

- Certificato: —–BEGIN CERTIFICATE—– e —–END CERTIFICATE—–

L’uso di questi marcatori chiari rende facile identificare ed estrarre i dati rilevanti nei file PEM.

Certificati PEM

Un caso d’uso comune per i file PEM è la memorizzazione di certificati X.509. Un certificato X.509 è un documento digitale che associa una chiave pubblica a un’identità, come un nome di dominio o un’organizzazione. I certificati sono emessi da Autorità di Certificazione (CA) fidate e sono utilizzati per stabilire connessioni sicure su internet usando protocolli come SSL/TLS.

Ecco un esempio di un certificato X.509 in formato PEM:

-----BEGIN CERTIFICATE----- MIIFSzCCBDOgAwIBAgIQV5Kwra1VwjZdYbSqBlp1DDANBgkqhkiG9w0BAQsFADBG ... Rti0xS/YCrQMsDJD2A8FnhyofiZdkZovFDG4NmSWxRU4AXrWTg== -----END CERTIFICATE-----

Il certificato contiene informazioni come l’emittente, il soggetto, il periodo di validità e la chiave pubblica associata al certificato. Quando un client si connette a un server tramite SSL/TLS, il server presenta il proprio certificato al client per la verifica. Il client controlla la validità e l’autenticità del certificato prima di stabilire una connessione sicura.

Lavorare con i File PEM

Quando si lavora con operazioni crittografiche, spesso è necessario leggere, scrivere e manipolare i file PEM. La maggior parte dei linguaggi di programmazione e delle librerie forniscono supporto per gestire i dati formattati in PEM. Ad esempio, in Python, è possibile utilizzare la libreria cryptography per caricare e analizzare i file PEM:

from cryptography import x509

from cryptography.hazmat.backends import default_backend

with open("certificate.pem", "rb") as cert_file:

cert_data = cert_file.read()

cert = x509.load_pem_x509_certificate(cert_data, default_backend())

print(cert.subject)Questo frammento di codice legge un certificato in formato PEM da un file, lo analizza utilizzando il modulo x509 della libreria cryptography, e stampa le informazioni sul soggetto.

Allo stesso modo, è possibile utilizzare le librerie e le funzioni appropriate in altri linguaggi di programmazione per lavorare con PEM, come OpenSSL in C/C++, java.security in Java, o crypto in Node.js.

File PEM nella Modern Cloud Infrastructure

I file PEM sono essenziali nell’infrastruttura Cloud moderna. Le piattaforme Cloud utilizzano chiavi PEM per l’accesso SSH. Abilitano accessi sicuri ai servizi AWS, Azure e Google Cloud. Kubernetes dipende dai certificati PEM per la sicurezza dei cluster. I servizi di certificazione come Let’s Encrypt rendono la gestione dei PEM più semplice. Automatizzano i processi di generazione e rinnovo. Gli strumenti di Infrastructure as Code necessitano di una gestione adeguata dei PEM. Sia Terraform che Ansible si affidano a pratiche sicure per i PEM. I modelli di sicurezza Zero-Trust richiedono una gestione rigorosa dei certificati. La corretta gestione dei PEM rimane essenziale per una robusta sicurezza nel Cloud.

Conclusione

I file PEM sono una componente fondamentale della crittografia e della comunicazione sicura. Offrono un formato standardizzato per la memorizzazione e lo scambio di chiavi crittografiche, certificati e dati correlati. Comprendere il formato dei file PEM e il loro utilizzo è essenziale per chiunque lavori con SSL/TLS, infrastrutture a chiave pubblica (PKI) o altri sistemi crittografici.

Seguendo il formato PEM e utilizzando le librerie e gli strumenti appropriati, è possibile leggere, scrivere e manipolare facilmente i file nelle proprie applicazioni. Che si tratti di implementare protocolli di comunicazione sicura, gestire certificati o lavorare con chiavi crittografiche, la familiarità con i PEM è cruciale.

Ricordi di gestire i file PEM in modo sicuro, poiché spesso contengono informazioni sensibili. Protegga le chiavi private e le mantenga confidenziali, e verifichi l’autenticità e la validità dei certificati prima di fidarsene.

Con una solida comprensione dei file PEM, sarà ben attrezzato per lavorare con i dati crittografici e garantire la sicurezza delle sue applicazioni e comunicazioni.

Successivo