Mascheramento Dinamico dei Dati per IBM DB2

Il mascheramento dinamico dei dati per IBM DB2 è diventato una misura di sicurezza essenziale in un’era in cui le violazioni dei dati costano alle organizzazioni una media di 4,45 milioni di dollari. Questa statistica importante dal Rapporto IBM 2023 sui Costi di una Violazione dei Dati mostra perché proteggere le informazioni sensibili è fondamentale. Il mascheramento dinamico dei dati è ora una priorità chiave per gli utenti di DB2 in tutto il mondo.

IBM DB2 è un robusto sistema di gestione dei database. Ha potenti funzionalità integrate per il mascheramento dinamico dei dati. Queste funzionalità aiutano a proteggere dall’esposizione dei dati. Implementando queste funzionalità, le organizzazioni possono ridurre significativamente il loro rischio di esposizione mantenendo comunque la piena funzionalità del database. Scopri come implementare il mascheramento dinamico dei dati in IBM DB2 e scopri soluzioni aggiuntive per migliorare la protezione dei dati.

Cos’è il Mascheramento Dinamico dei Dati?

Il mascheramento dinamico dei dati (DDM) è una tecnica che nasconde i dati sensibili in tempo reale in base al livello di accesso dell’utente. A differenza dei metodi tradizionali di mascheramento dei dati, che modificano i dati a riposo, il DDM garantisce che i dati sensibili siano offuscati al momento dell’accesso. Ciò significa che gli utenti con privilegi insufficienti vedono dati mascherati mentre gli utenti autorizzati possono visualizzare le informazioni originali.

Ad esempio, se un database contiene dati dei clienti con indirizzi email e numeri di carta di credito, il DDM può mostrare versioni mascherate di questi campi agli utenti non privilegiati, consentendo agli utenti autorizzati di vedere i dati effettivi. Questo è particolarmente utile in aree come lo sviluppo, il test e la creazione di report, dove è necessario l’accesso ai dati di produzione reali ma deve essere mantenuta la privacy.

Capacità Natives di IBM DB2 per il Mascheramento Dinamico dei Dati

IBM DB2 offre diverse funzionalità native per implementare il mascheramento dinamico dei dati. Queste includono l’utilizzo di viste, procedure memorizzate e costrutti del linguaggio SQL. Sebbene IBM DB2 non abbia una funzione dedicata al “mascheramento dinamico dei dati” come alcuni altri database, la sua flessibilità consente la creazione di soluzioni di mascheramento personalizzate.

Utilizzo delle Viste per il Mascheramento Dinamico dei Dati in IBM DB2

Un metodo comune per ottenere il mascheramento dinamico dei dati per IBM DB2 è attraverso l’uso delle viste. Creando una vista che maschera i campi di dati sensibili, è possibile garantire che solo i dati mascherati vengano presentati agli utenti che non hanno le autorizzazioni richieste.

Esempio: Creazione di una Vista per i Dati Mascherati

Supponiamo di avere una tabella chiamata customer_data con le seguenti colonne: id, first_name, last_name, email e ip_address. Per mascherare dinamicamente i campi email e ip_address, è possibile creare una vista come questa:

CREATE VIEW masked_customer_data AS

SELECT

id,

first_name,

last_name,

CASE

WHEN CURRENT_USER = 'admin' THEN email

ELSE 'xxx@xxx.com'

END AS email,

CASE

WHEN CURRENT_USER = 'admin' THEN ip_address

ELSE 'xxx.xxx.xxx.xxx'

END AS ip_address

FROM customer_data;In questa vista:

- I campi email e ip_address vengono mostrati nella loro forma originale solo per gli utenti con il ruolo di amministratore.

- Per tutti gli altri utenti, questi campi sono sostituiti con un valore mascherato (xxx@xxx.com per l’email e xxx.xxx.xxx.xxx per l’indirizzo IP).

La funzione CURRENT_USER viene utilizzata per verificare i privilegi dell’utente connesso. Questo metodo consente il mascheramento dei dati in tempo reale basato sui ruoli degli utenti o su altri criteri.

Utilizzo delle Procedure Memorizzate per il Mascheramento Dinamico dei Dati

Un altro modo per implementare il mascheramento dinamico dei dati per IBM DB2 è utilizzando le procedure memorizzate. Le procedure memorizzate possono offrire maggiore flessibilità rispetto alle viste. Questo è particolarmente vero quando è necessario utilizzare logiche o condizioni complesse per il mascheramento.

Esempio: Mascheramento Dinamico con una Procedura Memorizzata

Supponiamo di voler mascherare in modo dinamico gli indirizzi email ma mantenerli per i clienti VIP. È possibile creare una procedura memorizzata come questa:

CREATE PROCEDURE mask_email_addresses()

BEGIN

DECLARE v_email VARCHAR(255);

DECLARE v_id INT;

DECLARE cursor_email CURSOR FOR

SELECT id, email FROM customer_data;

OPEN cursor_email;

FETCH NEXT FROM cursor_email INTO v_id, v_email;

WHILE (SQLSTATE = '00000') DO

IF (v_email NOT LIKE '%@vip.com') THEN

UPDATE customer_data

SET email = CONCAT('xxx@xxx.com')

WHERE id = v_id;

END IF;

FETCH NEXT FROM cursor_email INTO v_id, v_email;

END WHILE;

CLOSE cursor_email;

END;In questo esempio:

- La procedura iteragisce sulla tabella customer_data.

- Verifica l’indirizzo email per il dominio @vip.com e lo lascia invariato per i clienti VIP.

- Per tutti gli altri utenti, l’indirizzo email è mascherato con un valore generico (xxx@xxx.com).

La procedura memorizzata può essere avviata da un utente o impostata per l’esecuzione a intervalli regolari. Questo aiuta a garantire che i dati sensibili siano mascherati quando necessario.

Utilizzo dell’Interfaccia Web di IBM DB2 per il Mascheramento Dinamico dei Dati

IBM DB2 fornisce un’interfaccia basata sul web che è possibile utilizzare per interagire con il database e applicare il mascheramento dinamico dei dati. È possibile utilizzare IBM DB2 Web Console per gestire la propria istanza di DB2 ed eseguire query SQL. Ecco come:

- Accedere alla console web di IBM DB2.

- Navigare all’editor SQL o all’interfaccia di esecuzione delle procedure.

- Eseguire le query SQL o le procedure memorizzate che implementano il mascheramento dinamico dei dati.

Utilizzando questo strumento si può mascherare i dati sensibili senza la necessità di modificare lo schema originale del database.

DataSunrise: Una Soluzione Completa

Sebbene IBM DB2 fornisca un set robusto di strumenti per il mascheramento dinamico dei dati, soluzioni di terze parti come DataSunrise possono offrire funzionalità più avanzate e semplificare il processo. DataSunrise è una potente suite di sicurezza per database che include il mascheramento dinamico dei dati, l’auditing, la crittografia e il monitoraggio in tempo reale per database come IBM DB2.

Vantaggi dell’Utilizzo di DataSunrise

- Gestione Centralizzata: DataSunrise fornisce una piattaforma unificata per gestire il mascheramento dinamico dei dati su tutti i tuoi database, garantendo che vengano applicate regole di mascheramento coerenti.

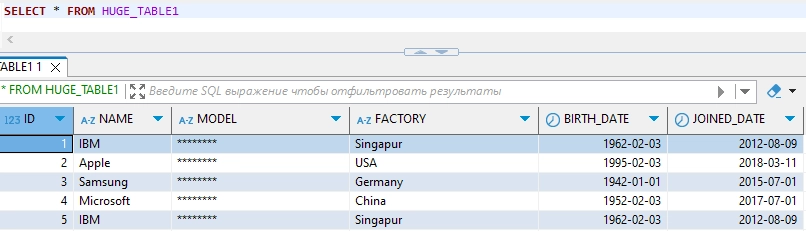

- Mascheramento in Tempo Reale: Il mascheramento dinamico dei dati di DataSunrise garantisce che le informazioni sensibili siano mascherate in tempo reale in base ai livelli di accesso degli utenti, prevenendo l’accesso non autorizzato ai dati sensibili.

- Audit e Conformità: DataSunrise include funzionalità di auditing integrate che aiutano a tracciare e registrare l’accesso ai dati, fondamentale per la conformità con regolamenti come GDPR, HIPAA e PCI-DSS.

- Nessuna Modifica allo Schema: DataSunrise può mascherare i dati senza alterare lo schema sottostante del database, garantendo che le applicazioni continuino a funzionare come previsto senza interruzioni.

Come Utilizzare DataSunrise per il Mascheramento Dinamico dei Dati

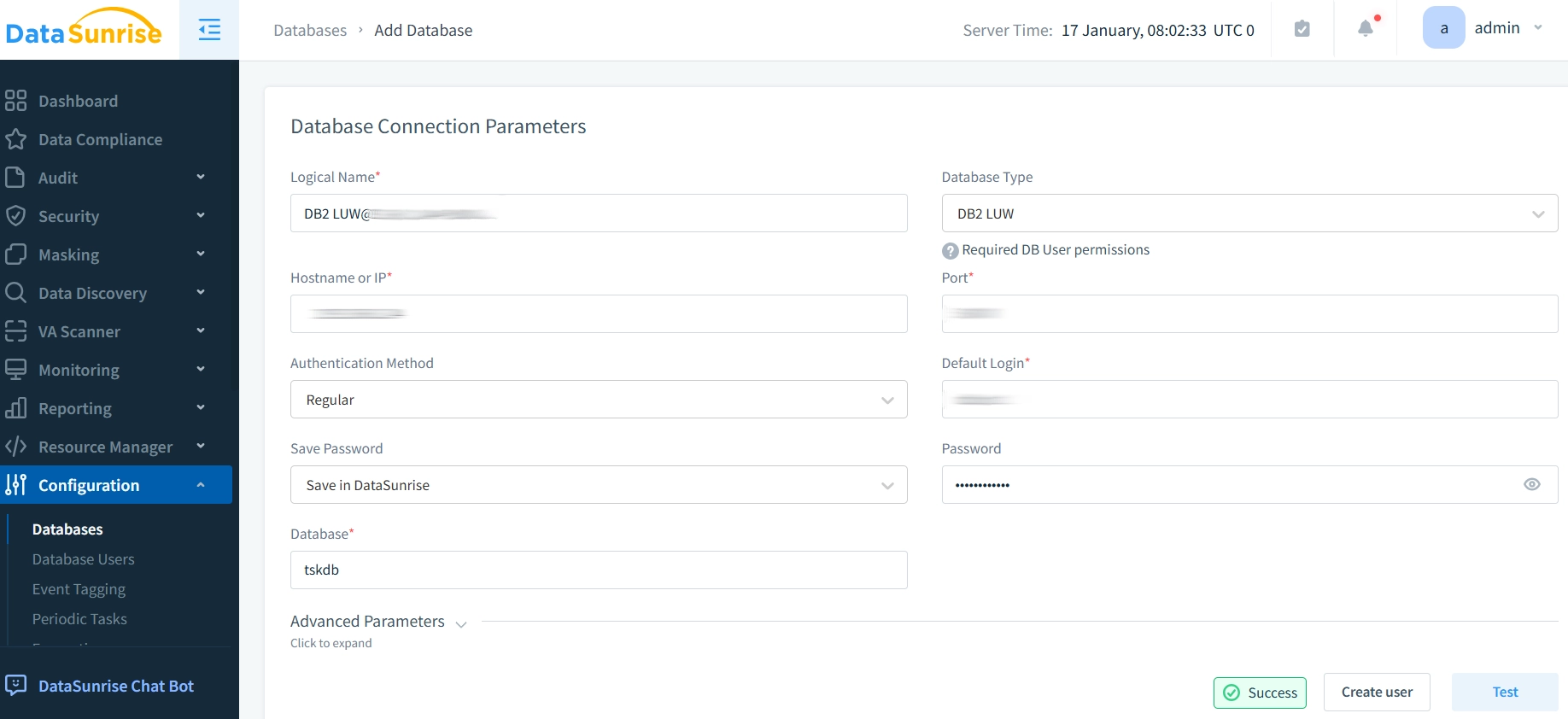

- Installare DataSunrise: Dopo aver installato DataSunrise nel proprio ambiente, accedere all’interfaccia web di DataSunrise.

- Connettersi a IBM DB2: Aggiungere la propria istanza di database IBM DB2 all’interfaccia DataSunrise fornendo i dettagli di connessione necessari (hostname, nome del database, nome utente e password).

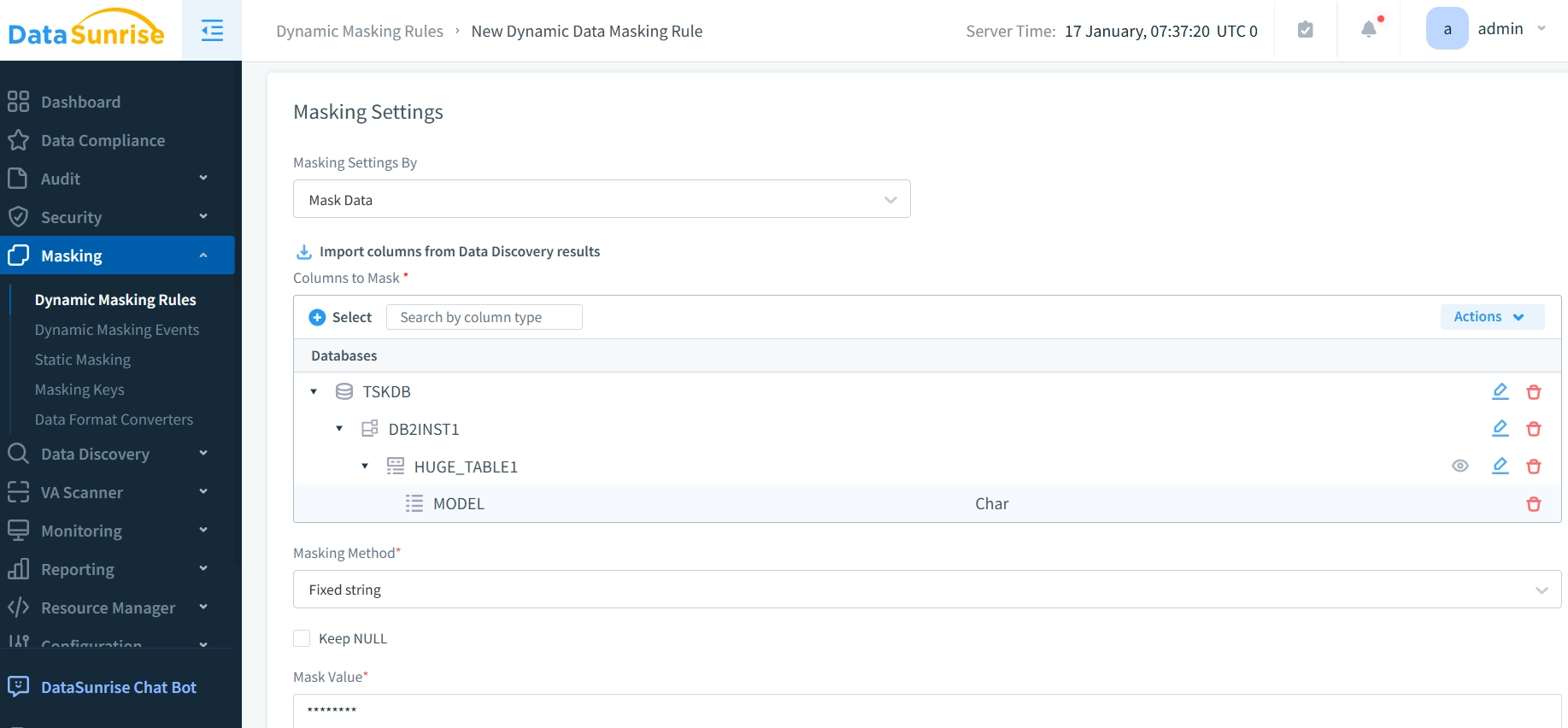

- Definire le Politiche di Mascheramento: Utilizzare l’interfaccia intuitiva per definire le politiche di mascheramento dinamico dei dati per il database IBM DB2. È possibile specificare quali colonne devono essere mascherate e come devono essere mascherate in base ai ruoli degli utenti o ad altri criteri.

- Monitorare e Gestire: Una volta che le regole di mascheramento sono in atto, è possibile monitorare l’accesso al database in tempo reale e garantire la conformità con le normative sulla privacy.

Sfruttando la potente suite di sicurezza di DataSunrise, è possibile ottenere un livello più elevato di controllo sui propri dati sensibili, garantendo sia la sicurezza che la conformità senza interrompere le operazioni.

Migliori Pratiche per il Mascheramento Dinamico dei Dati

Implementare un efficace mascheramento dei dati richiede attenzione a diverse pratiche critiche:

- Revisione e Aggiornamenti Regolari delle Regole La base di un efficace mascheramento dei dati inizia con una valutazione sistematica delle regole di mascheramento. I team di sicurezza devono rivedere periodicamente e aggiornare queste regole per affrontare le minacce emergenti e i requisiti di conformità in evoluzione. Questo garantisce che la tua strategia di mascheramento rimanga robusta e aggiornata con le esigenze di sicurezza in continua evoluzione.

- Implementazione del Controllo degli Accessi Basato sui Ruoli Il controllo degli accessi basato sui ruoli è un pilastro della sicurezza dei dati, determinando precisamente chi può visualizzare i dati sensibili nella loro forma non mascherata. Questo controllo granulare consente alle organizzazioni di mantenere politiche di accesso ai dati rigorose garantendo al contempo l’efficienza operativa.

- Monitoraggio e Analisi Continuativi Proattivamente monitorare i modelli di accesso ai dati mascherati consente una rapida identificazione di potenziali lacune di sicurezza e comportamenti insoliti. Le organizzazioni dovrebbero stabilire protocolli di monitoraggio regolari e configurare allarmi per le attività sospette che potrebbero indicare tentativi di violazione della sicurezza.

- Documentazione Completa Mantenere una documentazione dettagliata di tutte le configurazioni di mascheramento garantisce la coerenza tra gli ambienti del database e semplifica gli sforzi di risoluzione dei problemi. Questa documentazione dovrebbe includere modifiche di configurazione, politiche di accesso e risultati dei test regolari.

- Integrazione di Soluzioni di Terze Parti Mentre le capacità native di IBM DB2 forniscono una protezione robusta, soluzioni specializzate come DataSunrise migliorano significativamente questa base. DataSunrise offre gestione centralizzata, algoritmi di mascheramento avanzati e capacità di integrazione senza soluzione di continuità che completano le funzionalità integrate di DB2.

Conclusione

Il mascheramento dinamico dei dati in IBM DB2 fornisce una protezione essenziale per le informazioni sensibili attraverso funzionalità integrate e strumenti specializzati. Le funzionalità native offrono solide capacità. Tuttavia, soluzioni di terze parti come DataSunrise possono migliorare la tua sicurezza. Offrono algoritmi di mascheramento avanzati, auditing approfondito e funzionalità di monitoraggio in tempo reale. Visita il sito web di DataSunrise oggi stesso per programmare una demo online e scoprire come la nostra avanzata suite di sicurezza può rafforzare la tua strategia di protezione dei dati IBM DB2 mantenendo prestazioni ottimali del database.