Mascheramento Statico dei Dati per Amazon Redshift

Introduzione

L’era digitale è in pieno svolgimento, con il 67% della popolazione mondiale che ora utilizza Internet. Questa adozione diffusa ha catalizzato un cambiamento significativo, spostando innumerevoli processi e servizi online e trasformando il nostro modo di vivere, lavorare e interagire. Le organizzazioni devono bilanciare l’utilità dei dati con la conformità normativa e le preoccupazioni sulla privacy. Una soluzione efficace è il mascheramento statico dei dati per Amazon Redshift. Questa tecnica aiuta a proteggere i dati confidenziali pur mantenendone l’utilità per lo sviluppo e il testing.

Esploriamo come il mascheramento statico dei dati possa aiutare a proteggere il tuo ambiente Amazon Redshift.

Comprendere il Mascheramento Statico dei Dati

Che Cos’è il Mascheramento Statico dei Dati?

Il mascheramento statico dei dati è un processo che crea una copia separata e mascherata dei dati sensibili. Questo approccio garantisce che i dati originali rimangano invariati e fornisce una versione sicura per ambienti non di produzione.

Perché Usare il Mascheramento Statico dei Dati?

- Conformità normativa in linea con

- Riduzione del rischio di violazioni dei dati

- Ambientazioni di sviluppo e test più sicure

- Mantenimento dell’integrità dei dati

Capacità di Amazon Redshift per il Mascheramento Statico dei Dati

Amazon Redshift offre funzioni integrate e funzioni definite dall’utente (UDF) per implementare il mascheramento dei dati. Esaminiamo alcune capacità chiave.

Gli esempi forniti sopra dimostrano tecniche di mascheramento dei dati ma non creano tabelle separate con dati mascherati. Questi metodi sono simili a quelli utilizzati nel mascheramento dinamico nativo. Per creare tabelle permanenti offuscate, fare riferimento alla sezione ‘Implementazione del Mascheramento Statico dei Dati’ di seguito.

Funzioni Integrate

Redshift fornisce diverse funzioni integrate per operazioni di mascheramento di base. Una funzione comunemente usata è REGEXP_REPLACE.

Esempio:

SELECT REGEXP_REPLACE(email, '(.*)@', '****@') AS masked_email FROM users;

Questa query maschera la parte locale dell’indirizzo email, sostituendola con degli asterischi.

Funzioni Definite dall’Utente (UDF)

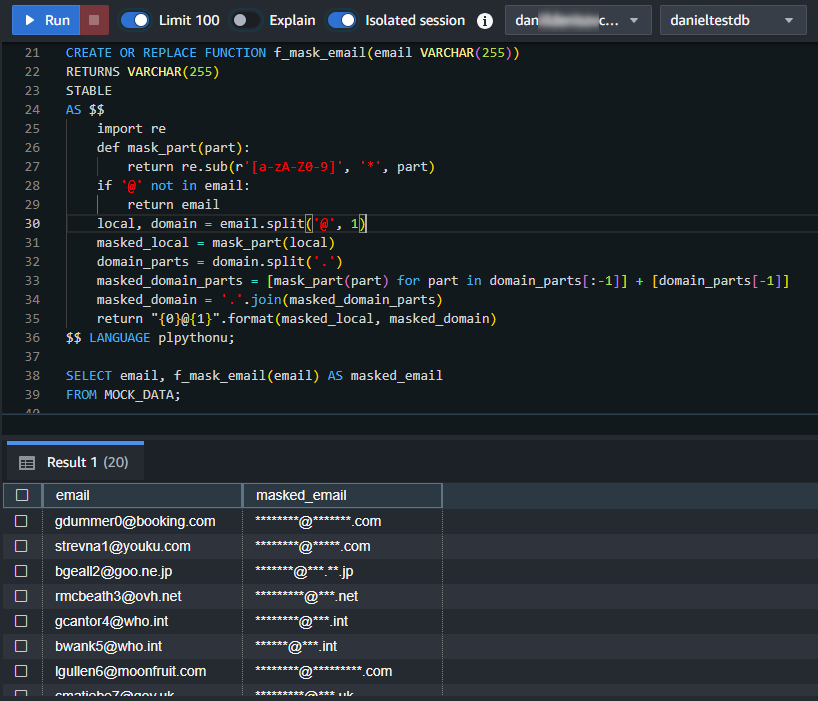

Per esigenze di mascheramento più complesse, Redshift consente di creare UDF usando Python. Ecco un esempio di una UDF che maschera gli indirizzi email:

CREATE OR REPLACE FUNCTION f_mask_email(email VARCHAR(255))

RETURNS VARCHAR(255)

STABLE

AS $$

import re

def mask_part(part):

return re.sub(r'[a-zA-Z0-9]', '*', part)

if '@' not in email:

return email

local, domain = email.split('@', 1)

masked_local = mask_part(local)

domain_parts = domain.split('.')

masked_domain_parts = [mask_part(part) for part in domain_parts[:-1]] + [domain_parts[-1]]

masked_domain = '.'.join(masked_domain_parts)

return "{0}@{1}".format(masked_local, masked_domain)

$$ LANGUAGE plpythonu;Per usare questa funzione:

SELECT email, f_mask_email(email) AS masked_email FROM MOCK_DATA;

Le funzioni Python migliorano notevolmente le capacità di mascheramento e di elaborazione dati di Redshift. Consentono di implementare la crittografia mantenendo il formato e procedure di mascheramento complesse. Con Python, è possibile creare algoritmi di mascheramento personalizzati su misura per le proprie esigenze specifiche.

Implementazione del Mascheramento Statico dei Dati in Redshift

Ora che comprendiamo le basi, vediamo come implementare il mascheramento statico dei dati in Redshift.

Passo 1: Identificare i Dati Sensibili

Per prima cosa, identificare quali colonne contengono informazioni sensibili che richiedono il mascheramento. Queste possono includere:

- Dati di identificazione personale (PII)

- Dati finanziari

- Cartelle cliniche

Passo 2: Creare le Funzioni di Mascheramento

Sviluppare funzioni di mascheramento per ciascun tipo di dato che è necessario proteggere. Abbiamo già visto un esempio per gli indirizzi email.

Passo 3: Creare la Tabella Mascherata

Creare una nuova tabella con i dati mascherati:

CREATE TABLE masked_mock_data AS

SELECT

id,

f_mask_email(email) AS email,

first_name,

last_name

FROM

Mock_data;Passo 4: Verificare i Dati Mascherati

Controllare i risultati per garantire un mascheramento corretto:

SELECT * FROM masked_mock_data;

Mascheramento Statico dei Dati con DataSunrise

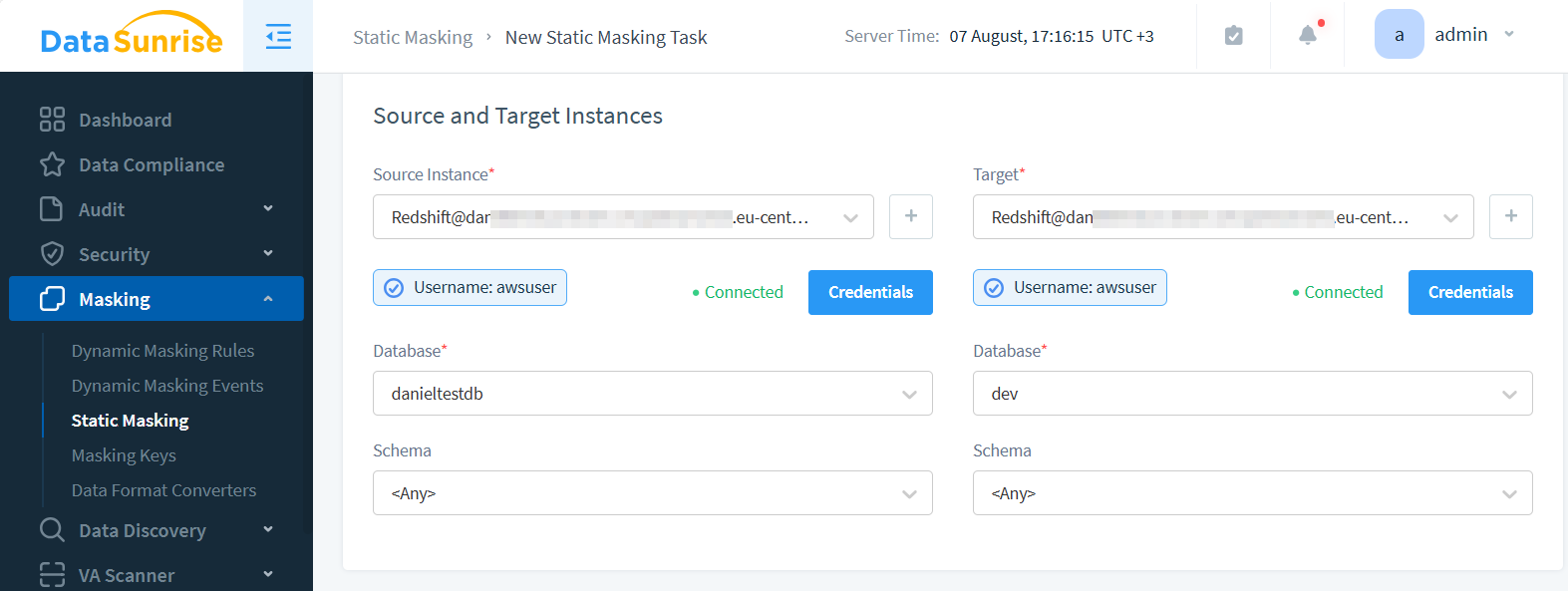

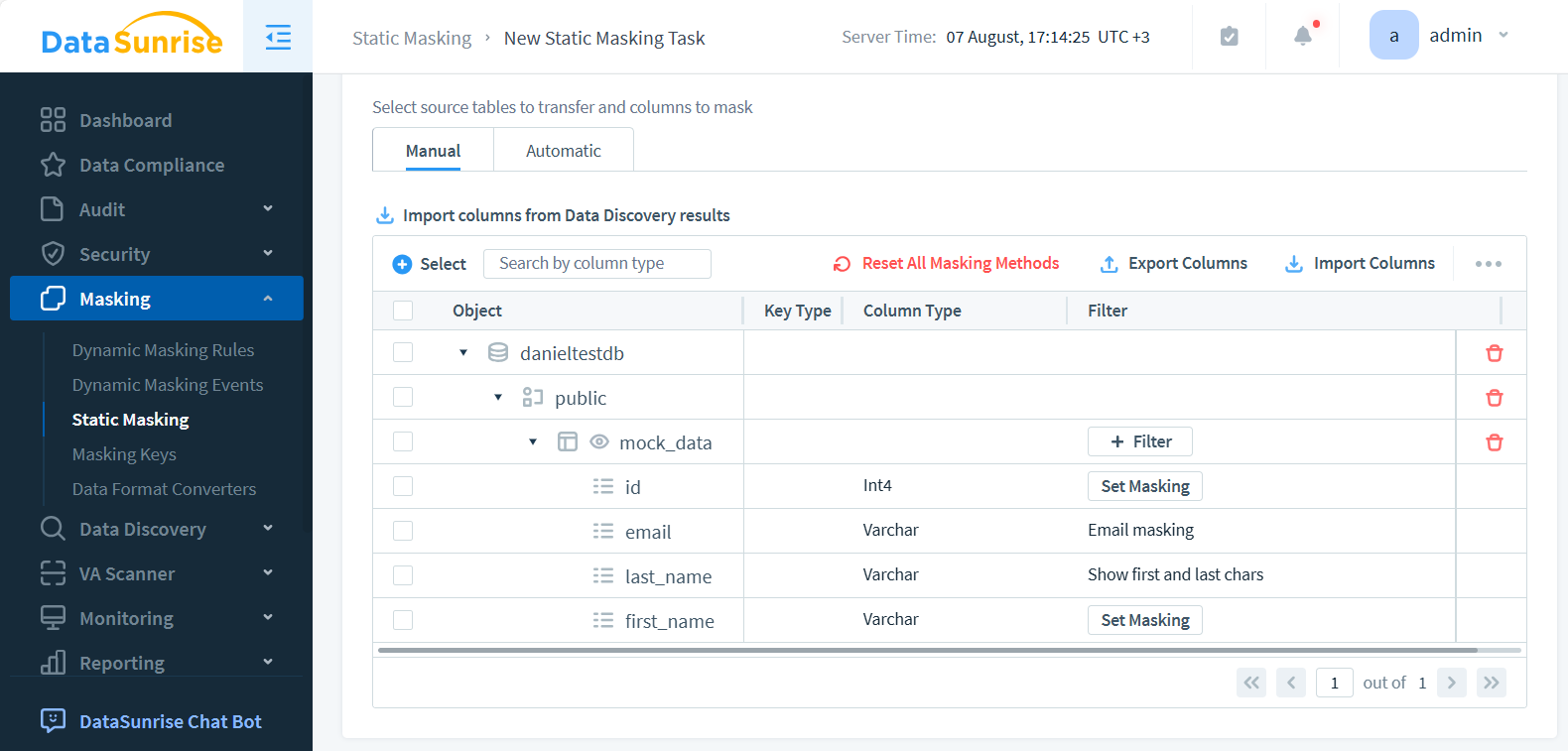

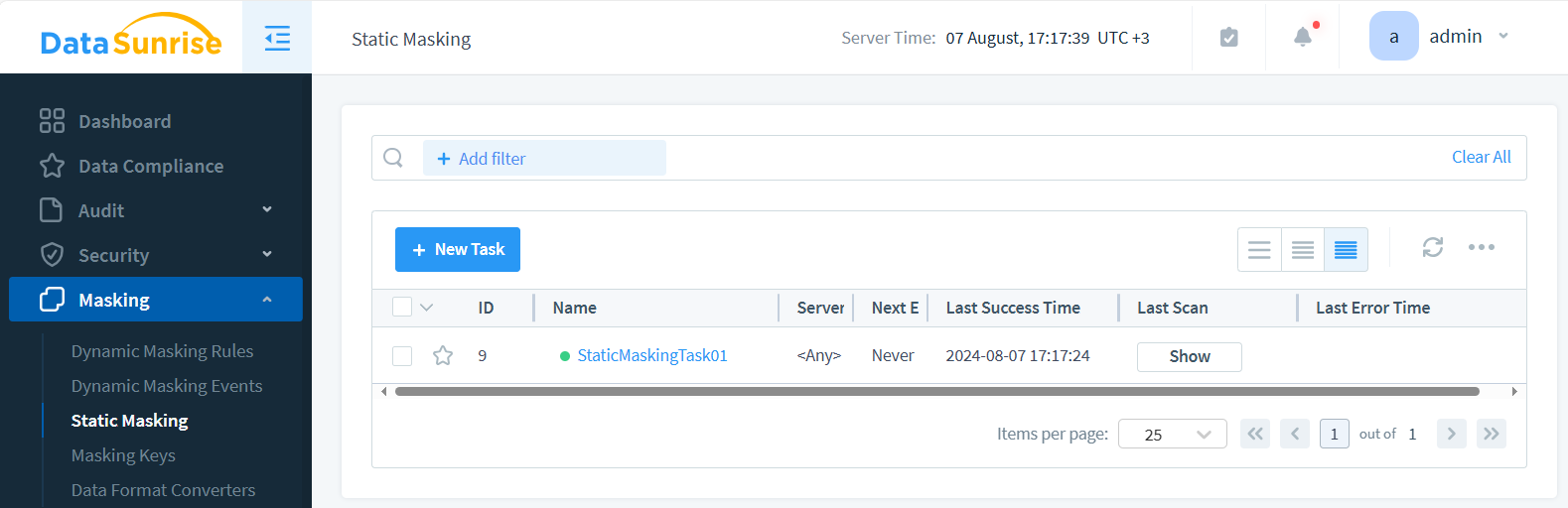

Per utilizzare DataSunrise per il mascheramento statico:

- Configurare la connessione al proprio cluster Redshift

- Creare una maschera di attività nella Web-UI

- Selezionare database di origine e destinazione

- Selezionare gli oggetti di database di destinazione da mascherare

- Salvare e avviare l’attività

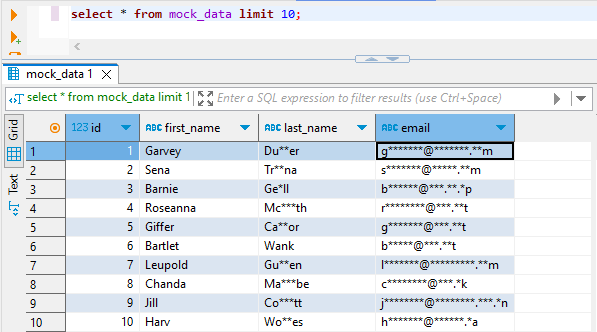

Il risultato nella tabella di destinazione potrebbe essere il seguente (interrogato in DBeaver):

Metodi di Mascheramento di DataSunrise

DataSunrise fornisce una suite completa di tecniche di mascheramento dei dati. Esploriamo alcuni dei metodi più potenti e comunemente usati:

- Encryption Preservando il Formato mantiene intatto il formato originale dei dati mentre li cripta, garantendo che i dati rimangano utilizzabili dopo la criptazione. Ciò significa che i valori criptati sembreranno simili ai dati originali, facilitando il lavoro e l’analisi. Questo è particolarmente utile in situazioni in cui il formato dei dati è importante per l’elaborazione o la visualizzazione.

- Valore a Stringa Fissa è una tecnica utilizzata per sostituire i dati sensibili con una stringa predefinita. Questo può essere utile per mascherare informazioni sensibili come i numeri di carta di credito o i numeri di sicurezza sociale. Sostituendo i dati effettivi con una stringa fissa, le informazioni sensibili sono protette da accessi o visualizzazioni non autorizzate.

- Valore Null è un altro metodo per proteggere i dati sensibili sostituendoli con un valore NULL. Questo metodo elimina le informazioni sensibili dal set di dati, impedendo a chiunque di accedere o recuperare i dati originali. Anche se potrebbe non mantenere il formato dei dati come l’Encryption Preservando il Formato, è efficace nel mantenere le informazioni sensibili sicure.

DataSunrise offre una vasta gamma di metodi di mascheramento, offrendo opzioni flessibili per proteggere i tuoi dati senza sacrificare l’usabilità. Con oltre 20 tecniche distinte disponibili, puoi calibrare la tua strategia di protezione dei dati per soddisfare esigenze specifiche.

Benefici del Mascheramento Statico dei Dati per Amazon Redshift

Implementare il mascheramento statico dei dati in Redshift offre diversi vantaggi:

- Maggiore sicurezza dei dati

- Conformità normativa semplificata

- Riduzione del rischio di esposizione accidentale dei dati

- Miglioramento dei processi di sviluppo e testing

- Mantenimento dell’utilità dei dati

Mascherando i dati sensibili, è possibile condividere le informazioni all’interno della propria organizzazione senza compromettere la sicurezza.

Sfide e Considerazioni

Nonostante i benefici del mascheramento statico dei dati, ci sono alcune sfide da considerare:

- Impatto sulle prestazioni durante il processo di mascheramento

- Mantenimento dell’integrità referenziale nei dati mascherati

- Garantire il mascheramento coerente tra tabelle collegate

- Bilanciamento dell’usabilità dei dati con i requisiti di sicurezza

Affrontare queste sfide richiede una pianificazione e un’implementazione accurate.

Conclusione

Il mascheramento statico dei dati per Amazon Redshift è uno strumento potente per proteggere i dati sensibili. Le organizzazioni possono utilizzare funzioni integrate e personalizzate per creare copie sicure e nascoste dei loro dati, utili per scopi di test e sviluppo.

Ricorda, la protezione dei dati è un processo continuo. Esamina e aggiorna regolarmente le tue strategie di mascheramento per stare al passo con le minacce in evoluzione e i requisiti normativi.

Per coloro che cercano una protezione avanzata e in tempo reale, soluzioni come DataSunrise offrono capacità di mascheramento dei dati. DataSunrise fornisce strumenti di sicurezza per database all’avanguardia e facili da usare, inclusi funzionalità di audit e scoperta dei dati. Per saperne di più su come DataSunrise può migliorare la tua strategia di protezione dei dati, visita il nostro sito web per una demo online.