Regolamenti sulla Conformità dei Dati

Introduzione

Nell’era digitale odierna, i dati sono diventati un bene prezioso per le organizzazioni. Tuttavia, con l’aumento dell’uso dei dati arriva la responsabilità di proteggerli. È qui che i regolamenti sulla conformità dei dati diventano rilevanti. Questo articolo spiega le regole sulla conformità dei dati, perché sono importanti e come proteggono le informazioni sensibili.

Che Cos’è il Regolamento sulla Conformità dei Dati?

I regolamenti sulla conformità dei dati sono regole che le organizzazioni devono seguire per gestire, conservare e proteggere correttamente i dati sensibili. Questi regolamenti mirano a salvaguardare le informazioni personali, mantenere l’integrità dei dati e prevenire l’accesso non autorizzato o l’uso improprio dei dati.

Esempi di regolamenti includono:

- Regolamento Generale sulla Protezione dei Dati (GDPR) nell’Unione Europea

- Health Insurance Portability and Accountability Act (HIPAA) negli Stati Uniti

- Standard di Sicurezza dei Dati per l’Industria delle Carte di Pagamento (PCI DSS) per i dati delle carte di credito

Fonti di Dati Soggette ai Regolamenti sulla Conformità

I regolamenti sulla conformità dei dati si applicano a diverse fonti di dati che le organizzazioni raccolgono, elaborano e conservano. Queste fonti possono includere:

- Dati dei clienti: Informazioni personali raccolte dai clienti, come nomi, indirizzi, indirizzi email e dettagli di pagamento.

- Dati dei dipendenti: Informazioni sensibili relative ai dipendenti, inclusi numeri di previdenza sociale, cartelle cliniche e valutazioni delle prestazioni.

- Dati finanziari: Informazioni finanziarie riservate, come numeri di conto bancario, dettagli delle carte di credito e registrazioni delle transazioni.

- Dati medici: Informazioni sanitarie protette (PHI) raccolte da fornitori di assistenza sanitaria e compagnie di assicurazione.

Le organizzazioni devono assicurare che gestiscano e proteggano queste fonti di dati in conformità con i relativi regolamenti sulla conformità dei dati.

Aspetti di Sicurezza dei Regolamenti sulla Conformità dei Dati

La sicurezza dei dati è un componente critico dei regolamenti sulla conformità dei dati. Questi regolamenti delineano misure di sicurezza specifiche che le organizzazioni devono implementare per proteggere i dati sensibili da accessi non autorizzati, violazioni e usi impropri. Alcuni aspetti chiave della sicurezza includono:

- Controlli degli accessi: Implementare controlli degli accessi rigorosi per assicurare che solo il personale autorizzato possa accedere ai dati sensibili.

- Crittografia: Criptare i dati sia a riposo che in transito per proteggerli da intercettazioni e accessi non autorizzati.

- Backup e ripristino dei dati: Effettuare regolarmente il backup dei dati e avere un solid piano di ripristino in caso di disastro per assicurare la continuità operativa.

- Audit della sicurezza: Condurre regolarmente audit della sicurezza per identificare le vulnerabilità e valutare l’efficacia delle misure di sicurezza.

Seguendo queste regole di sicurezza, le organizzazioni dimostrano di seguire le leggi sui dati e guadagnano fiducia da clienti e stakeholder.

Esempi di Regolamenti sulla Conformità dei Dati in Azione

Diamo un’occhiata ad alcuni esempi per capire come funzionano i regolamenti nella pratica:

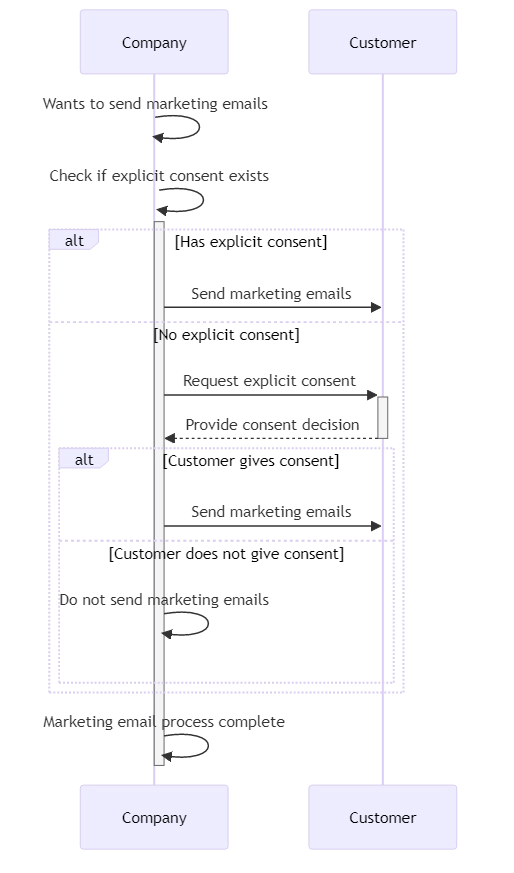

Esempio 1: GDPR Consenso e Eliminazione dei Dati

In base al GDPR, le organizzazioni devono ottenere il consenso esplicito dagli individui prima di raccogliere ed elaborare i loro dati personali. Supponiamo che un’azienda voglia inviare email di marketing ai propri clienti.

Prima di farlo, devono:

- Spiegare chiaramente lo scopo della raccolta degli indirizzi email.

- Ottenere il consenso esplicito dai clienti per inviare loro comunicazioni di marketing.

- Fornire un metodo semplice per i clienti per ritirare il loro consenso e annullare l’iscrizione alle email.

Se un cliente desidera che i suoi dati personali siano eliminati, l’azienda deve farlo entro un periodo di tempo ragionevole.

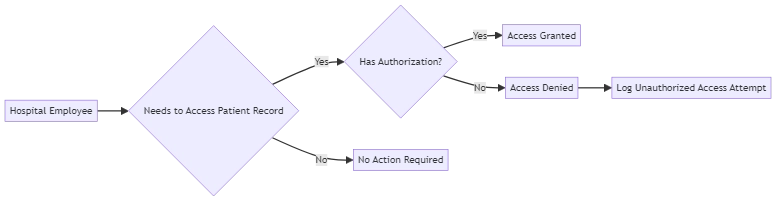

Esempio 2: HIPAA e Registri di Accesso ai Dati

HIPAA richiede alle organizzazioni sanitarie di mantenere dettagliati registri di accesso per informazioni sanitarie elettroniche protette (ePHI).

Questi registri devono registrare:

- Chi ha avuto accesso alle ePHI

- Quando si è verificato l’accesso

- Quali azioni sono state eseguite (ad esempio, visualizzazione, modifica o cancellazione dei dati).

Le organizzazioni sanitarie devono disporre di buoni sistemi di registrazione per controllare regolarmente eventuali attività sospette o tentativi di accessi non autorizzati.

Conclusione

I regolamenti sulla conformità dei dati svolgono un ruolo cruciale nella protezione delle informazioni sensibili e nell’assicurare l’uso responsabile dei dati. Le organizzazioni possono proteggere i loro dati e mantenere la fiducia seguendo i regolamenti e implementando misure di sicurezza.

La conformità dei dati è un processo continuo. Le organizzazioni devono rimanere aggiornate con nuove regole e best practice per rimanere conformi. Collaborare con un affidabile fornitore di soluzioni di gestione dei dati, come DataSunrise, può semplificare notevolmente il percorso di conformità.

DataSunrise offre strumenti eccezionali e flessibili per la sicurezza dei dati, le regole di audit, il mascheramento e la conformità. Contatta il nostro team per una demo online per vedere come DataSunrise può aiutare la tua organizzazione con i regolamenti sulla conformità dei dati.

Investire nella conformità dei dati è importante per dimostrare ai clienti che le loro informazioni sono al sicuro e guadagnare la loro fiducia.