Sicurezza nel Cloud

Sommario:

- Navigare le Sfide nella Sicurezza del Cloud

- Responsabilità Condivise: Garantire la Sicurezza del Cloud

- Approcci Innovativi alla Sicurezza del Cloud

- DataSunrise: Migliorare la Sicurezza del Cloud

- Proteggere i Dati in Transito

- Garantire la Crittografia: Chiavi SSL per Connessioni Frontend e Backend

- Esplorare gli Algoritmi SSL: Migliorare le Misure di Sicurezza

- Conclusione

Navigare le Sfide nella Sicurezza del Cloud

Immagini uno scenario in cui ogni pezzo di dati che Lei memorizza o condivide online è vulnerabile all’accesso non autorizzato e all’uso improprio potenziale. Nell’era digitale odierna dominata dai sistemi cloud, questo scenario non è solo una possibilità, ma una vera e propria preoccupazione. Il cloud computing offre enormi benefici in termini di convenienza e connettività, ma comporta anche sfide significative in termini di sicurezza.

Proteggere i sistemi basati sul cloud significa proteggere i dati in transito e a riposo. La crittografia è fondamentale per prevenire l’accesso non autorizzato durante la comunicazione e la memorizzazione. Tuttavia, con la crescita dell’adozione del cloud, la gestione della sicurezza diventa più complessa. Le minacce si evolvono rapidamente, spingendo i fornitori e gli utenti a rimanere vigili e a rafforzare le difese.

La sicurezza nel cloud coinvolge varie politiche, tecnologie e controlli. È una responsabilità condivisa tra fornitori e utenti mantenere l’integrità, la riservatezza e la disponibilità dei dati. Gli amministratori di database devono continuamente esercitare sforzi per affrontare nuove vulnerabilità e minacce emergenti.

Gli enti regolatori hanno introdotto e rivisto molti standard negli ultimi anni per adattarsi al mercato in evoluzione e stabilire nuovi quadri normativi. Tuttavia, è necessario assicurarsi che il servizio utilizzato sia conforme alle normative. Ancora più importante, i clienti conservano la responsabilità della memorizzazione dei dati in infrastrutture basate sul cloud. DataSunrise fornisce strumenti per migliorare la sicurezza dei dati in tali casi.

Responsabilità Condivise: Garantire la Sicurezza del Cloud

Responsabilità condivisa nel cloud computing è cruciale man mano che i servizi cloud guadagnano popolarità. Chiarisce gli obblighi di sicurezza tra fornitori e utenti. I fornitori mettono in sicurezza l’infrastruttura, mentre gli utenti proteggono i dati, le applicazioni e i controlli di accesso. Questo approccio collaborativo garantisce una sicurezza completa a tutti i livelli dei servizi cloud, adattandosi alle minacce e alle normative in evoluzione.

Questo elenco include le piattaforme cloud generali più famose che offrono archiviazione dati:

Microsoft Azure (Shared Responsibility nel cloud)

Amazon Web Services (Shared Responsibility Model)

Google Cloud (Shared Responsibilities and Shared Fate su Google Cloud)

IBM Cloud (Shared Responsibilities per l’Uso dei Prodotti IBM Cloud)

Oracle Cloud Infrastructure (iaas, saas)

Digital Ocean (Shared Responsibility Model)

Alibaba Cloud (Shared Security Responsibility Model)

Ognuna di queste piattaforme fornisce una varietà di servizi, inclusi opzioni di archiviazione dati per aziende di tutte le dimensioni. Offrono soluzioni sia di Infrastructure as a Service (IaaS) che di Platform as a Service (PaaS), con una gamma di modelli di prezzo, inclusi livelli gratuiti e crediti per nuovi utenti. Per descrizioni specifiche delle responsabilità condivise, è possibile visitare i loro siti web ufficiali. L’elenco sopra fornisce i collegamenti.

Approcci Innovativi alla Sicurezza del Cloud

A volte, i servizi dati offrono una responsabilità condivisa migliorata, come nel caso di Snowflake. Questa piattaforma utilizza principali piattaforme cloud generali alla base, operando sul concetto di piattaforma. La gestione limitata dell’infrastruttura aumenta la responsabilità di Snowflake nella manutenzione della sicurezza. AWS, Azure e Google Cloud sono piattaforme popolari. Offrono soluzioni IaaS e PaaS, dando agli utenti più controllo sulla loro infrastruttura virtuale e sulle applicazioni. Di conseguenza, gli utenti su queste piattaforme godono di maggiore autonomia, ma anche di maggiori responsabilità nella configurazione e nella sicurezza dei loro ambienti, incluse la gestione dei controlli di accesso, la sicurezza della rete e la crittografia dei dati.

Comprendere il Modello di Responsabilità Condivisa di Snowflake

Alcuni fornitori di servizi non costruiscono la propria infrastruttura cloud. Invece, si affidano ai modelli di sicurezza delle piattaforme cloud generali. Ad esempio, Neo4j opera su Google Cloud e Amazon Web Services. Questo significa essenzialmente che servizi come Neo4j Aura si affidano alla responsabilità condivisa di Google Cloud e Amazon Web Services.

Sicurezza dei Dati Cloud per Applicazioni Basate su Grafi | Sicurezza nel Cloud Neo4j

Il concetto di responsabilità condivisa si estende ai sottosistemi o servizi cloud come Athena (per il querying S3 con SQL) e Lambda (per l’esecuzione di codice in risposta a trigger). Con Lambda, è cruciale proteggere il codice dalle vulnerabilità e gestire meticolosamente le autorizzazioni delle funzioni. L’utente ha responsabilità chiave nel controllo dell’accesso ai dati di query per Athena e nella sicurezza dei bucket S3 dove i dati sono memorizzati e consultati.

I prodotti specifici basati su cloud possono avere un modello di responsabilità condivisa più preciso senza la necessità di una matrice contenente tutte le varianti di IaaS, PaaS e SaaS. Ad esempio, VMware Cloud su AWS implementa un modello di responsabilità condivisa in una tabella singola. Vale la pena notare la regola comune: quanto più limitata è la funzionalità e quanto più specifica è la soluzione basata sul cloud, tanto minore è la responsabilità che ricade sull’utente.

DataSunrise: Migliorare la Sicurezza del Cloud

DataSunrise aiuta a proteggere i dati mentre si lavora con provider di SaaS, IaaS e PaaS in diversi modi:

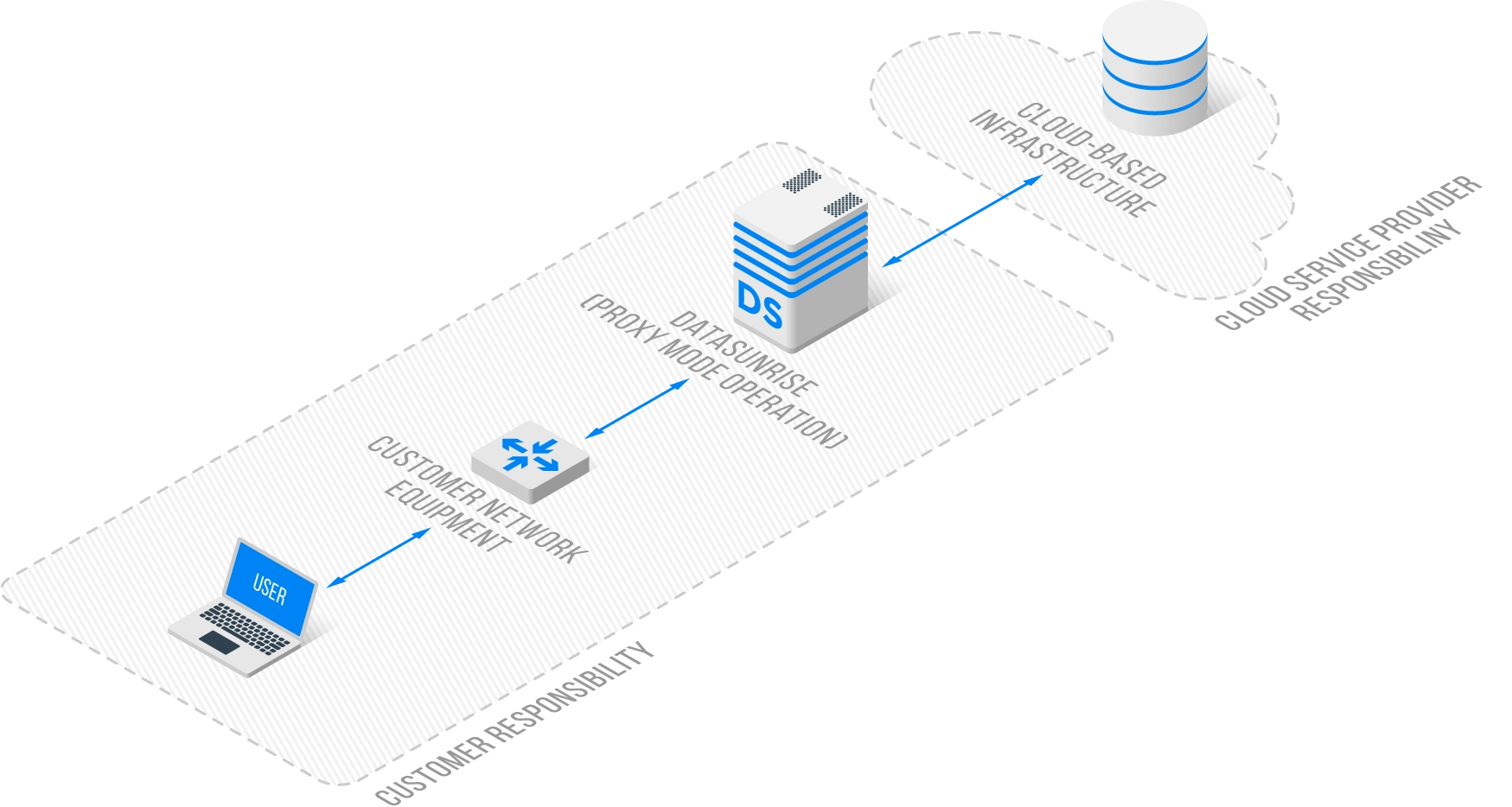

Protezione dei Dati e Firewall: DataSunrise funziona come un proxy tra utenti e server, garantendo l’integrità e la riservatezza dei dati proteggendo sia dalle minacce interne che esterne threats.

Auditing Continuo: Esegue una revisione continua delle attività nel database, che è cruciale per investigare potenziali fughe di dati e garantire che tutti gli accessi e le azioni siano monitorati.

Mascheramento Dinamico dei Dati: DataSunrise offre il mascheramento dinamico dei dati, che oscura i dati sensibili in tempo reale, garantendo che gli utenti non autorizzati non possano visualizzare informazioni sensibili anche se hanno accesso al database.

Monitoraggio 24/7 del Comportamento Sospetto: Il sistema fornisce monitoraggio continuo delle attività del database, garantendo che qualsiasi comportamento sospetto sia rilevato e possa essere risposto immediatamente.

Conformità dei Dati: DataSunrise aiuta le organizzazioni a conformarsi a vari standard normativi come PCI-DSS, SOX e HIPAA, che sono essenziali per mantenere la sicurezza e la privacy dei dati.

Distribuzione Non Intrusiva: Le soluzioni fornite da DataSunrise possono essere aggiunte alle architetture, ai database o alle applicazioni esistenti senza richiedere cambiamenti significativi, permettendo una integrazione senza problemi delle misure di sicurezza. DataSunrise è sicuro per il database esistente in uno dei tre possibili Modalità di Funzionamento (Sniffer, Proxy e Audit).

Allerte in Tempo Reale per Minacce e Abbonati: Fornisce alert in tempo reale per minacce come SQL injections, tentativi di accesso non autorizzati, DDOS e attacchi di forza bruta.

Autenticazione: Questa funzione aggiunge ulteriori livelli di sicurezza verificando le identità degli utenti. L’autenticazione insieme al supporto TLS garantisce la sicurezza dei dati mentre attraversa le parti dell’interfaccia dell’architettura o quando viene trasferito su Internet.

Ovviamente, la maggior parte delle caratteristiche sopra elencate sono comuni a qualsiasi database, che sia basato sul cloud o meno. Le specifiche dell’infrastruttura cloud risiedono nell’accesso remoto e nella memorizzazione remota. Le domande chiave sono le seguenti: I miei dati sono memorizzati in modo sicuro? I miei dati sono trasmessi in modo sicuro?

Proteggere i Dati in Transito

Le soluzioni basate sul cloud hanno bisogno di protezione dei dati durante il transito. Questo significa crittografare le informazioni sensibili per prevenire intercettazioni e garantire riservatezza e integrità. Questa protezione è cruciale per la conformità alle normative sulla privacy dei dati e per costruire fiducia con i clienti che si aspettano una gestione sicura dei loro dati. Inoltre, proteggere i dati in transito aiuta a prevenire potenziali violazioni dei dati e attacchi informatici, che possono avere gravi conseguenze finanziarie e reputazionali per le organizzazioni.

DataSunrise garantisce la crittografia dei dati in movimento tra il client e il server, fornendo un canale sicuro per la trasmissione dei dati e prevenendo accessi non autorizzati o intercettazioni.

Garantire la Crittografia: Chiavi SSL per Connessioni Frontend e Backend

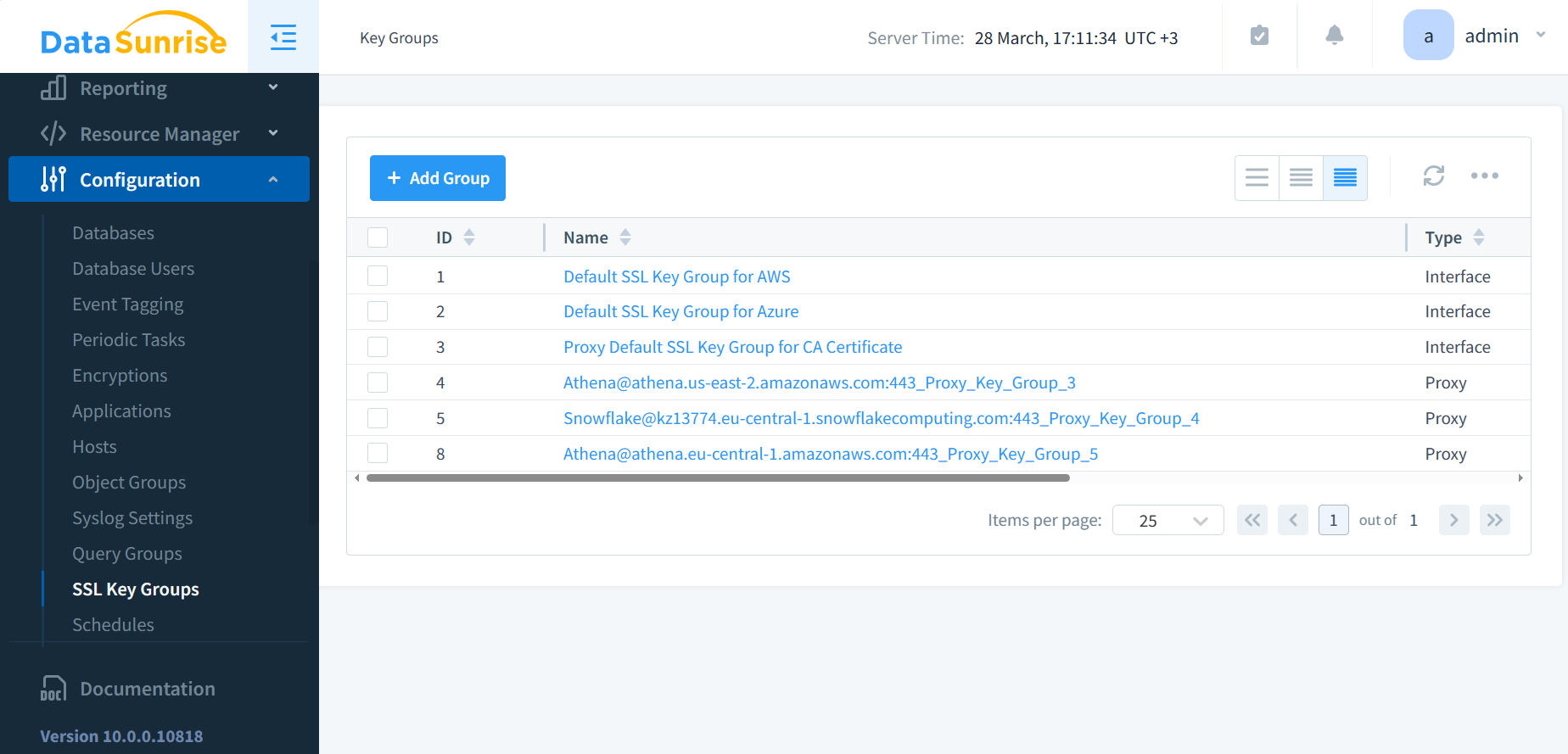

DataSunrise utilizza Gruppi di Chiavi SSL per memorizzare certificati SSL e chiavi private. I gruppi contengono anche altri parametri per gestire le connessioni SSL. Questo permette a DataSunrise di trattare tutti gli elementi del gruppo come un’unità singola. I Gruppi di Chiavi SSL facilitano la gestione delle chiavi di crittografia e dei certificati. Garantiscono una comunicazione sicura tra client e database.

Figura 1: Gruppi di Chiavi SSL. DataSunrise migliora la sicurezza del cloud proteggendo i dati in transito. Quando Lei crea delle istanze di database nella configurazione di DataSunrise, gli utenti hanno l’opzione di creare nuove chiavi SSL o riutilizzare quelle esistenti per la comunicazione con nuovi proxy per quelle Istanze.

I due tipi di chiavi, Interfaccia e Proxy, servono a scopi diversi all’interno del framework di sicurezza di DataSunrise:

Chiave di Interfaccia: Questa chiave è per un’interfaccia di rete specifica all’interno di DataSunrise. Lei la utilizza per identificare e gestire le configurazioni dell’interfaccia di rete che DataSunrise utilizza per comunicare con le istanze del database. La chiave di interfaccia garantisce che le impostazioni di rete corrette siano applicate quando DataSunrise interagisce con il database, il che può includere indirizzi IP, porte e altri parametri di rete.

Chiave di Proxy: La chiave di proxy è per la funzionalità di proxy di DataSunrise, che agisce come intermediario tra il client e il database. Questa chiave garantisce che il proxy possa gestire e ispezionare in modo sicuro il traffico del database, applicando regole di sicurezza, auditing e potenzialmente modificando le query.

Avere chiavi separate per interfacce e proxy permette a DataSunrise di gestire distintamente le interfacce di rete e le istanze proxy, fornendo un controllo granulare sugli aspetti diversi della gestione del traffico del database e della sicurezza.

Esplorare gli Algoritmi SSL: Migliorare le Misure di Sicurezza

I Gruppi di Chiavi SSL per chiavi proxy includono i campi ‘Parametri Diffie Hellman’ e ‘Parametri Elliptic Curve Diffie Hellman’. Questi campi supportano diversi tipi di algoritmi di crittografia che i clienti connettendosi al proxy possono utilizzare. Diffie-Hellman (DH) e Elliptic Curve Diffie-Hellman (ECDH) sono protocolli di scambio di chiavi che consentono una comunicazione sicura su una rete pubblica. Consentono la cre

Successivo