Security Testing: Implementazione e Migliori Pratiche

Proteggere i Suoi sistemi, applicazioni e dati nell’era digitale è cruciale. Le minacce informatiche stanno diventando sempre più sofisticate. Mantenere le Sue informazioni sicure è essenziale. Qui entra in gioco il security testing.

Identificando proattivamente vulnerabilità e debolezze, il security testing aiuta le organizzazioni a fortificare le proprie difese contro potenziali attacchi. Questo articolo discuterà le basi del testing, i diversi tipi e suggerimenti per un’implementazione di successo.

Che Cos’è il Security Testing?

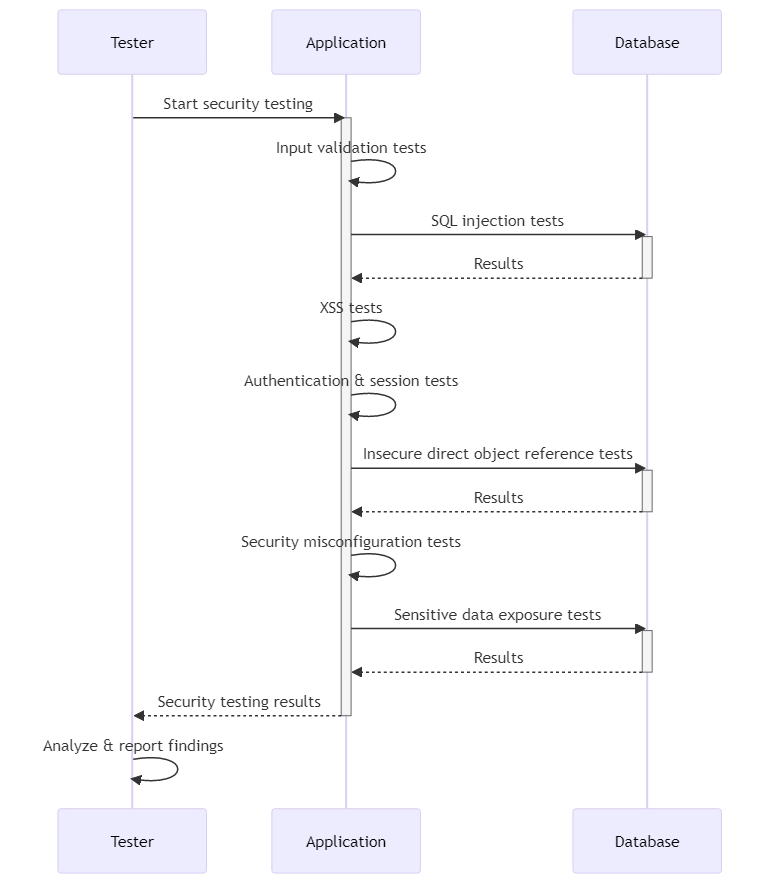

Il security testing verifica quanto sicura sia un’applicazione, un sistema o una rete, simulando attacchi reali. L’obiettivo principale del testing è scoprire vulnerabilità, valutare l’impatto potenziale di quelle vulnerabilità e fornire raccomandazioni per la loro risoluzione.

Le organizzazioni possono identificare e affrontare proattivamente i difetti di sicurezza prima che i malintenzionati li sfruttino, conducendo test approfonditi.

Tipi di Security Testing

Il security testing comprende una vasta gamma di tecniche e metodologie. Esploriamo alcuni dei tipi comuni di testing:

1. Vulnerability Scanning

La scansione delle vulnerabilità prevede l’uso di strumenti automatizzati per esaminare sistemi e applicazioni alla ricerca di vulnerabilità note. Questi strumenti cercano problemi di sicurezza nel sistema e creano un rapporto di qualsiasi debolezza rilevata.

La scansione delle vulnerabilità è un modo efficiente per identificare rapidamente le potenziali debolezze. Usare Nessus per controllare un sito web per problemi di sicurezza comuni come SQL injection o cross-site scripting (XSS).

2. Penetration Testing

Il penetration testing, chiamato anche ethical hacking, imita attacchi reali per valutare quanto bene funzionino le misure di sicurezza di un’organizzazione. I tester usano una combinazione di strumenti automatizzati e tecniche manuali per tentare di violare le difese del sistema. Il team mira a identificare vulnerabilità che gli attaccanti potrebbero sfruttare e offrire raccomandazioni per la loro risoluzione.

Testare la rete di un’azienda per trovare password deboli, problemi di firewall o sistemi obsoleti che gli hacker potrebbero utilizzare per accedere.

3. Web Application Testing

Le applicazioni web sono un bersaglio comune per gli attacchi informatici a causa del loro ampio utilizzo e del potenziale per sfruttare vulnerabilità. Il testing si concentra sull’identificazione di vulnerabilità specifiche per le applicazioni basate sul web, come SQL injection, cross-site scripting (XSS) e autenticazione non sicura.

Testare la funzionalità di login di un’applicazione web per garantire che convalidi correttamente l’input dell’utente e prevenga l’accesso non autorizzato.

4. Mobile Application Testing

Con l’aumento della popolarità dei dispositivi mobili, garantire la sicurezza delle applicazioni mobili è cruciale. Il testing delle applicazioni mobili implica la valutazione della sicurezza delle app mobili, incluse le loro pratiche di archiviazione dei dati, protocolli di comunicazione e meccanismi di autenticazione.

Controllare un’app di mobile banking per garantire che mantenga i dati degli utenti al sicuro e protetti sul dispositivo.

5. API Testing

Le Application Programming Interfaces (API) sono diventate una componente critica dello sviluppo software moderno. Il testing delle API si concentra sulla valutazione della sicurezza delle API, incluse l’autenticazione, l’autorizzazione e la convalida dell’input.

Testare un endpoint API per assicurarsi che convalidi e sanitizzi correttamente l’input dell’utente per prevenire attacchi di injection.

Migliori Pratiche per il Security Testing

Per garantire un efficace security testing, consideri le seguenti migliori pratiche:

- Adottare un approccio basato sul rischio: dare priorità al testing delle risorse più critiche e pensare a come le vulnerabilità potrebbero influenzarle.

- Usare sia testing manuale che automatizzato: gli strumenti automatizzati trovano rapidamente i problemi di base, ma le vulnerabilità complesse richiedono il testing manuale.

- Eseguire test regolari: il testing non dovrebbe essere un’attività una tantum. Condurre valutazioni regolari per garantire la continua sicurezza dei Suoi sistemi e applicazioni.

- Rimanere aggiornati sui rischi di sicurezza e adattare le strategie di testing per rimanere informati sulle minacce più recenti.

- Lavorare con il team di sviluppo per integrare la sicurezza durante tutto il processo di sviluppo software.

Conclusione

Il security testing è una componente vitale della strategia di cybersecurity di qualsiasi organizzazione. Identificando e affrontando proattivamente le vulnerabilità, le organizzazioni possono ridurre significativamente il rischio di attacchi informatici e proteggere le loro risorse critiche.

Scoprire diversi tipi di testing e migliori pratiche per stabilire un programma di testing robusto. Questo programma aiuterà a salvaguardare il Suo ambiente digitale.

DataSunrise fornisce strumenti facili da usare per la sicurezza del database, la scoperta dei dati e la conformità per aiutare le organizzazioni a proteggere efficacemente i loro dati sensibili. Partecipi a DataSunrise per una demo online per vedere come le nostre soluzioni possono migliorare la sicurezza e aiutare con la conformità.