Tracce di Audit: Garantire la Sicurezza dei Dati e la Conformità

Introduzione

Le violazioni dei dati spesso derivano da errori umani involontari. Infatti, studi mostrano che oltre due terzi delle violazioni dei dati coinvolgono azioni non malevole da parte degli interni. Questo mette in luce il rischio di esposizione accidentale dei dati e sottolinea la necessità critica di strategie robuste di protezione dei dati. Implementare tracce di audit complete è una componente chiave di tali strategie, aiutando le organizzazioni a monitorare e proteggere in modo più efficace informazioni sensibili.

Che Cos’è una Traccia di Audit?

Una traccia di audit è un record cronologico delle attività del sistema. Rileva chi ha accesso al database, quali azioni ha eseguito e quando queste azioni sono avvenute. Questo log dettagliato serve come uno strumento potente per:

- Rilevare accessi non autorizzati

- Tracciare modifiche ai dati

- Indagare su incidenti di sicurezza

- Garantire la conformità alle normative

Le tracce di audit svolgono un ruolo cruciale nel mantenere l’integrità e la sicurezza dei tuoi sistemi di database.

Approcci alle Tracce di Audit del Database

Ci sono due principali approcci per implementare le tracce di audit nei database:

Strumenti Nativi

Molti sistemi di gestione del database (DBMS) offrono funzionalità di audit integrate. Questi strumenti nativi forniscono un modo semplice per abilitare le funzioni di audit di base. Ad esempio, Oracle ha la sua funzionalità Audit Trail, mentre Microsoft SQL Server include SQL Server Audit.

Strumenti di Terze Parti

Le soluzioni di audit trail di terze parti, come DataSunrise, offrono funzionalità avanzate e gestione centralizzata. Questi strumenti spesso forniscono:

- Controlli di sicurezza migliorati

- Compatibilità cross-platform

- Opzioni di reportistica personalizzabili

- Capacità di allerta in tempo reale

Esempio: Traccia di Audit con pgAudit in PostgreSQL

Per visualizzare il log di PgAudit, puoi usare il comando ‘cat’ come segue (ulteriori dettagli qui):

cat /var/log/postgresql/postgresql-16-main.log | more

Vediamo un breve esempio di come potrebbe apparire una traccia di audit utilizzando l’estensione pgAudit in PostgreSQL:

2024-09-17 10:15:23 UTC,AUDIT,SESSION,1,1,READ,SELECT,TABLE,public.users,,,SELECT * FROM users WHERE id = 123;

Questo ingresso di log mostra:

- Data e ora

- Tipo di audit

- ID di sessione e utente

- Tipo di operazione (READ)

- Tipo di istruzione SQL (SELECT)

- Tipo di oggetto (TABLE)

- Schema e nome della tabella

- La query SQL effettivamente eseguita

Le funzionalità di audit native spesso sono carenti di funzionalità avanzate. Anche se forniscono il logging di base, tipicamente mancano di tagging dei dati, analitiche integrate e applicazione automatica delle regole. Trasformare i file di log raw, come l’esempio mostrato in precedenza, in informazioni utilizzabili richiede un notevole sforzo aggiuntivo e processi.

Creare un’Istanza DataSunrise per Tracce di Audit

Supponendo che DataSunrise sia già installato, ecco come creare un’istanza e visualizzare una traccia di audit:

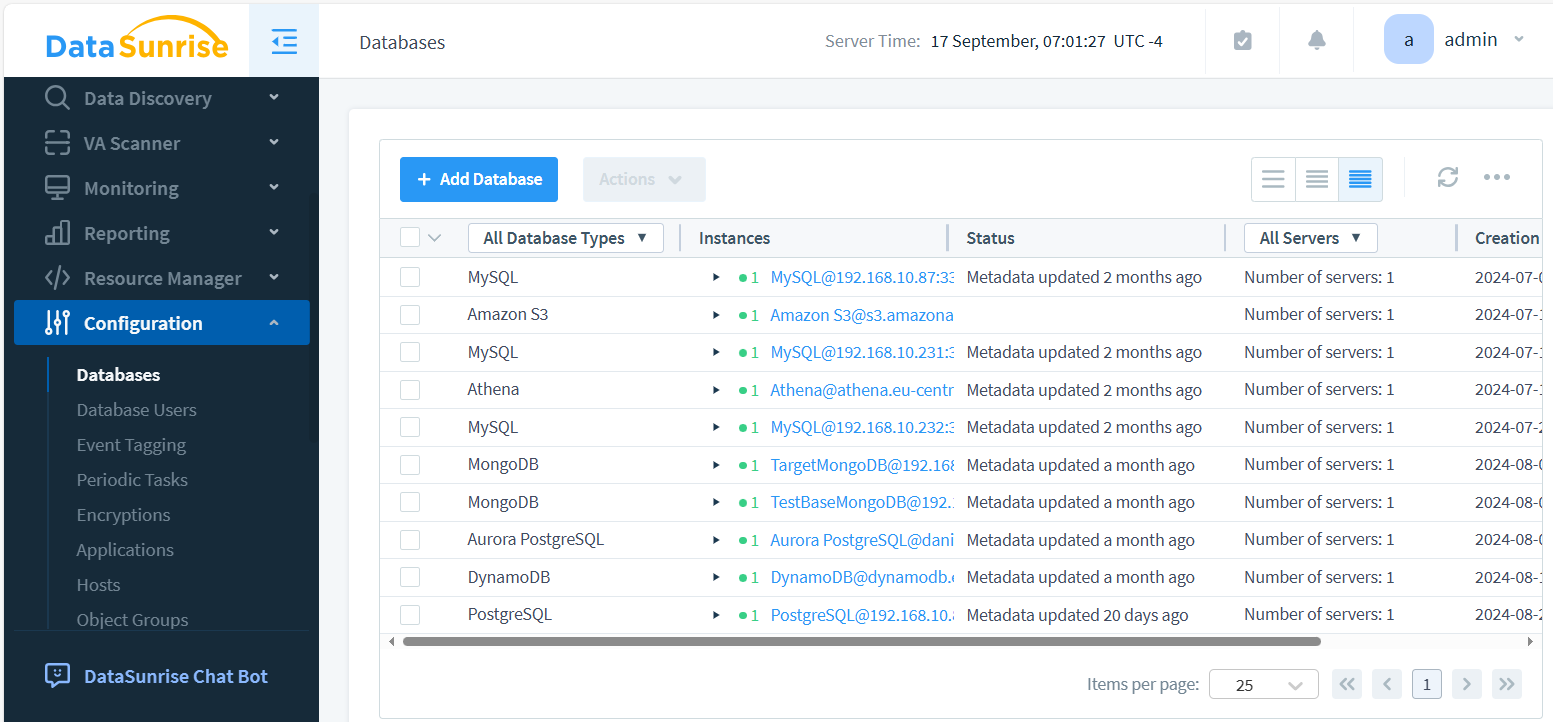

- Accedi all’interfaccia web di DataSunrise

- Vai su “Istanze” e clicca su “+ Aggiungi Nuova Istanza”

- Configura i dettagli della connessione per il tuo database. DataSunrise consolida tutte le connessioni al database in un unico luogo.

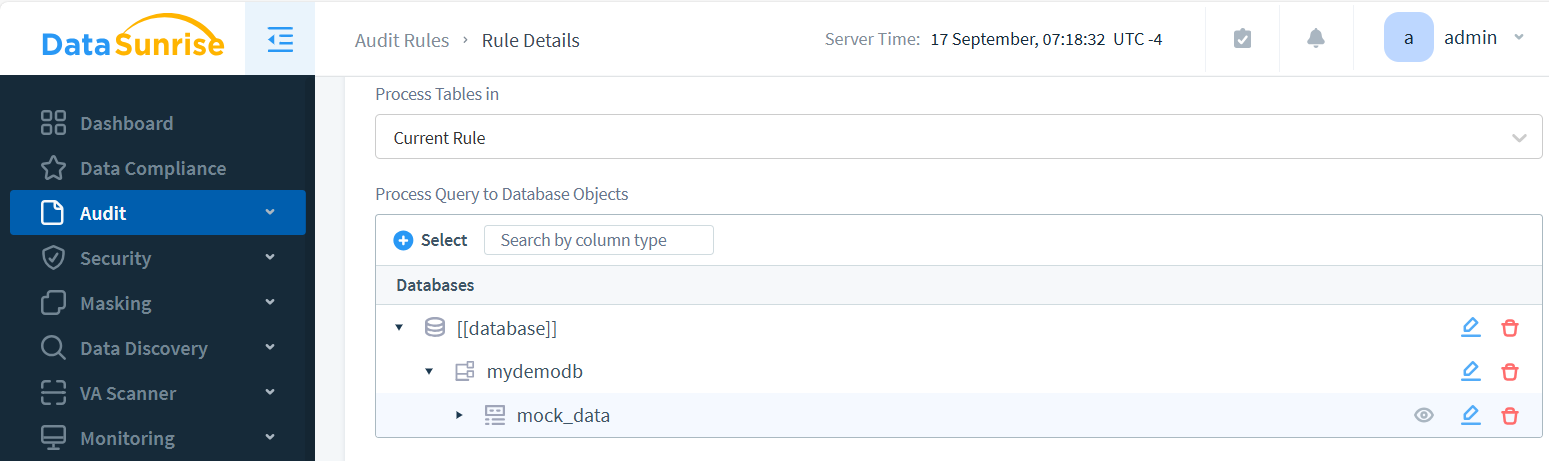

- Crea una Regola di Audit in Audit – Regole e abilita l’audit per gli oggetti desiderati.

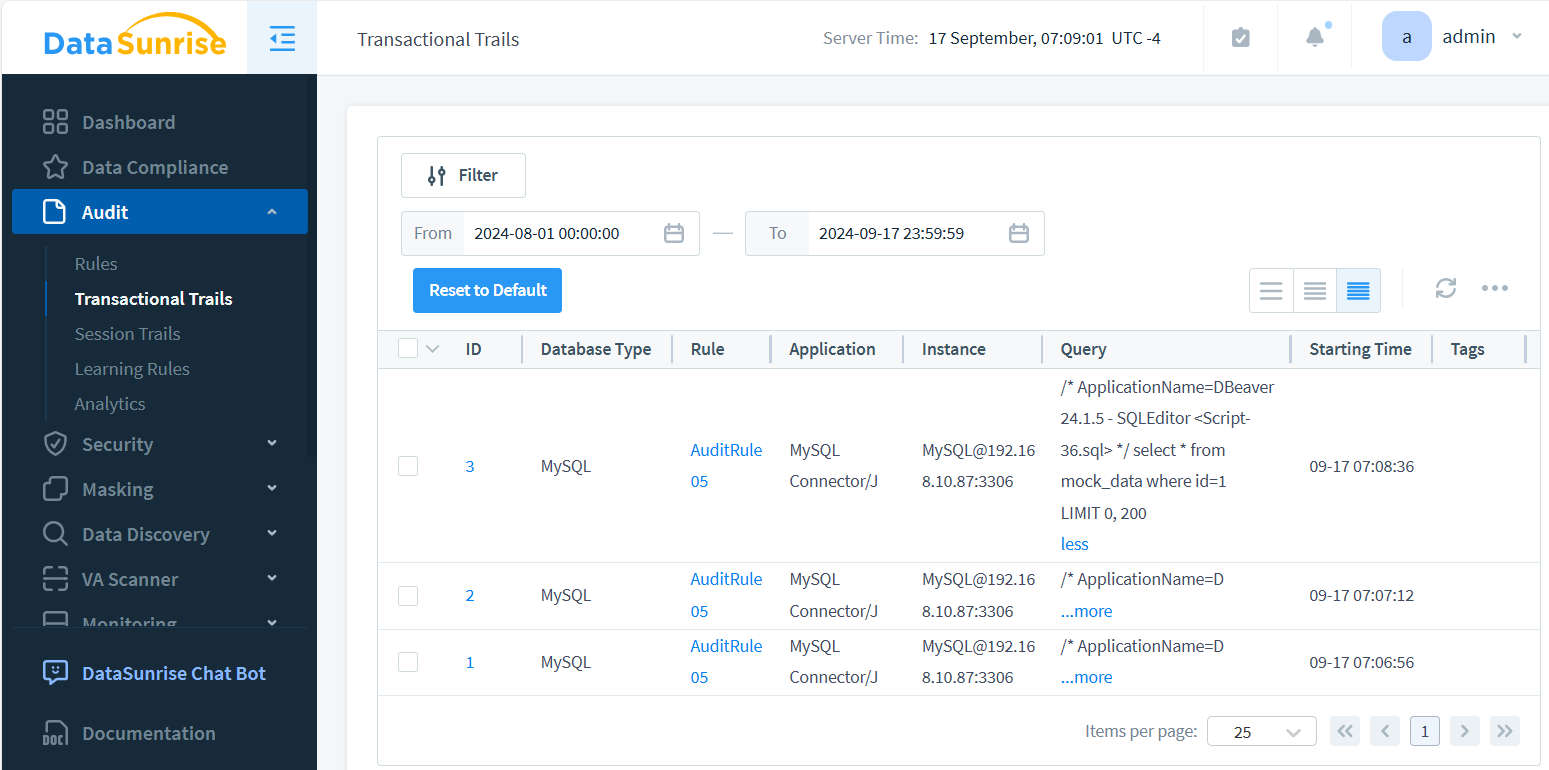

- Accedi alla sezione “Audit – Tracce Transazionali” per visualizzare e analizzare le tracce generate.

DataSunrise rende facile impostare auditing completo su più piattaforme di database. L’immagine sopra mostra i componenti chiave della traccia di audit: dettagli dell’istanza, timestamp e query registrate. Facoltativamente, anche i risultati delle query possono essere catturati. Ogni evento nella Traccia di Audit è interattivo, permettendo agli utenti di approfondire e visualizzare i risultati dettagliati delle query del database con un semplice clic.

Vantaggi di DataSunrise per il Controllo Centralizzato dell’Audit

DataSunrise offre diversi vantaggi per la gestione delle tracce di audit:

- Interfaccia Unificata: Controlla le regole di audit su vari tipi di database da un unico dashboard

- Politiche Personalizzabili: Crea politiche di audit su misura in base alle tue specifiche esigenze di sicurezza

- Monitoraggio in Tempo Reale: Rileva e avvisa su attivita sospette al momento in cui avvengono

- Supporto per la Conformità: Rispetta i requisiti normativi con report di conformità preconfigurati

- Scalabilità: Gestisci facilmente tracce di audit per ambienti di database grandi e complessi

L’Importanza del Monitoraggio del Comportamento degli Utenti

Tracciare il comportamento degli utenti è fondamentale per mantenere la sicurezza del database. Le tracce di audit complete servono da vigili custodi, aiutando le organizzazioni a identificare una gamma di attività sospette. Questi includono modelli di accesso insoliti che differiscono dal comportamento normale degli utenti, modifiche non autorizzate ai dati che potrebbero compromettere l’integrità, tentativi di esprimere privilegi oltre i ruoli assegnati, e potenziali minacce interne che spesso passano inosservate. Analizzando meticolosamente questi modelli, le organizzazioni possono affrontare proattivamente i rischi di sicurezza, implementare contromisure mirate e proteggere efficacemente i dati sensibili da minacce sia esterne che interne.

Migliori Pratiche per Implementare Tracce di Audit

Per massimizzare l’efficacia del tuo sistema di tracce di audit, è cruciale adottare un approccio completo. Inizia definendo obiettivi di auditing chiari che siano in linea con gli obiettivi di sicurezza della tua organizzazione. Implementa il minimo accesso privilegiato per minimizzare i potenziali rischi. Rivedi e analizza regolarmente i log di audit per rilevare tempestivamente anomalie e potenziali minacce. Stabilisci una politica di conservazione robusta per i dati di audit per garantire la conformità e l’analisi storica. Proteggi l’integrità delle tue tracce di audit attraverso meccanismi di archiviazione sicuri. Infine, esegui audit periodici del sistema di auditing stesso per garantirne l’affidabilità ed efficacia. Seguendo diligentemente queste pratiche, migliorerai significativamente la tua postura di sicurezza del database e creerai una difesa più resiliente contro le potenziali minacce.

Le Sfide nella Gestione delle Tracce di Audit

Sebbene le tracce siano inestimabili, presentano sfide:

- Impatto sulle Prestazioni: Un auditing esteso può influenzare le prestazioni del database

- Requisiti di Archiviazione: I log di audit possono crescere rapidamente, richiedendo un’archiviazione significativa

- Privacy dei Dati: Le tracce di audit possono contenere informazioni sensibili, richiedendo un’attenta gestione

- Complessità di Analisi: Grandi volumi di dati di audit possono essere travolgenti da analizzare

Strumenti come DataSunrise aiutano a risolvere queste sfide attraverso una gestione efficiente dei log e capacità avanzate di analisi.

Il Futuro delle Tracce di Audit

Man mano che le minacce alla sicurezza dei dati evolvono, anche le tecnologie delle tracce di audit devono farlo. I trend futuri includono:

- Rilevamento di anomalie potenziato dall’AI

- Log di audit immutabili basati su blockchain

- Integrazione con piattaforme di intelligence sulle minacce

- Strumenti di visualizzazione e reportistica migliorati

Rimanere al passo con questi trend sarà cruciale per mantenere una robusta sicurezza del database.

Conclusione

Le tracce di audit sono componenti essenziali di una strategia completa di sicurezza del database. Forniscono visibilità sulle attività degli utenti, aiutano a rilevare potenziali minacce e garantiscono la conformità ai requisiti normativi. Mentre gli strumenti nativi del database offrono capacità di audit di base, le soluzioni di terze parti come DataSunrise forniscono funzionalità avanzate per la gestione centralizzata e il controllo di sicurezza migliorato.

Implementando le migliori pratiche e sfruttando strumenti potenti di tracce di audit, le organizzazioni possono migliorare significativamente la loro capacità di proteggere i dati sensibili e mantenere l’integrità dei loro sistemi di database.

DataSunrise offre strumenti flessibili e facili da usare per la sicurezza del database, che includono il monitoraggio completo delle attività sui dati e capacità di mascheramento dei dati. Per sperimentare in prima persona la potenza della suite di sicurezza di DataSunrise, visita il nostro sito web per una demo online e scopri come possiamo aiutare a rafforzare la tua postura di sicurezza del database.