Violazione dei Dati: Una Minaccia Importante da Considerare

Introduzione

Le violazioni dei dati sono diventate un evento fin troppo comune nel mondo digitale di oggi. A malapena passa una settimana senza la notizia di un’altra violazione di sicurezza importante che espone dati sensibili dei clienti. Le violazioni dei dati possono causare seri danni a persone e aziende. Possono portare all’esposizione di informazioni sensibili come numeri di carte di credito, cartelle cliniche e segreti aziendali.

Questo articolo discuterà delle violazioni dei dati. Le violazioni dei dati coinvolgono la fuga di informazioni. Affronteremo i costi delle violazioni dei dati. Discuteremo anche delle ragioni comuni delle violazioni dei dati.

Conoscendo queste basi, Lei può proteggere i suoi dati e sapere cosa fare in caso di una violazione di sicurezza.

Che Cos’è una Violazione dei Dati?

Una violazione dei dati si verifica quando individui non autorizzati visualizzano, prendono o utilizzano informazioni importanti. Le fughe di dati possono verificarsi quando gli hacker accedono ai database, sistemi o reti di un’organizzazione. Le violazioni possono anche verificarsi a causa di minacce interne da parte dei dipendenti, siano esse accidentali o malevole.

I dati esposti spesso includono informazioni che i ladri di identità o i truffatori finanziari possono utilizzare, come:

- Nomi e indirizzi

- Numeri di sicurezza sociale

- Dettagli delle carte di credito o dei conti bancari

- Nome utente e password

- Informazioni sanitarie protette

Le violazioni dei dati sono estremamente costose per le organizzazioni colpite. Secondo il rapporto “Cost of a Data Breach” di IBM, il costo medio totale di una violazione nel 2022 era di 4,35 milioni di dollari. Le violazioni erodono anche la fiducia dei clienti e possono comportare multe regolatorie e azioni legali.

Violazione dei Dati: Tipi di Informazioni Esposte

I dati specifici esposti in una violazione dipendono dalle informazioni che l’organizzazione colpita raccoglie e conserva. Tuttavia, alcuni dei tipi più comuni di informazioni sensibili esposte in violazioni dei dati includono:

- Informazioni di Identificazione Personale (PII): Queste informazioni possono aiutare a identificare una persona. Includono il loro nome, indirizzo, data di nascita, numero di sicurezza sociale, numero di patente di guida e numero di passaporto.

- Dati finanziari: Numeri di carte di credito, dettagli dei conti bancari e altre informazioni finanziarie sono obiettivi frequenti per gli hacker. Questi dati permettono loro di effettuare acquisti fraudolenti o prelevare denaro dai conti.

- Credenziali di accesso: Nome utente e password per email, banking, shopping e altri account online sono altamente valorizzati dagli attaccanti. Con queste informazioni, i criminali possono accedere agli account, effettuare modifiche non autorizzate o rubare ulteriori dati.

- Informazioni Sanitarie Protette (PHI): Le leggi come HIPAA richiedono di mantenere sicure le informazioni sanitarie, come le cartelle cliniche e le richieste di assicurazione. Tuttavia, sono spesso esposte nelle violazioni dei dati. Gli individui possono utilizzare le PHI per il furto di identità medica e le frodi assicurative.

- Gli hacker possono tentare di rubare informazioni aziendali importanti come progetti di prodotti, codice sorgente o piani strategici. I concorrenti possono acquistare queste informazioni o utilizzarle per spionaggio aziendale.

Nel 2017, gli hacker sono entrati nel sistema di Equifax e hanno rubato informazioni personali di 147 milioni di persone. Questo includeva nomi, numeri di sicurezza sociale, date di nascita, indirizzi e numeri di patenti di guida. La violazione è costata a Equifax oltre 575 milioni di dollari in multe e risarcimenti.

I Costi Elevati delle Violazioni dei Dati

Le violazioni di sicurezza sono incredibilmente costose per le organizzazioni vittime. I costi tipicamente includono:

- Investigare e correggere le falle di sicurezza che hanno permesso la violazione

- Impostare il monitoraggio del credito e la protezione dal furto di identità per i clienti colpiti

- Compensare i clienti per eventuali addebiti fraudolenti o denaro rubato

- Pagare multe regolatorie per la violazione delle leggi sulla protezione dei dati

- Affrontare cause legali e parcelle legali

- Perdita di affari a causa del danno reputazionale

Le violazioni di sicurezza danneggiano la fiducia dei clienti, causando la perdita di molti clienti quando si verifica una violazione.

Nel 2013, Target ha avuto una violazione dei dati che ha colpito le informazioni di debito e credito di 40 milioni di clienti. La violazione ha finito per costare a Target oltre 300 milioni di dollari considerando le spese legali, i risarcimenti delle cause e le vendite perse. Il profitto dell’azienda è diminuito di oltre il 40% nel trimestre successivo all’annuncio della violazione.

Cause della Fuga di Informazioni

Cosa causa esattamente le violazioni dei dati? Gli attaccanti possono accedere a informazioni sensibili in molti modi, ma le cause comuni includono accessi non autorizzati.

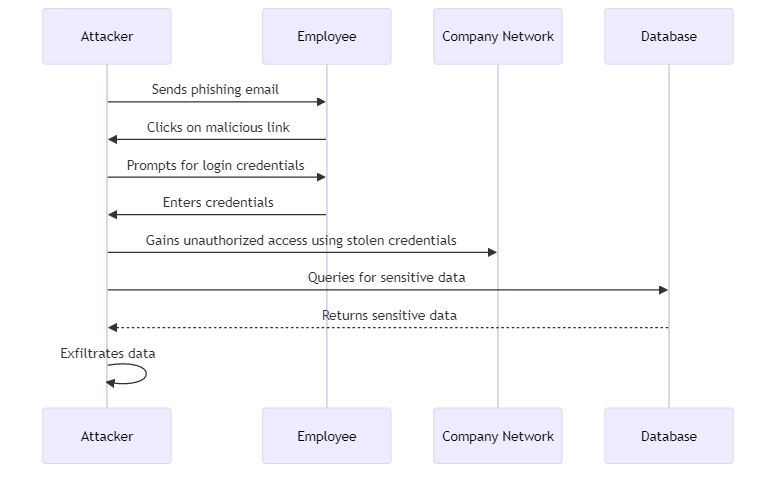

- Phishing e social engineering: Gli hacker possono ingannare i dipendenti fingendosi un’azienda legittima o un addetto al supporto IT. Lo fanno tramite email o telefono per ottenere informazioni di accesso o altri dati sensibili. Il phishing è una delle principali cause delle violazioni.

- Malware: Gli attaccanti possono infettare i sistemi di un’organizzazione con software dannosi progettati per rubare dati. Il malware si diffonde tipicamente tramite allegati email, download di software o siti web infetti.

- Difetti software non aggiornati: Gli hacker sfruttano le vulnerabilità nel software che le organizzazioni non aggiornano o non correggono. Ad esempio, una vulnerabilità nota in un framework di applicazioni web ha violato Equifax.

- Database e archiviazione cloud mal configurati: Se i database o l’archiviazione cloud non sono sicuri, chiunque può accedere facilmente ai dati utilizzando un browser web. Le configurazioni errate hanno portato all’esposizione di centinaia di milioni di record.

- Minacce interne: Non tutte le fughe sono causate da attaccanti esterni. I dipendenti o i collaboratori possono rubare intenzionalmente dati per guadagno personale o esporli accidentalmente a causa di pratiche di sicurezza negligenti. Un esempio recente è un dipendente di Twitter catturato a vendere dati degli utenti sul dark web.

Per esempio, nel 2020, la catena di hotel Marriott ha subito una violazione dei dati tramite social engineering. Gli hacker hanno ingannato due dipendenti di una sede in franchising facendosi dare le loro informazioni di accesso. Questo ha permesso agli hacker di accedere alle informazioni personali di 5,2 milioni di ospiti. I dati trapelati includevano nomi, indirizzi, numeri di telefono, informazioni sugli account fedeltà e altro ancora.

Minimizzare il Rischio di una Violazione dei Dati

Ogni organizzazione affronta il rischio di violazioni dei dati. Tuttavia, le aziende possono adottare misure per ridurre questo rischio e minimizzare l’impatto di eventuali violazioni.

- Implementare forti controlli di accesso e principi di minimo privilegio per garantire che solo i dipendenti autorizzati possano visualizzare dati sensibili

- Crittografare i dati sia in transito che a riposo

- Mantenere tutti i sistemi e il software aggiornati e corretti contro le vulnerabilità note

- Fornire una formazione completa sulla consapevolezza della sicurezza ai dipendenti per riconoscere minacce come il phishing

- Utilizzare strumenti per monitorare i sistemi e i database per attività sospette

- Avere un piano di risposta agli incidenti per investigare rapidamente e rimediare in caso di violazione

Una società che fornisce soluzioni complete per la sicurezza dei dati e del database è DataSunrise. I loro strumenti aiutano le aziende a trovare, monitorare e proteggere informazioni preziose. Garantiscono anche la conformità con regolamenti come il GDPR e HIPAA.

Inoltre, permettono risposte rapide a potenziali violazioni di sicurezza. Le capacità chiave includono il monitoraggio delle attività del database, il mascheramento dei dati, la scansione OCR e la scoperta di dati sensibili.

Il team di DataSunrise rende più facile iniziare a utilizzare i loro strumenti di sicurezza e conformità intuitivi e adattabili. Visiti il sito per programmare una demo e vedere come possono mantenere al sicuro i dati della sua organizzazione dalle violazioni.

Sommario e Conclusione

Le violazioni dei dati rappresentano un enorme rischio per le organizzazioni di tutte le dimensioni e settori. Le aziende possono evitare fughe di dati e violazioni di sicurezza conoscendo cosa sono, i loro costi e come si verificano. Questo include l’implementazione di forti controlli di accesso, la crittografia dei dati sensibili, l’aggiornamento dei sistemi contro vulnerabilità, la formazione dei dipendenti e l’utilizzo di soluzioni di sicurezza dei dati da esperti come DataSunrise.

Le violazioni dei dati sono una minaccia crescente. Le organizzazioni che si concentrano sulla sicurezza e hanno un piano di risposta proteggeranno i loro dati e manterranno la fiducia dei clienti. Eviti di aspettare che si verifichi una violazione di sicurezza prima di agire. Investa nella protezione dei dati oggi per proteggere i suoi beni più preziosi.