autenticazione a due fattori

conformità completa

supporto tecnico

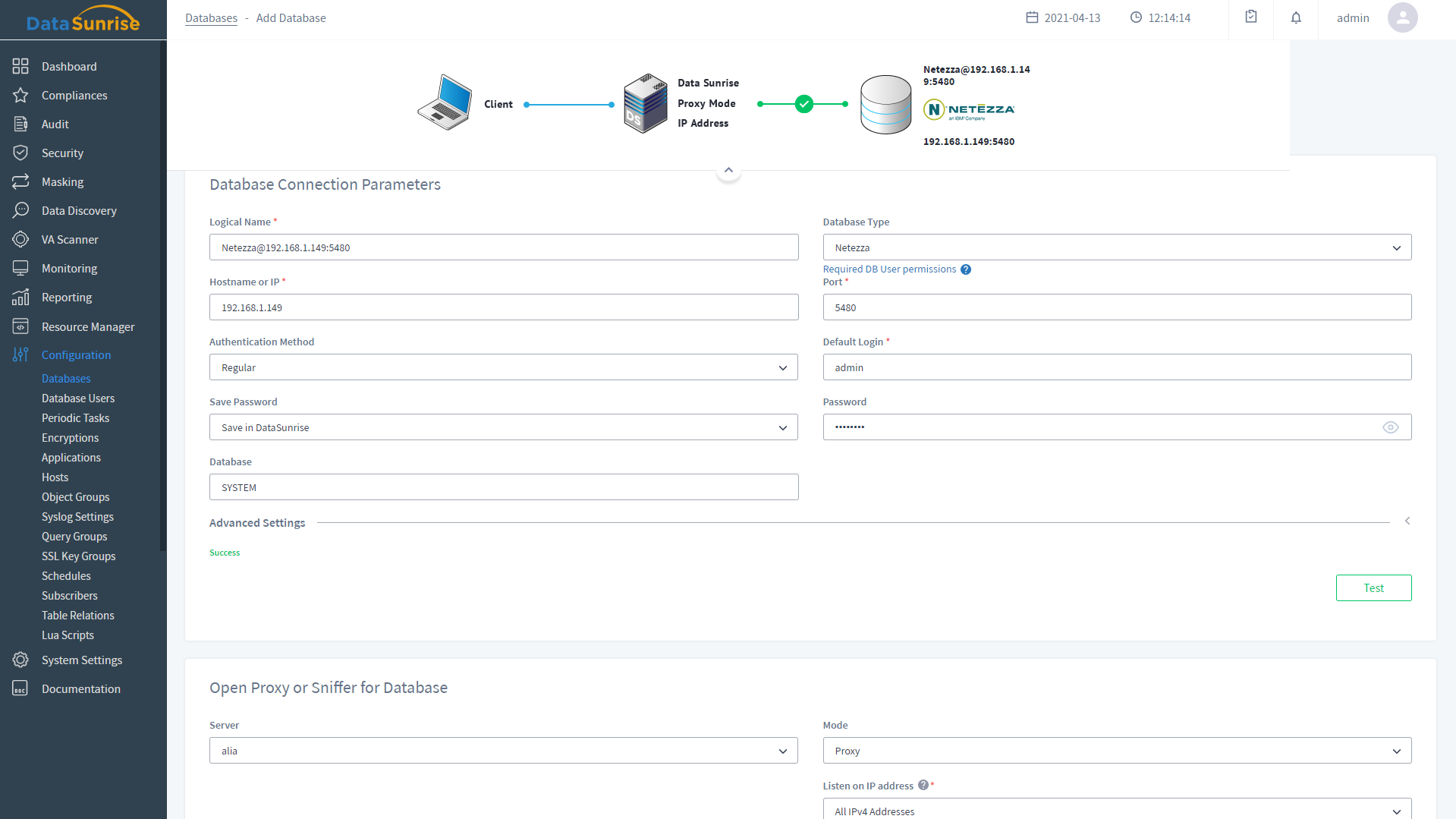

Console Web di DataSunrise a Colpo d’Occhio

Console web logica progettata per impostare e gestire intuitivamente le politiche di sicurezza e conformità del suo database

Scarica GratisFunzionalità Supportate di DataSunrise per IBM Netezza

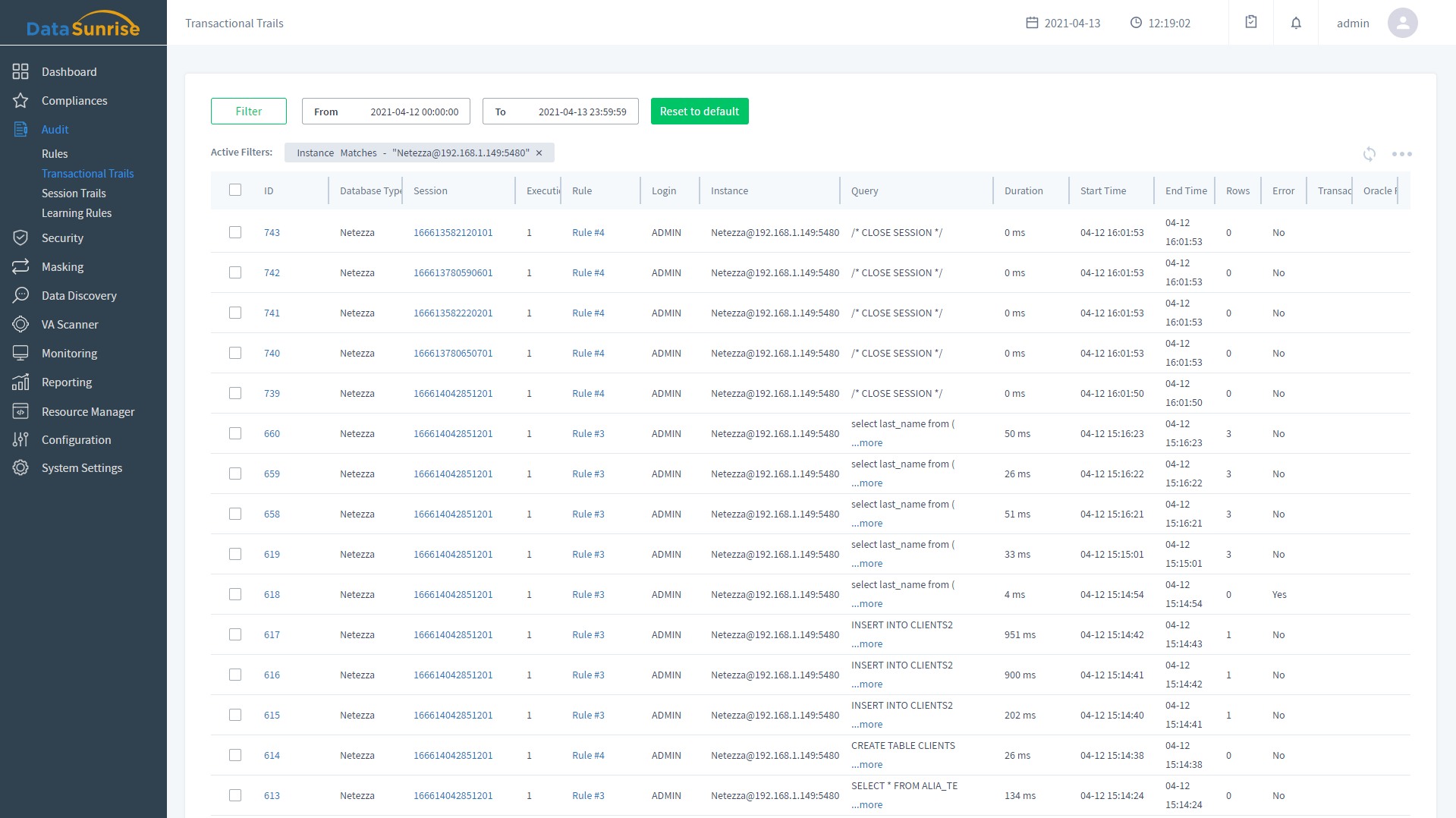

- Monitoraggio delle Attività

- Database Firewall

- Mascheramento dei Dati

- Conformità Regolamentare del Database

- Scoperta di Dati Sensibili

- Sniffer

- Proxy di Autenticazione

- Monitoraggio delle Attività

- Monitora tutte le azioni degli utenti su un database in tempo reale

- Aiuta a rilevare tentativi di abuso dei diritti di accesso

- Previene in anticipo la preparazione di violazioni dei dati

- Scopri di Più

- Database Firewall

- Rileva SQL injection e tentativi di accesso non autorizzato in tempo reale

- Blocca immediatamente qualsiasi query SQL dannosa

- Blocca tentativi di DDOS e Brute-Force

- Scopri di Più

- Mascheramento dei Dati

- Evita una potenziale perdita di dati e rimani conforme

- Offusca o cripta i dati

- Audita dati sensibili e PII, scoperta e protezione attiva

- Scopri di Più

- Conformità Regolamentare del Database

- Aiuta a gestire, automatizzare e amministrare le normative governative

- Generazione automatica di audit e rapporti di sicurezza

- Previene minacce interne e minimizza le violazioni dei dati

- Scopri di Più

- Scoperta di Dati Sensibili

- Rileva dove risiedono i dati sensibili in tutti i database e data warehouse

- Classifica e categorizza i dati sensibili

- Crea rapidamente regole di sicurezza, audit e mascheramento

- Scopri di Più

- Sniffer

- Registra tutti gli eventi del database

- Il traffico crittografato non è supportato su Oracle

- Definisce politiche di monitoraggio per oggetti di database separati

- Scopri di Più

- Proxy di Autenticazione

- Le piattaforme Database-as-a-Service forniscono accesso al database senza la necessità di implementare hardware fisico e installare software. Molte organizzazioni scelgono database su Cloud grazie alla loro scalabilità, prezzi vantaggiosi e rapida fornitura. Tuttavia, ci sono alcune problematiche essenziali che potrebbero dissuadere dall’uso di DBaaS. I fornitori di database su Cloud sono responsabili della sicurezza dei dati memorizzati sui database ospitati ma non possono proteggere contro attacchi di impersonazione e hijacking di account.

- Scopri di Più

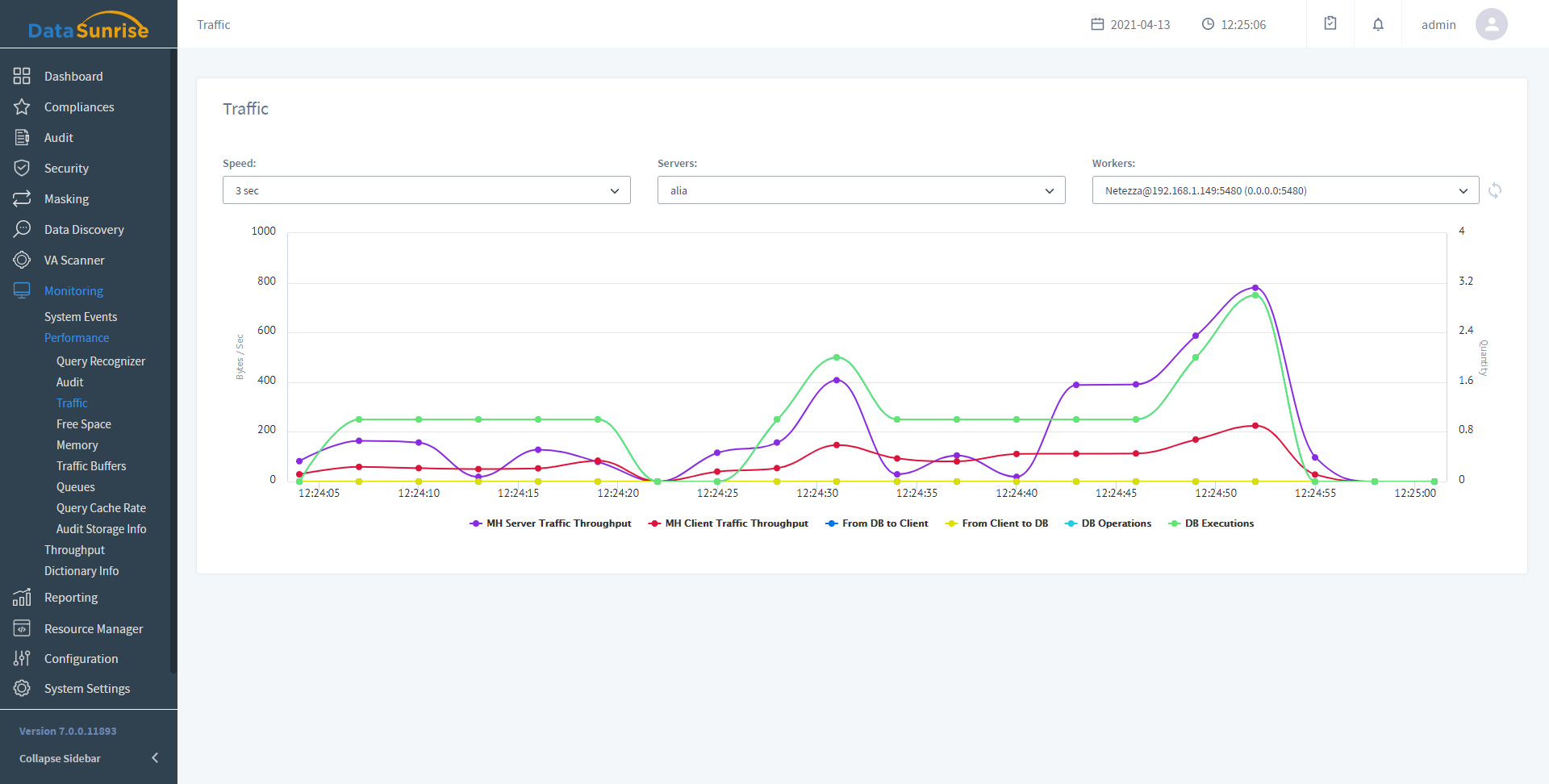

Filtraggio del traffico personalizzabile

Creazione di politiche granulari per la sicurezza, l’audit e la conformità, utilizzando filtri di traffico personalizzabili. Gestione delle query provenienti da specifici utenti, applicazioni client, host e indirizzi IP come un unico gruppo.

Automazione della conformità normativa

Identificazione accurata dei dati sensibili per applicare politiche di sicurezza, mascheramento e audit in linea con determinati standard di conformità. L'automazione della conformità normativa non richiede interventi manuali.

Rilevazione completa delle minacce

Controllo in tempo reale dell'accesso e delle attività per identificare attività dannose sui database, con rilevamento automatico e blocco istantaneo delle istruzioni contenenti SQL injection.

Metodi di autenticazione aggiuntivi

DataSunrise fornisce un servizio di autenticazione sicuro per le reti informatiche e supporta l'autenticazione Kerberos e LDAP. I principali sistemi operativi, tra cui Microsoft Windows, Linux, Apple OS X e FreeBSD, supportano i protocolli Kerberos e LDAP.

Mantieni il Tuo Database IBM Netezza Sicuro con DataSunrise

Richiedi una DemoTrova la tua Soluzione unica

1. Seleziona il tipo di prodotto

2. Seleziona i database supportati

- Monitoraggio delle attività

- Firewall del database

- Mascheramento dei dati

- Monitoraggio delle prestazioni

- Rilevamento dei dati sensibili