Integrazione di DataSunrise con Splunk Enterprise

Splunk Enterprise è una piattaforma per l’intelligence operativa. Viene utilizzata per raccogliere e valutare big data generati da varie applicazioni. Splunk Enterprise offre molte funzionalità, ma per lo scopo di DataSunrise può essere utilizzato per l’aggregazione dei log di audit.

In questo manuale, descriviamo come configurare Splunk Enterprise per integrarlo con DataSunrise. I risultati di audit dei dati vengono esportati da DataSunrise a Splunk tramite Syslog. Per scopo dimostrativo, viene utilizzata una copia di prova di Splunk Enterprise. Lei può scaricarla dal sito ufficiale. Prima di provare a utilizzare Splunk per la raccolta dei log di audit dei dati, configuri DataSunrise Syslog.

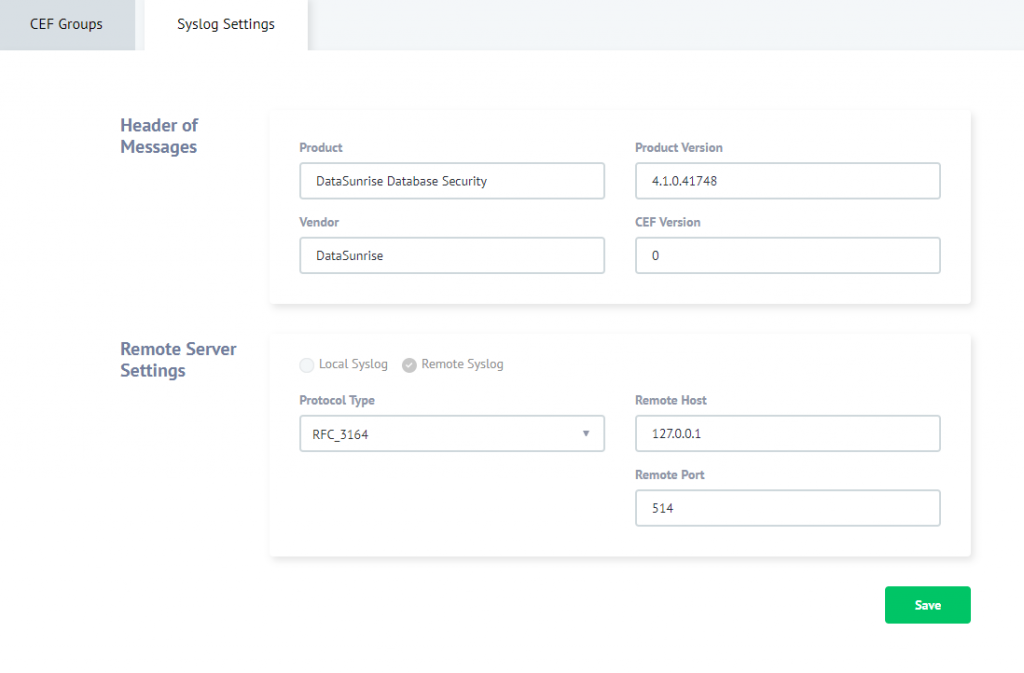

Per fare ciò, entri nell’interfaccia grafica (GUI) di DataSunrise, “Configurazioni” -> “Impostazioni Syslog”, “Impostazioni Syslog” e configuri un server Syslog remoto (vedere lo screenshot qui sotto). Poiché il nostro Splunk è installato sul nostro PC dove è installato anche DataSunrise, il valore dell’host del server è 127.0.0.1. Il numero di porta è 514.

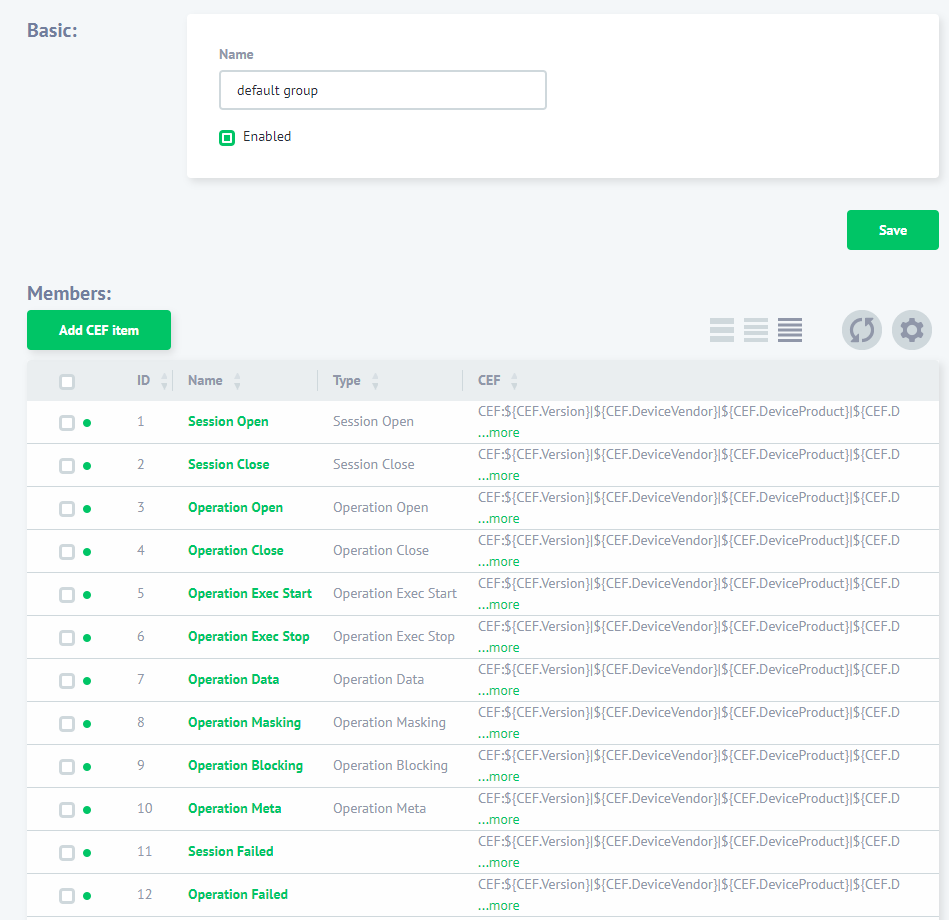

Quindi navighi a “Configurazioni” -> “Impostazioni Syslog” e crei un nuovo Gruppo CEF se necessario o utilizzi il “gruppo predefinito”. Lei deve includere gli eventi, che vuole passare a Syslog, nel gruppo.

Quindi crei una Regola di DataSunrise e nelle impostazioni della regola, sottosezione “Azioni”, seleziona il gruppo CEF dalla lista a discesa “Configurazione Syslog”. Questo le consentirà di passare i dati di audit raccolti da DataSunrise a Splunk tramite Syslog. Per maggiori dettagli fare riferimento alla Guida dell’Utente di DataSunrise. Quindi in “Dichiarazioni Filtro” selezioni “Eventi Sessioni” e specifichi gli eventi di sessione per inviare messaggi Syslog.

Esistono versioni di Splunk Enterprise per i sistemi operativi Windows, UNIX e Mac OS, quindi ogni versione del programma ha le sue specificità. In questa guida, descriviamo la configurazione di Splunk su Windows e Linux. Per preparare il programma al lavoro, esegua quanto segue:

Installazione di Splunk Enterprise

Windows

Essegua la procedura di installazione standard per applicazioni Windows. Fare riferimento alla guida ufficiale all’installazione se necessario.

Linux

Essegua la procedura di installazione standard per applicazioni Linux. Fare riferimento alla guida ufficiale all’installazione se necessario.

Avvio di Splunk Enterprise

Windows

Esegua il prompt dei comandi di Windows, si sposti nella cartella di installazione di Splunk con il comando “cd” ed esegua il comando “splunk start“. (Ad esempio, se Splunk è stato installato nella cartella predefinita, utilizzi il seguente comando: cd C:\Program Files\Splunk\bin splunk start) Può anche creare la variabile di ambiente %SPLUNK_HOME% per semplificare il processo di avvio di Splunk. Fare riferimento alla guida ufficiale all’avvio se necessario.

Linux

Esegua il seguente comando tramite il prompt dei comandi di Linux: Sudo /bin/splunk start Può anche creare la variabile di ambiente SPLUNK_HOME per avviare il programma con il seguente comando: Export SPLUNK_HOME= $SPLUNK_HOME/bin/splunk start

Configurazione di Splunk Syslog

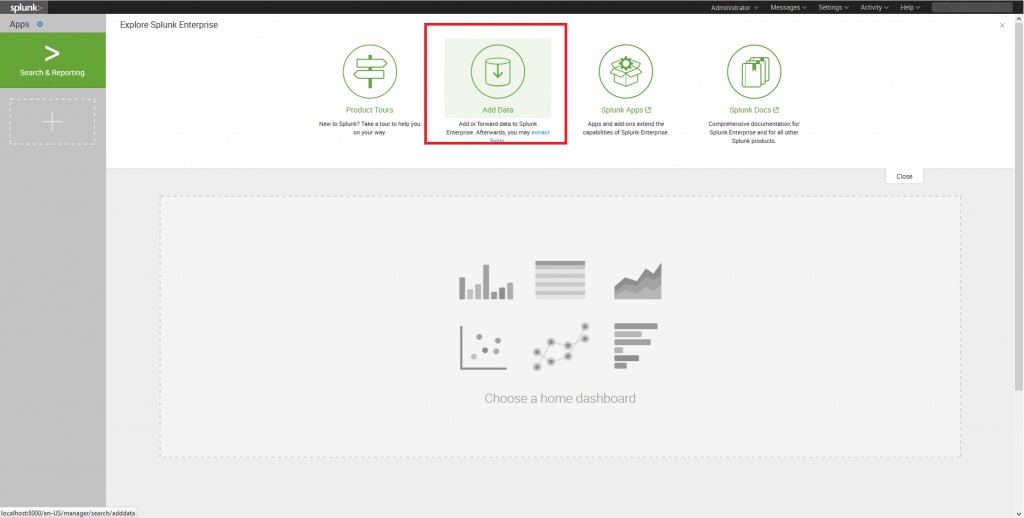

1. Accedi all’interfaccia grafica di Splunk. Per far ciò, apri il seguente indirizzo tramite il tuo browser web: localhost:8000. Nella pagina di accesso, utilizzi “admin” come login e “changeme” come password (Splunk le chiederà di impostare una nuova password).

2. Alla pagina iniziale della GUI, clicchi sul pulsante Aggiungi Dati.

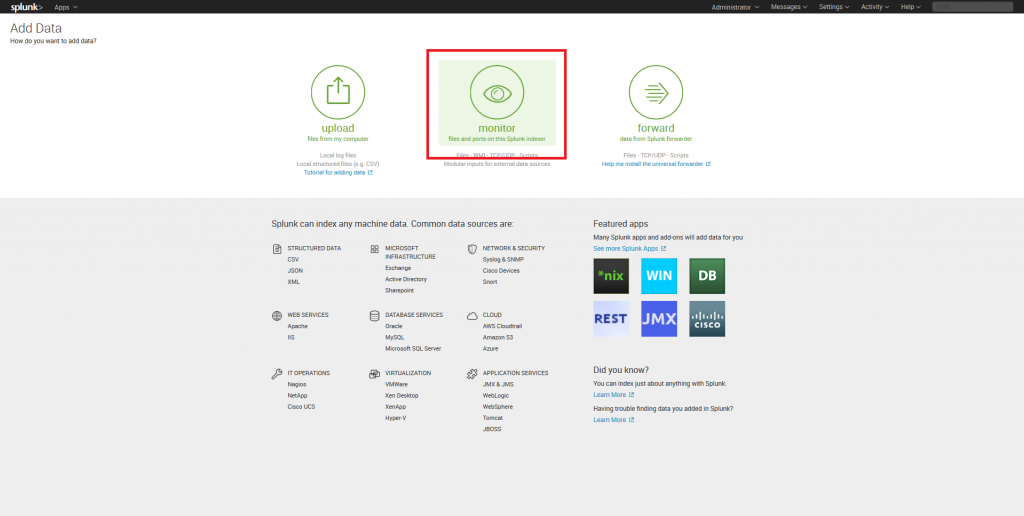

3. Quindi nella pagina successiva, clicchi su “Monitora” per la scheda “Seleziona Fonte”.

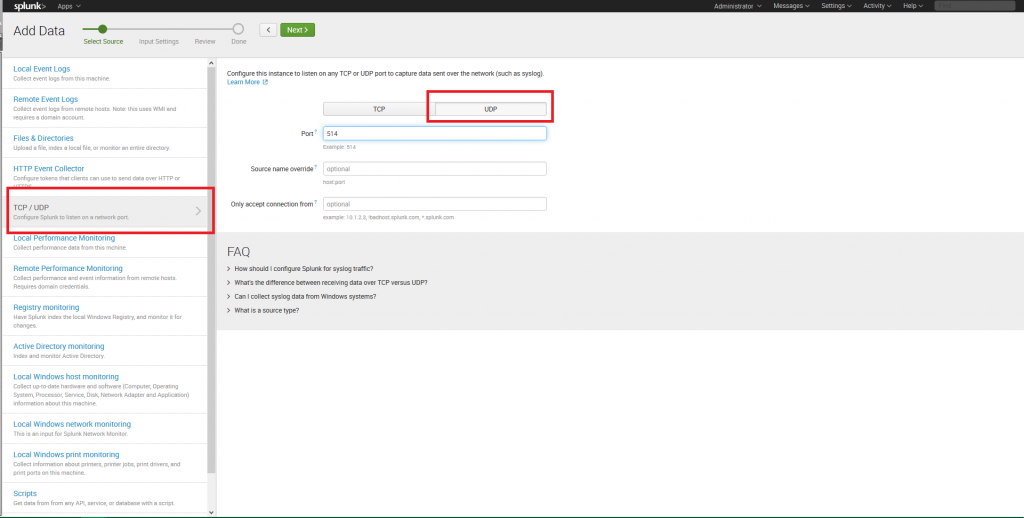

4. Nella scheda “Seleziona Dati di Fonte” selezioni il protocollo TCP/UDP. Selezioni la porta UDP attivando l’interruttore corrispondente. Specifichi il numero della porta di ascolto (porta 514). Lasci altre impostazioni nel loro stato predefinito. Proceda alla scheda successiva premendo Avanti.

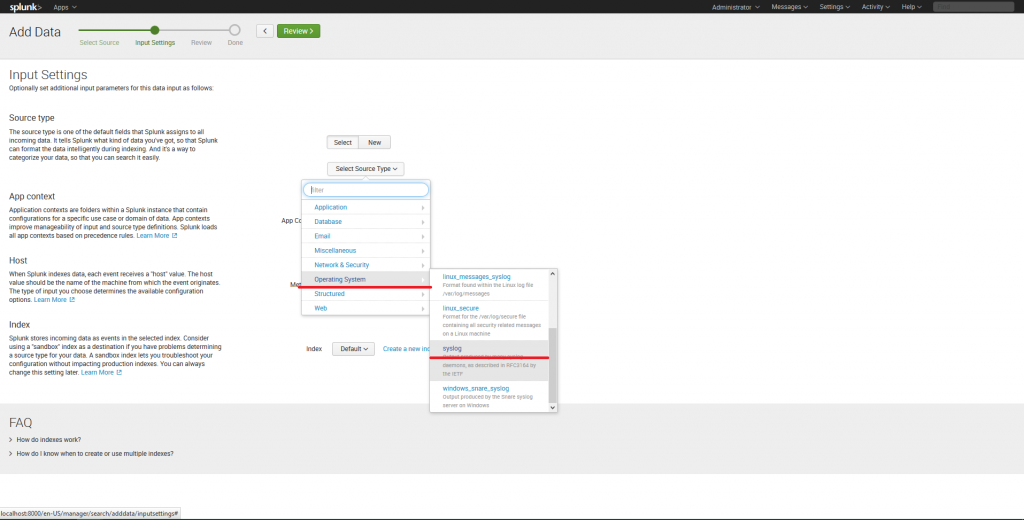

5. Nella scheda “Impostazioni di Input” utilizzi il menu a discesa “Seleziona Tipo di Fonte” per selezionare Sistema Operativo-> Syslog. Clicchi su “Rivedi” per procedere al passo successivo.

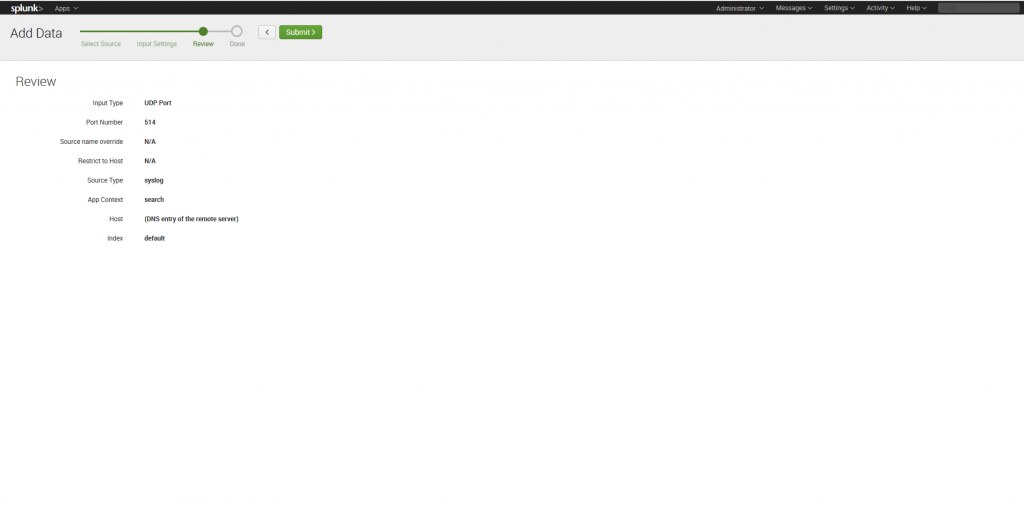

6. Nella scheda “Rivedi” controlli le impostazioni: tipo di input — UDP, numero di porta — 514, tipo di fonte — Syslog. Clicchi su Invia per terminare la configurazione.

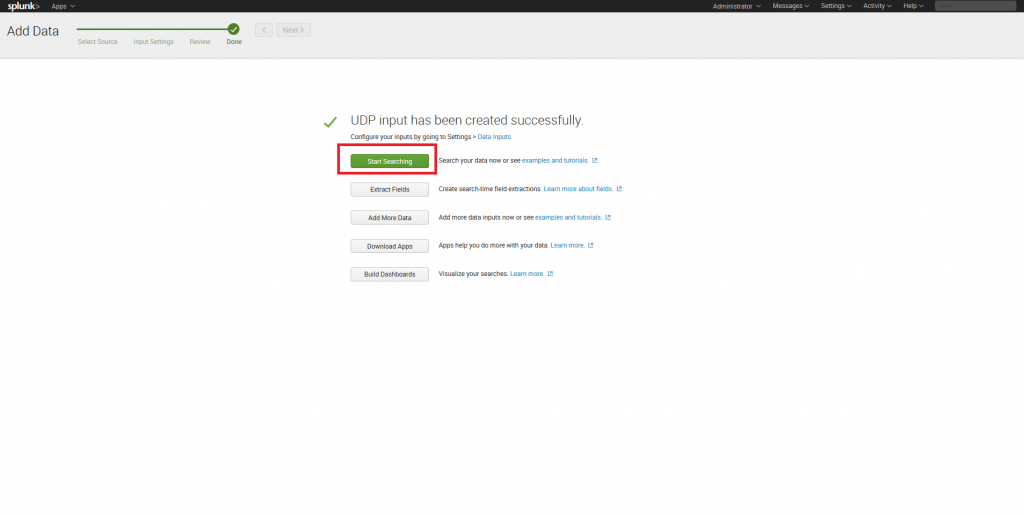

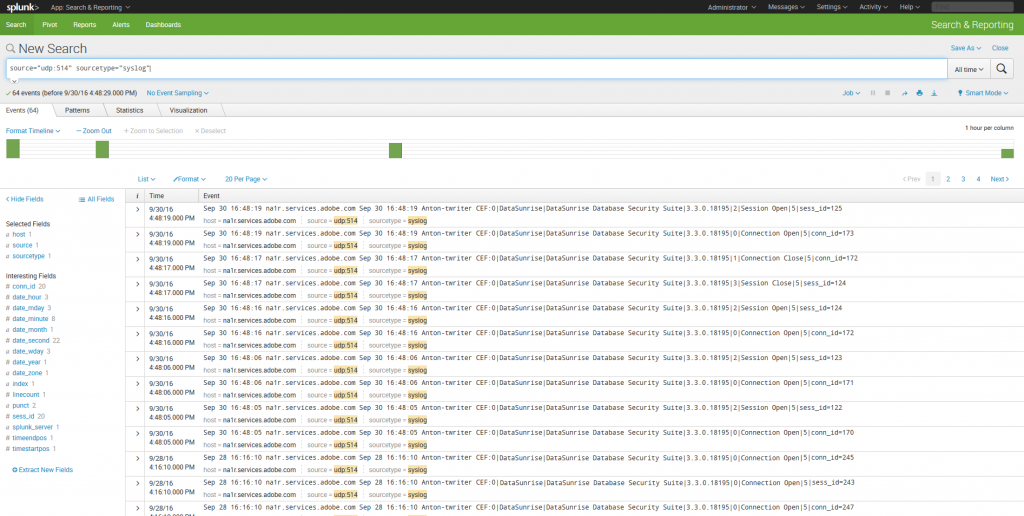

7. Dopo aver completato la configurazione, clicchi su “Inizia Ricerca” per cercare i log.

8. Poiché DataSunrise crea log durante il suo funzionamento, probabilmente non vedrà alcuna voce. Ecco perché deve configurare le regole di audit di DataSunrise se non lo ha ancora fatto. Esegua le azioni necessarie per far creare a DataSunrise dei log di audit e aggiorni la pagina di ricerca in Splunk.

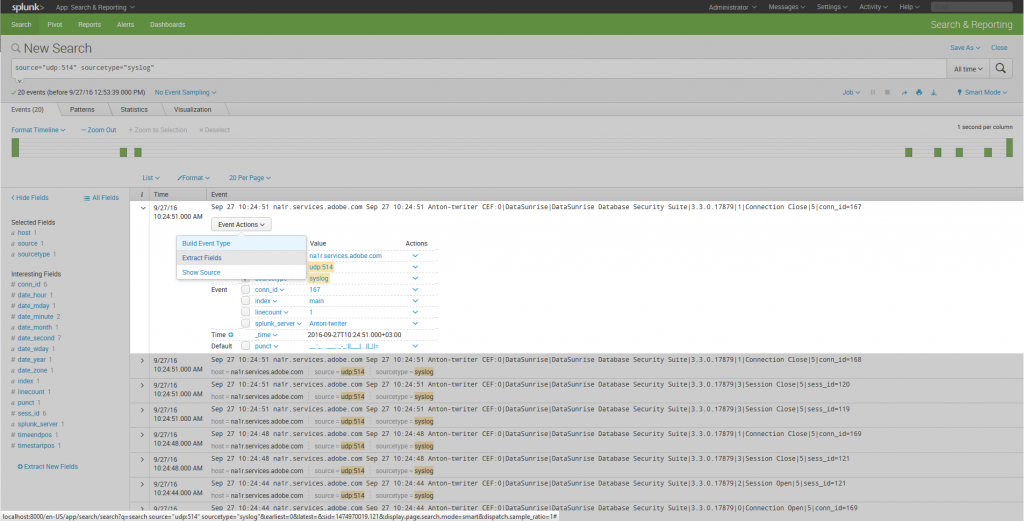

9. Per visualizzare i dettagli su un evento, clicchi su > nella colonna “I” dell’evento richiesto. Quindi utilizzi la lista a discesa Azioni Evento per selezionare Estrai Campi per vedere informazioni dettagliate.

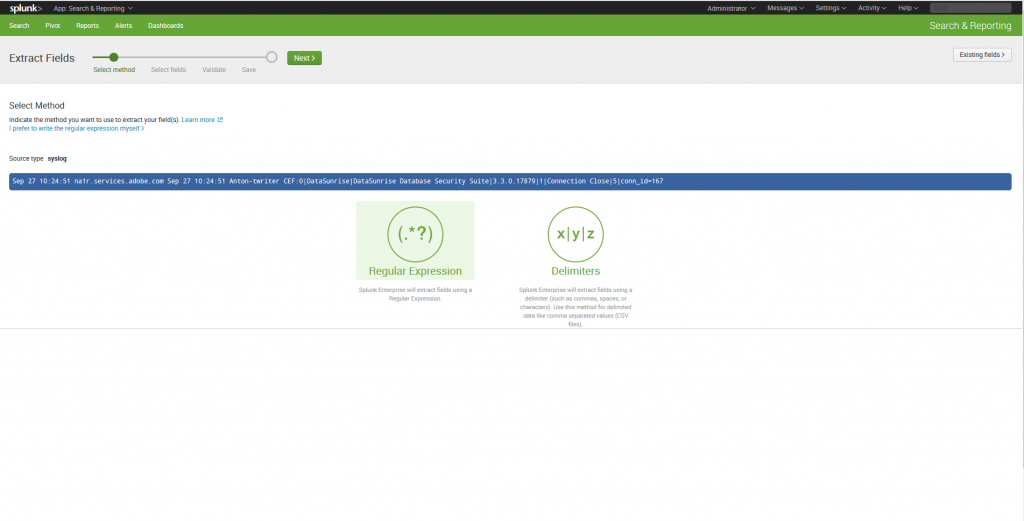

10. Si aprirà una nuova scheda nel browser. Deve selezionare un metodo di estrazione lì. Espressioni regolari — come espressioni regolari o Delimitatori — estraendo con virgole, spazi e caratteri. Questo metodo è raccomandato per i dati separati con qualsiasi carattere (ad esempio file CSV).

11. Selezionando un metodo appropriato, clicchi su Avanti per iniziare l’estrazione.

DataSunrise supporta tutti i principali database e data warehouse come Oracle, Exadata, IBM DB2, IBM Netezza, MySQL, MariaDB, Greenplum, Amazon Aurora, Amazon Redshift, Microsoft SQL Server, Azure SQL, Teradata e altro. Lei è invitato a scaricare una prova gratuita se desidera installarlo sui suoi locali. Nel caso sia un utente cloud e gestisca il suo database su Amazon AWS o Microsoft Azure può ottenerlo da AWS market place o Azure market place.