Fughe di Dati e Informazioni

Fughe di Dati e Informazioni:

È l’evento di trasmissione non autorizzata di dati dall’interno di un’organizzazione a una destinazione o un destinatario esterno.

Tipi di Fughe di Dati

Le Fighe di Dati possono avvenire in molte forme, ma il punto fondamentale è che possono essere iniziate sia da una fonte esterna che interna. Quindi, le organizzazioni sono oggi obbligate a prendere sempre più misure protettive per affrontare tutte le potenziali aree di preoccupazione a riguardo, per garantire che tali minacce siano prevenute. Ecco le tre cause principali di Fughe di Dati:

Infrazione Involontaria:

Questo tipo di infrazione di solito avviene a causa della consegna errata di informazioni riservate a destinatari non intenzionati. Pur non mitigando le potenziali sanzioni legali e i danni reputazionali che potrebbero verificarsi in tali circostanze, sono necessarie ulteriori misure di progettazione della sicurezza strategica per stabilire chi dovrebbe ricevere quale livello di sicurezza e l’ambito entro il quale tali informazioni dovrebbero essere comunicate.

Dipendente Malevolo:

Questo può accadere quando un dipendente scontento ha l’intenzione di causare danni alla sua organizzazione intenzionalmente o a causa di una promessa di un lauto compenso da parte di un criminale informatico. Questo fenomeno è spesso noto come esfiltrazione di dati. Può essere rilevato e prevenuto nelle prime fasi se l’azienda ha investito nelle sue politiche di sicurezza per creare rilevamenti preventivi e avvisi di tali potenziali minacce e violazioni della sicurezza.

Attacchi di Phishing

Che di definizione è un tentativo fraudolento da parte di un criminale informatico di ottenere l’accesso a informazioni riservate e/o sensibili, come nomi utente, password e dettagli delle carte di credito, mascherando la propria identità come entità affidabile in una comunicazione elettronica.

Qui con DataSunrise come Database Security Suite completa, possiamo aiutarvi a garantire protezione contro tutti i possibili scenari di fuga di dati nei seguenti modi:

- Audit dei dati:

DataSunrise attualmente aiuta i clienti in tutto il mondo a soddisfare i loro requisiti di sicurezza auditando il traffico del loro database in corso, permettendo loro di imporre politiche di auditing di dettaglio. DataSunrise può fornire rapporti periodici per tutte le operazioni in corso.

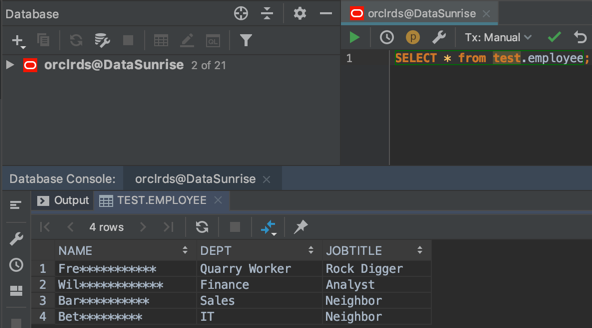

- Mascheramento dei dati:

La maggior parte degli incidenti segnalati di fughe di dati sono il risultato dell’abuso della fiducia tra i dipendenti e l’organizzazione mentre il PoLP, noto anche come principio del privilegio minimo o principio della minima autorità non è applicato rigorosamente. L’accesso alle Informazioni di Identificazione Personale è soggetto a controllo legale in tutto il mondo oggi, a causa di tali incidenti menzionati sopra, e la conformità con tali regolamentazioni legali può essere soddisfatta offuscando queste informazioni sensibili e rendendole disponibili in un formato che possa aiutare dipartimenti come Sviluppo e Test a svolgere il loro lavoro senza rivelare loro alcuna informazione sensibile. DataSunrise ha una libreria estesa di politiche di mascheramento, ma ha anche la capacità di incorporare le sue operazioni di mascheramento con funzioni programmate su misura. DataSunrise ha due modi di mascheramento: statico per mantenere le informazioni mascherate in un’altra istanza del database, ma abilita anche i clienti a costruire sul loro attuale poiché può mascherare dinamicamente i dati al volo mentre sono serviti agli utenti finali, con overhead minimo, poiché DataSunrise assicura che la query corretta venga elaborata e passata al database affinché questo assorba qualsiasi impatto al posto del server del database e quasi non causi latenza.

Il mascheramento di DataSunrise è una capacità eccezionale della Database Security Suite. DataSunrise può mascherare i dati secondo il proprio metodo di offuscamento preferito:

Controllo dell’Accesso

È ovvio che l’accesso a determinati contenuti del database dovrebbe essere concesso granularmente a livello di database agli utenti/applicazioni interessate, è altamente consigliato incorporare un ulteriore livello di sicurezza offerto da DataSunrise per prevenire l’accesso a determinati contenuti nel database basato su specifici programmi per assicurare che qualsiasi tentativo di acquisire accesso al database da determinati host, applicazioni o anche utenti del database possa essere prevenuto basato su una sicurezza di dettaglio che permetta alla sicurezza di decidere se dovrebbe passare. In questo modo, DataSunrise può effettivamente completare le sue misure di sicurezza del database aggiungendo un altro livello di sicurezza o un Firewall di Database dettagliato, se lo desidera.

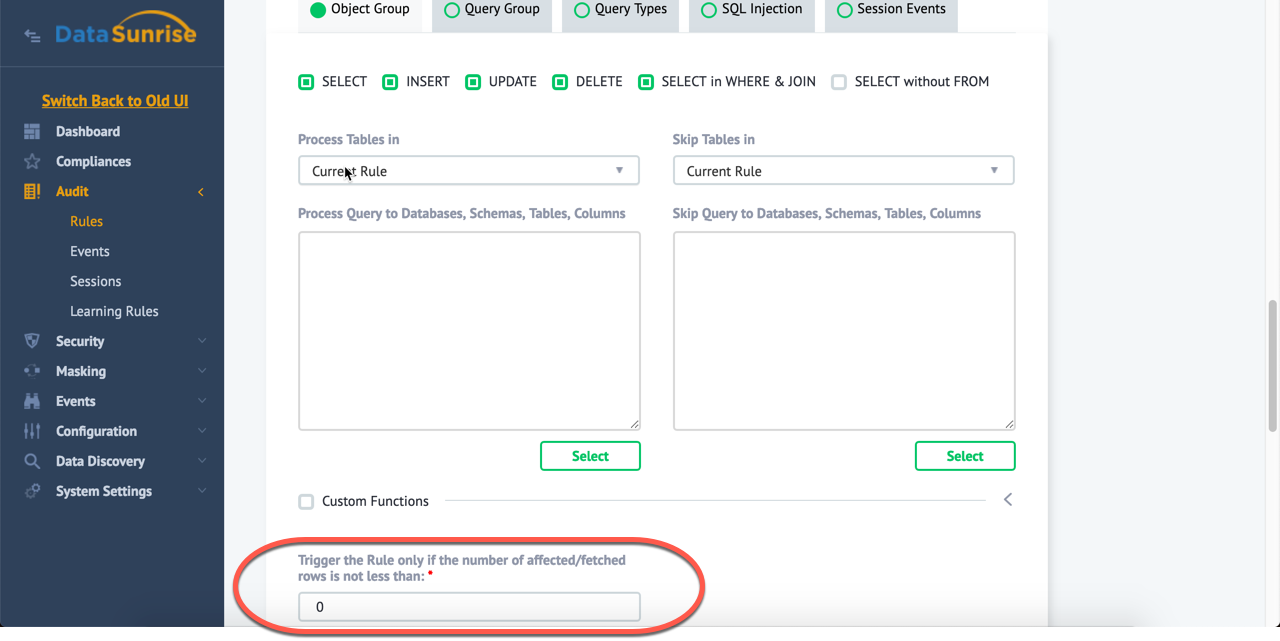

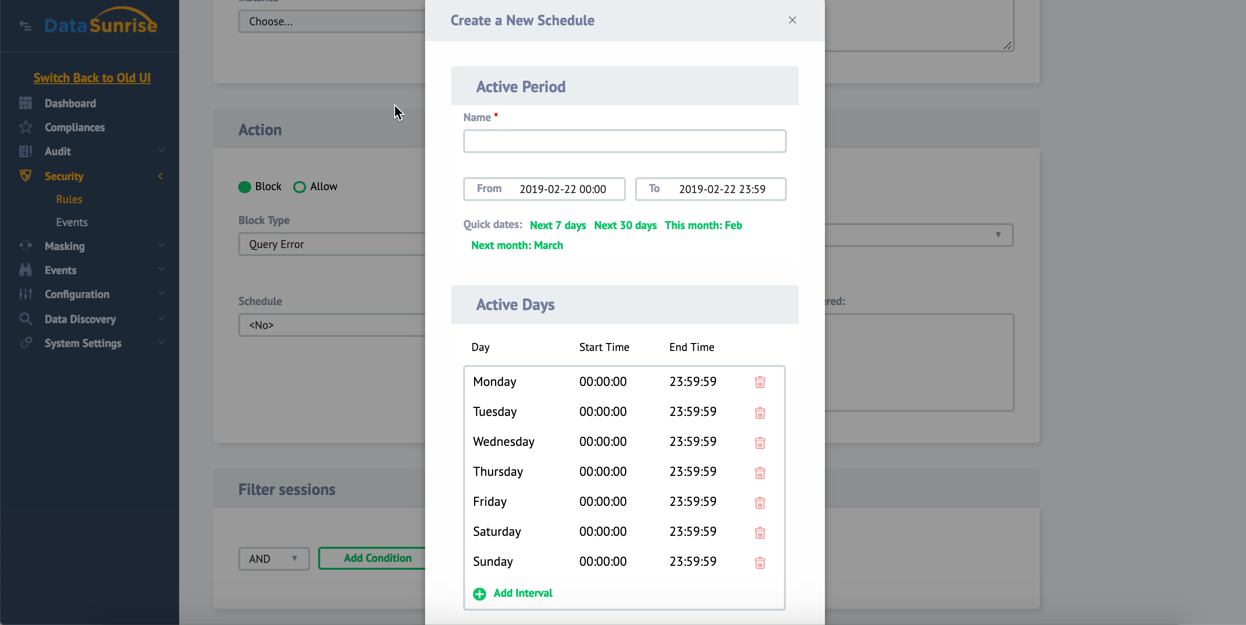

Il modulo di Programmazione della Sicurezza dell’Accesso di DataSunrise è una parte importante della nostra offerta che può essere utilizzata come mostrato nella presente immagine: attività del database, ma può anche abilitare la generazione di notifiche corrispondenti a soglie impostate per attività che sarebbero ritenute allarmanti come un dipendente che supera la soglia normale dell’ambito di segnalazione previsto. Tali funzionalità di DataSunrise sono lì non solo per aiutare a catturare potenziali infrazioni all’interno dell’organizzazione, ma anche per ridurre il disordine di qualsiasi falso allarme e garantire che una notifica sia inviata via email o messaggio istantaneo solo quando è effettivamente necessaria. Un esempio di come è possibile farlo con DataSunrise è mostrato di seguito:

Così è possibile permettere che le attività del database siano auditate per query di qualsiasi tipo lei scelga e per qualsiasi numero di righe lei consideri normale o meno. Maggiori informazioni su questo sono dettagliate nella Guida Utente di DataSunrise, la preghiamo di contattarci per ulteriori dettagli.

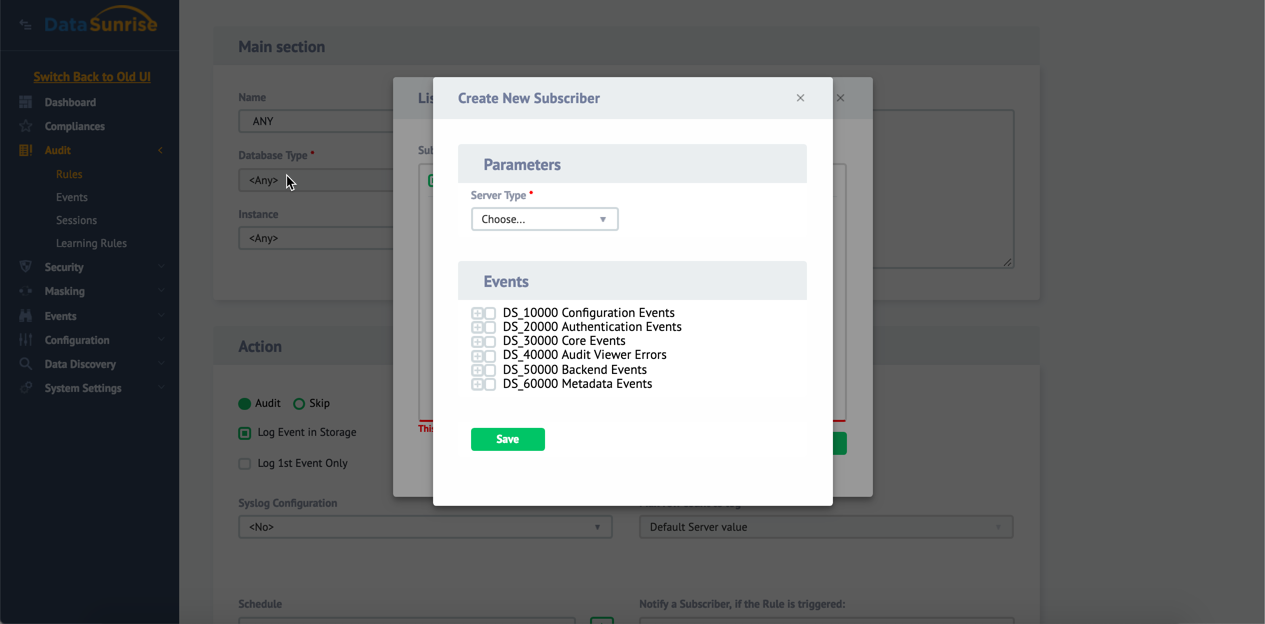

Inoltre, DataSunrise incorpora la capacità di propagare Eventi di Audit ai servizi sottoscritti per notifiche immediate al personale di Sicurezza se viene raggiunta una soglia di auditing identificando una potenziale situazione di fuga di dati:

In questo modo, sarebbe in grado di utilizzare questo ulteriore livello di sicurezza per controllare il tempo e l’ambito di accesso dei contenuti del database e ridurre l’esposizione al livello minimo possibile incorporando quei livelli di Sicurezza offerti da DataSunrise, restringendo tutti i potenziali motivi di fuga di dati.