Mascheramento dei Dati

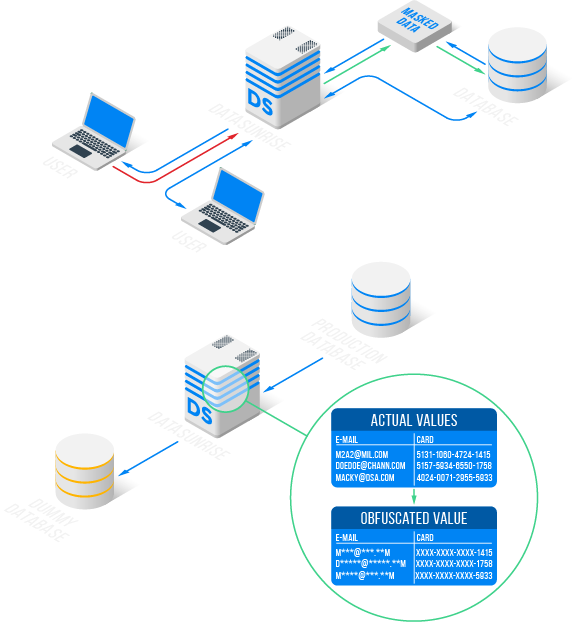

Il Mascheramento dei Dati consente di lavorare in sicurezza con i dati, eliminando il rischio di violazioni dei dati. Questo processo sostituisce i dati autentici con informazioni fittizie ma significative. I dati sensibili possono essere sostituiti con stringhe fisse o attraverso metodi più sofisticati come lo shuffling o la crittografia che preserva il formato.

Il mascheramento può essere implementato in due modi: dinamico o statico, a seconda di dove avviene la sostituzione dei dati. DataSunrise supporta entrambi gli approcci, offrendo una protezione completa per le sue informazioni sensibili.

Scopri Soluzioni nel Cloud o On-Premises

Mascheramento Dinamico

Sostituzione dei dati sensibili in tempo reale quando il cliente accede al database.

Ulteriori InformazioniMascheramento Statico

Protezione dei dati dall’esposizione nelle aree di sviluppo, DevOps e testing.

Ulteriori InformazioniUnisciti a Soluzioni Innovative

Scarica3 Punti Chiave per Proteggere i suoi Dati Riservati

Garantire la Conformità

I dati sensibili sono l’asset più prezioso di qualsiasi azienda e la pseudonimizzazione è obbligatoria secondo regolamenti come GDPR, SOX, PCI DSS, HIPAA, e altri.

Con DataSunrise può diventare conforme in pochi clic.

Tecnologie Moderne di Mascheramento dei Dati

Metodi di mascheramento predefiniti e regole di mascheramento dei dati altamente personalizzabili per soddisfare ogni requisito di sicurezza.

Mascheramento dell’intero database, di una colonna o di uno schema separato per qualsiasi scopo come sviluppo, testing e formazione.

Protezione Affidabile

Prevenzione della fuga e dell’esposizione dei dati sensibili, completa offuscamento dei dati sensibili.

Protezione dei dati e De-identificazione di PHI, PII o altri dati sensibili. Facile da installare, configurare e gestire sia on-prem che nel cloud.

Database e piattaforme supportate:

SQL e NoSQL, in Cloud e on-Premises

Specifiche

Descrizione

SQL

- All RDS Databases

- AlloyDB

- Amazon Athena

- Amazon Aurora

- Amazon Redshift

- Apache Hive

- Apache Impala

- Azure Synapse Analytics

- Cloudberry Database

- CockroachDB

- GaussDB

- Google BigQuery

- Google Cloud SQL

- Greenplum

- Heroku Postgres

- Hydra

- IBM Db2

- IBM Db2 Big SQL

- IBM Informix

- IBM Netezza

- MS SQL Azure

- MS SQL Server

- MariaDB

- MySQL

- Neo4j

- Oracle

- PostgreSQL

- Percona Server MySQL

- SAP HANA

- Snowflake

- Sybase

- Teradata

- TiDB

- Vertica

- YugabyteDB