Monitoraggio delle Attività di DataSunrise per YugabyteDB

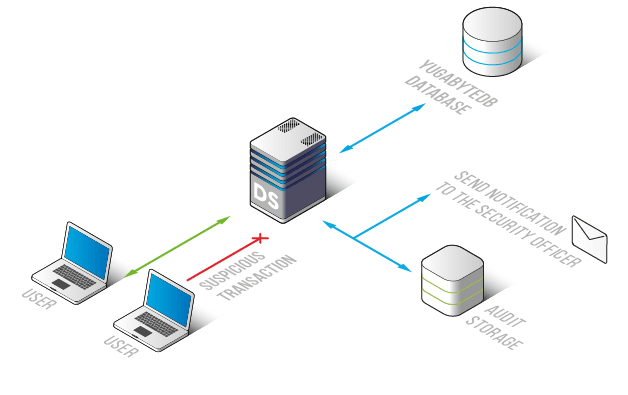

DataSunrise le offre la possibilità di monitorare continuamente le attività per YugabyteDB. Lo strumento di Monitoraggio delle Attività le consente di osservare accuratamente tutte le azioni degli utenti del database, incluse attività indesiderate e fraudolente. La nostra avanzata tecnologia di analisi delle query le permette di tracciare tutte le query e anche le azioni degli utenti privilegiati. Inoltre, questo strumento è una base per la sua sicurezza del database Yugabyte.

DataSunrise utilizza algoritmi di apprendimento per monitorare le transazioni del database Yugabyte. Il nostro Monitoraggio delle Attività analizza il traffico di rete e prepara una lista bianca di query tipiche. Un altro vantaggio del meccanismo auto-apprendente è che può facilitare il lavoro dei team di sicurezza e degli amministratori.

Lo strumento di monitoraggio delle attività è utilizzato per il rilevamento di SQL injection, richieste di accesso anomale e azioni non tipiche degli utenti privilegiati. Inoltre, le impostazioni delle regole dispongono di una funzione per l’invio di notifiche via SMTP o SNMP quando una delle regole di sicurezza viene attivata. Questa possibilità aiuta gli amministratori del database a prendere misure contro i tentativi di hacking in tempo e non perdere le prime tracce di fuoriuscita di dati.

Inoltre, con il monitoraggio di DataSunrise sarà in grado di rispettare regolamenti e normative come SOX, HIPAA, GDPR e altri. I log di audit sono molto utili poiché aiutano a fornire report di audit e anche a soddisfare i requisiti di base di queste normative.

Il Monitoraggio delle Attività la aiuta a mantenere la sicurezza del database Yugabyte. Cattura ogni azione non tipica, come escalation di privilegi, brute force cracking e azioni non autorizzate degli utenti privilegiati. Grazie a ciò, può essere a conoscenza di ogni attività sospetta nei suoi database Yugabyte.

Inoltre, i log contengono le seguenti informazioni:

- codici delle query;

- indirizzi IP;

- nomi host;

- applicazioni utilizzate;

- codici SQL delle query eseguite;

- dati di autenticazione degli utenti, e altri.

Uno dei principali vantaggi del nostro monitoraggio delle attività per YugabyteDB è che tutti i report dei log sono conservati nei database esternalizzati. Ciò significa che gli attori malintenzionati non possono nascondere le loro tracce o manomettere i file dei log. Inoltre, c’è un’integrazione con i sistemi SIEM (HP ArcSight, IBM QRadar, Splunk, McAfee). Grazie a ciò, riceverà notifiche in tempo reale sull’ispezione delle minacce alla sicurezza.